Практически каждый день приносит нам все новые и новые вредоносные приложения, обнаруживаемые на Google Play. Не так давно специалисты Symantec обнаружили 38 вредоносов в Google Play Store, замаскированных под игры и учебные приложения. Они скрывают свое существование на зараженных устройствах, удаляя свои значки с экрана и перенаправляют жертвы для установки другого приложения из Google Play Store, которое отображает рекламные объявления, и имеет минимальные дополнительные возможности. .

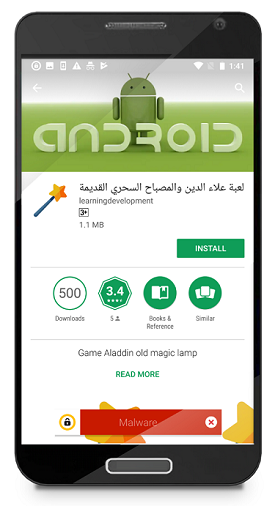

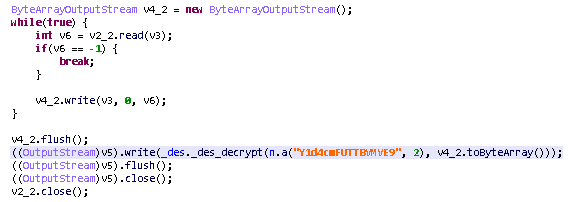

Вредоносные приложения (обнаруженные как Android.Reputation.1 ) были опубликованы в Play Store в декабре 2017 года разработчиком под именем learningdevelopment.

Рисунок 1 Norton Mobile Security для Google Play предупреждает пользователей об этих вредоносных приложениях

Рассмотрим одно из этих приложений подробнее.

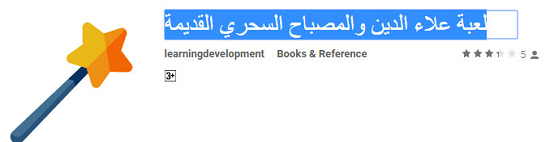

Рисунок 2 Отображаемое имя в Google Play Store переводится как «Aladdin and the Ancient Magic Lamp»

Когда приложение установлено на устройстве, у него есть поддельное имя «Помощник».

Рисунок 3 Значок приложения на устройстве после его установки

После запуска приложения оно немедленно вызывает API setComponentEnabledSettings, чтобы его значок удалялся с главного экрана, в то время как само приложение все еще активно работает в фоновом режиме.

После запуска вредонос принудительно перенаправляет жертвы для установки другого приложения из Play Store. Расширенное приложение называется «Change my voice», имя пакета com.ModifySound.VoiceChanger, и разработано TopTech. Кроме того, что оно имеет простую функциональность для изменения голоса, оно также отображает большое количество рекламных объявлений.

Большинство пользователей, загружающих эти приложения, находятся в США, Великобритании, Южной Африке, Индии, Японии, Египте, Германии, Нидерландах и Швеции.

Наличие приложений в Google Play Store и, казалось бы, законные имена и описания приложений позволили загрузить приложения на не менее 10 000 устройств.

Symantec уведомил Google об этих приложениях, и они были удалены из Play Маркета.

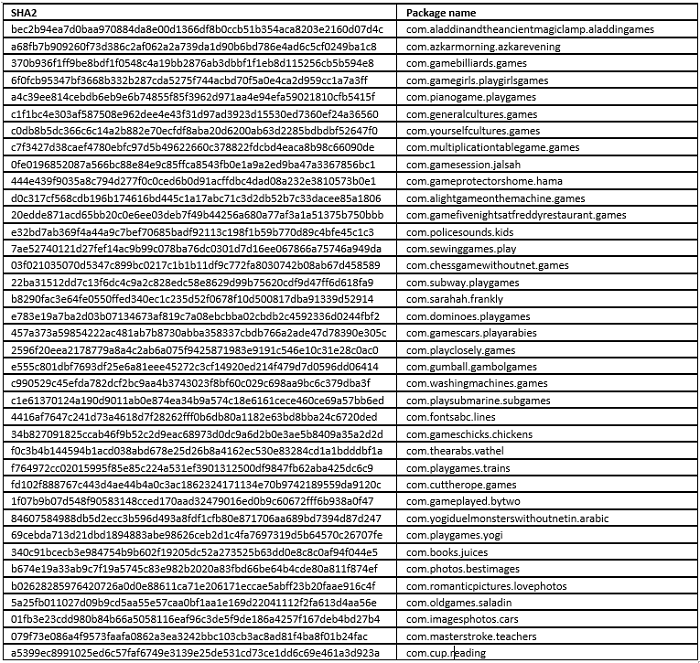

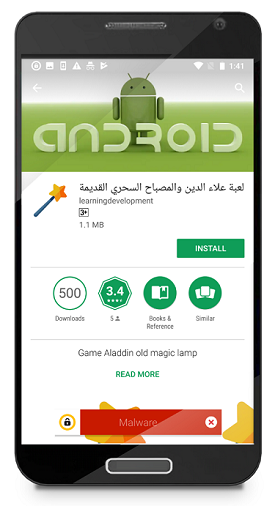

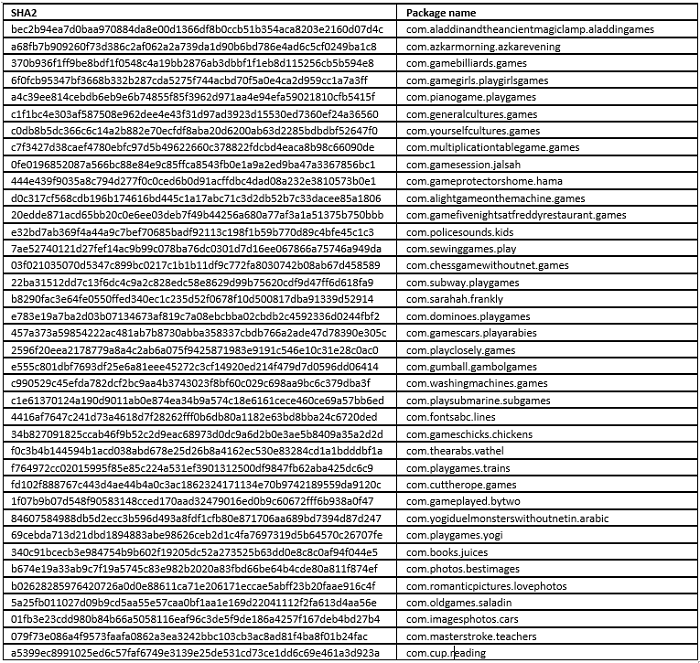

Рисунок 4 Список 38 вредоносных программ

Однако, если вы надеетесь, что на этом неприятности закончилось, то увы.

SophosLabs обнаружила приложения в Google Play, содержащие вредонос Guerilla для просмотра рекламы .

Вредоносная программа, идентифицированная Sophos как Andr / Guerilla-D , попала в Google Play в марте и апреле 2018 года в 25 приложениях.

К сожалению, это не первый случай, когда это вредоносное ПО не обнаруживается контролем Android от Google. Ранее в этом году SophosLabs предупредил Google о присутствии более десятка вредоносных приложений и опубликовал отчет о вредоносном ПО Guerilla, ориентированном на пользователей Android.

Приложения, на которых работает вредоносная программа Guerilla, — это действительно игры, приложения для фонарей или фоторедакторы, но пока они делают то, что вы ожидаете, они обращаются к удаленным серверам и получают инструкции для загрузки вредоносных файлов JAR (Java Archive).

Этот дополнительный код генерирует мошеннический доход от показа рекламы, заставляя телефон нажимать на рекламные объявления Google в фоновом режиме, без ведома пользователя.

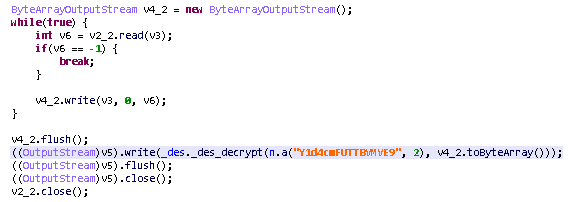

На этот раз приложения используют имена файлов atop.txt или atgl.txt.

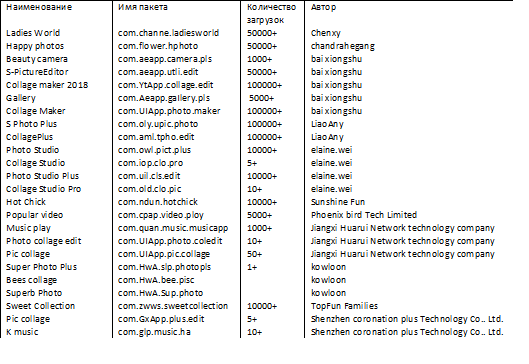

В попытке избежать обнаружения файлы JAR теперь зашифровываются с помощью алгоритма DES.

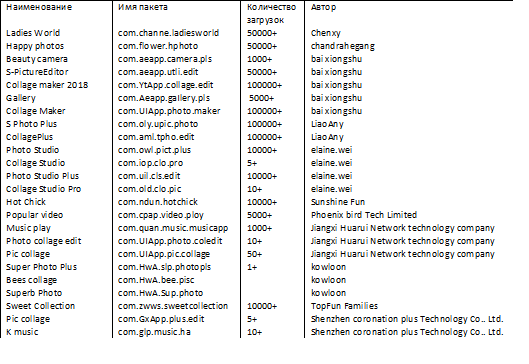

Вредоносные пакеты: