WhatsApp (принадлежит корпорации Meta, признанной экстремистской и запрещённой в России) решил добавить к исчезающим сообщениям ещё один режим: теперь они смогут пропадать не просто через 24 часа, 7 дней или 90 дней, а после того, как получатель их прочитает. Функция появилась в бета-версии WhatsApp для iOS.

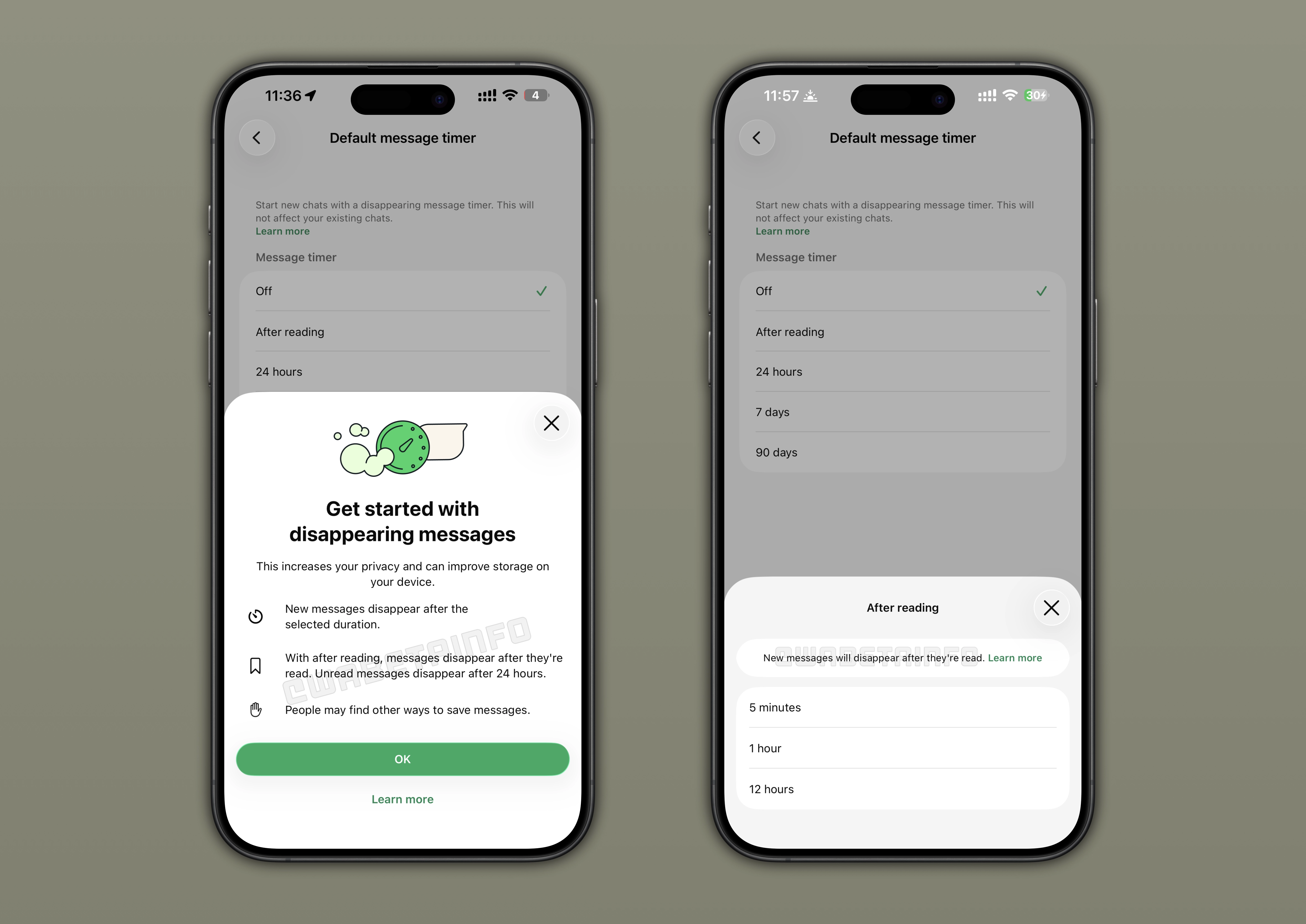

Новая опция называется After reading. Смысл простой: отправитель включает исчезающие сообщения и выбирает, через сколько они должны удалиться после прочтения.

Согласно WABetaInfo, доступны три варианта: 5 минут, 1 час или 12 часов. Сообщение не просто тихо лежит в чате до конца стандартного таймера, а запускает отдельный обратный отсчёт после того, как его реально открыли.

Но есть нюанс: если получатель вообще не прочитает сообщение, оно всё равно исчезнет через 24 часа.

Работает это так: например, пользователь отправляет сообщение с таймером «5 минут после прочтения». У отправителя оно удалится через 5 минут после отправки. У получателя же сообщение останется доступным, пока он его не откроет. Как только открыл — пошёл отсчёт. Через 5 минут сообщение исчезнет и у получателя.

Функцию можно активировать отдельно для конкретных чатов, а не сразу для всех переписок.

Пока режим доступен только части бета-тестировщиков на iOS. В ближайшие недели WhatsApp планирует расширить тестирование. До стабильной версии функция, скорее всего, доберётся позже; если, конечно, тестировщики не найдут в ней что-нибудь слишком весёлое.