Три голландских банка и голландская налоговая служба в понедельник сообщили о крупных DDoS-атаках на свои системы. Пострадали ABN AMRO, Rabobank и ING Bank, клиенты этих банков не смогли авторизоваться в веб-панеле.

Как сообщает банк ABN AMRO, атаки начались в субботу, другие два банка начали атаковать в понедельник. Также в понедельник была атакована голландская налоговая служба Belastingdienst, что мешало пользователям зайти в личный кабинет и подать документы, связанные с налогами.

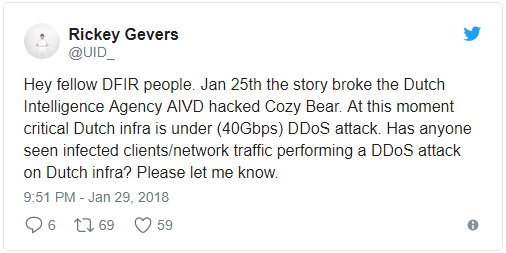

Голландский исследователь по безопасности Рики Геверс отметил, что атаки достигли пика в 40 Гбит/с.

Также эксперт уточнил, что атаки были связаны главным образом с IP-адресами, принадлежащими домашним маршрутизаторам. Со своей стороны, специалисты ESET утверждают, что атаки совершались при помощи вредоносной программы Zbot.

Кроме этого, в отчете экспертов утверждалось, что командные серверы, управляющие атаками, располагаются в России.

Все это наталкивает на мысль о том, что это некий ответ на недавние заявления голландских СМИ о том, что голландская разведка уже много лет знала о деятельности российских хакеров, подозреваемых во вторжении в процесс выборов в Соединенных Штатах.