Эксперты Trend Micro проанализировали iOS-вредонос, способный привести к отказу устройства. В настоящее время зловред, получивший имя iXintpwn/YJSNPI (TROJ_YJSNPI.A по классификации Trend Micro) сосредоточен в Японии, однако может выйти за пределы страны, учитывая тот факт, что он распространяется в социальных сетях.

iXintpwn/YJSNPI впервые появился в конце ноября 2016 года в Twitter, а затем распространялся также через YouTube и социальные сети, представляя собой джейлбрейк iOS под названием «iXintpwn». Независимо от того, был ли создан этот зловред в качестве обычной шалости или же у него была явная злонамеренная цель, iXintpwn/YJSNPI использует интересную схему, в которой задействован неподписанный профиль устройства.

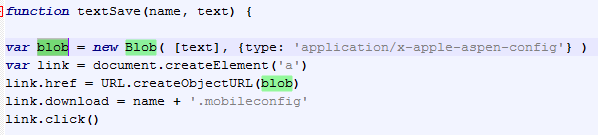

Заражение происходит в момент, когда пользователь заходит на веб-сайт, на котором размещается вредоносный профиль, особенно это работает в случае, если используется Safari. Злонамеренный сайт содержит JavaScript, отправляющий ответ, который Safari принимает автоматически, таким образом происходит загрузка профиля.

Профиль конфигурации iOS позволяет разработчикам изменять огромное количество настроек, включая электронную почту, сеть и сертификаты. Компании используют эти профили, чтобы упростить управление домашними приложениями и корпоративными устройствами. Профиль конфигурации также может настраивать параметры ограничений устройства, Wi-Fi, VPN, календарных расширений для WebDAV (CalDAV), учетных данных и ключей.

Очевидно, что вредоносный профиль может использоваться для управления настройками, тому примером являются такая вредоносная программа как Wirelurker.

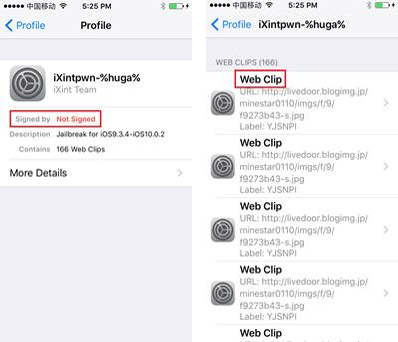

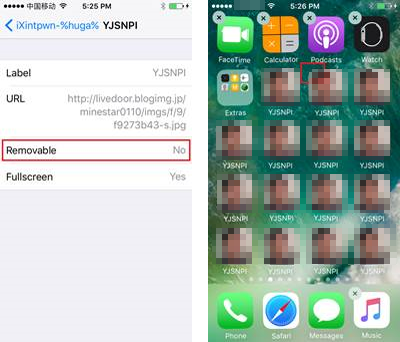

В случае iXintpwn/YJSNPI используется неподписанный профиль, он устанавливается с отсутствием возможности удаления. Так как в iOS предусмотрены меры как для подписанных, так и для неподписанных профилей, установка оных требует взаимодействия с пользователем.

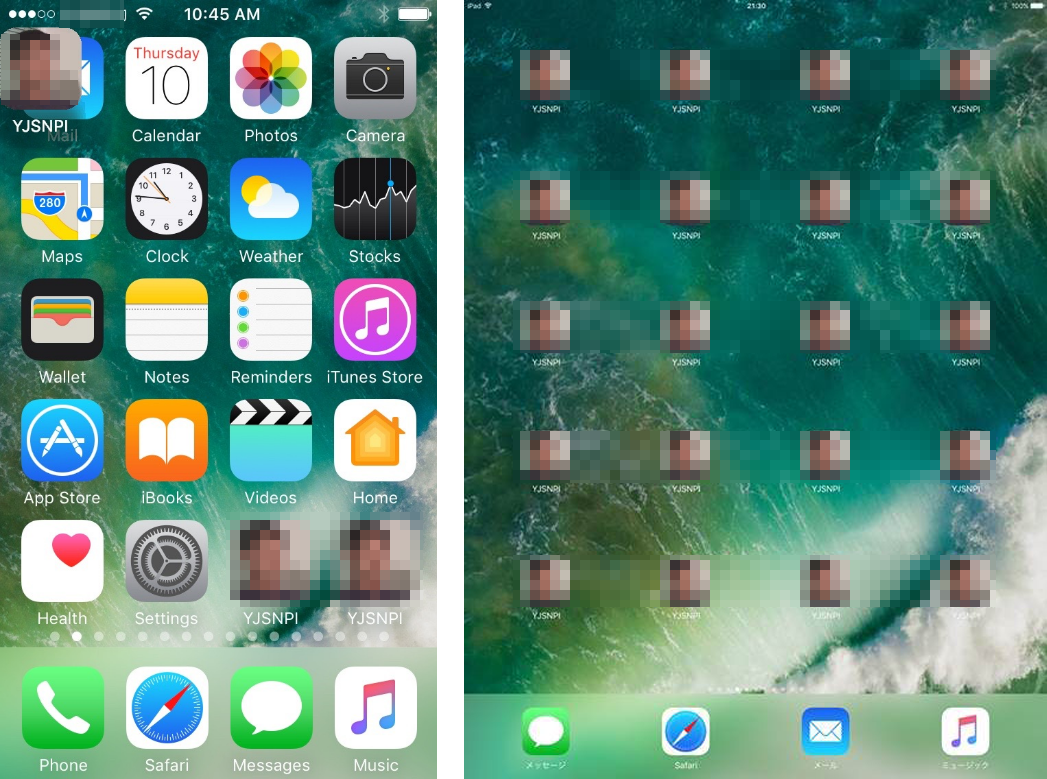

После установки профиля iXintpwn/YJSNPI на главный экран будет выведен значок, при нажатии на который происходит переполнение иконок YJSNPI, это приводит к сбою приложения SpringBoard, которое управляет домашним экраном и контролирует, как приложения отображаются и запускаются. Во время этого переполнения устройство становится невосприимчивым к любым командам.