Хакеры взломали страницу Instagram американской певицы Селены Гомес и выложили в Сеть пикантную фотографию ее бывшего возлюбленного Джастина Бибера. Особую пикантность ситуации придаёт тот факт, что знаменитости раньше встречались. Пара распалась ещё в 2014 году, однако таблоиды и соцсети не упускают любую возможность, чтобы "заподозрить" кумиров подростков в воссоединении.

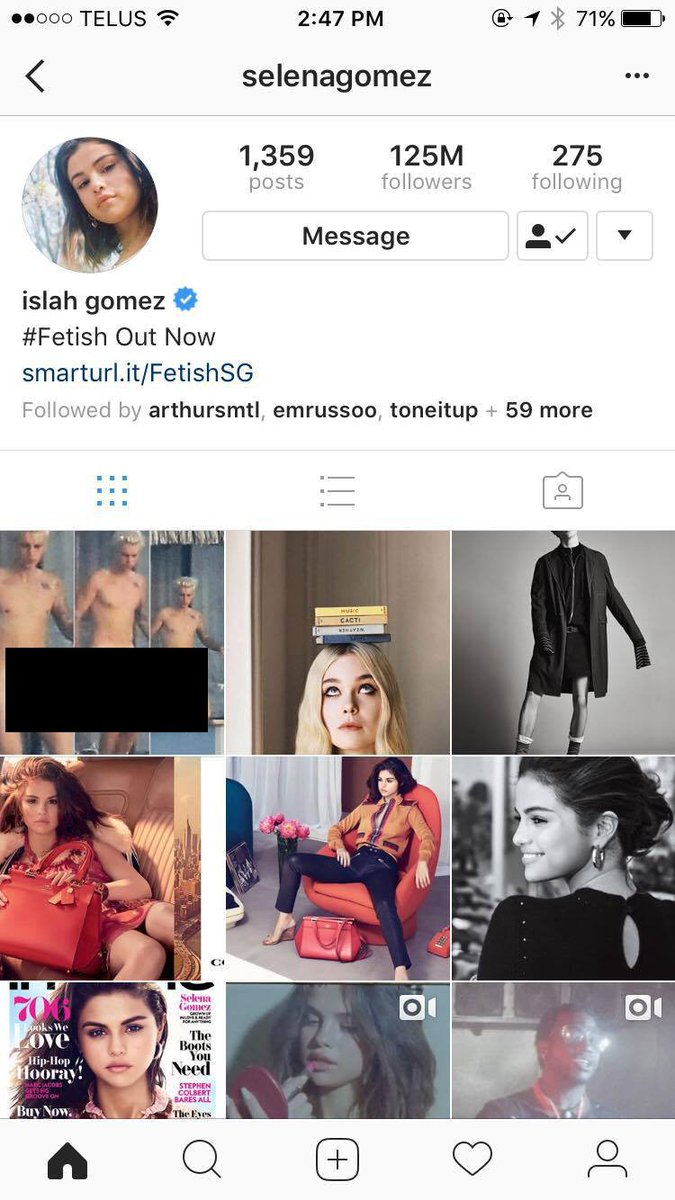

Модель и певица Селена Гомес вновь оказалась жертвой хакеров, взломавших её страничку в "Инстаграме". На этот раз киберпреступники не стали изобретать схемы, чтобы, например, разыграть коллег 25-летней знаменитости или кинуть её фанатов на деньги. Хакеры решили действовать более изощрённо и выложить через её аккаунт фото обнажённого поп-исполнителя Джастина Бибера, пишет life.ru.

Ситуация выглядит ещё более пикантной на фоне того, что Селена Гомес и Джастин Бибер раньше встречались. Пара распалась в 2014-м, но и после этого Селена посвящала бывшему возлюбленному песни, а он писал ей комментарии в социальных сетях и просил прощения.

Отметим, певица оперативно вернула себе доступ к аккаунту и удалила снимки голого Бибера.

Тем не менее многие поклонники Селены Гомес успели всё заскринить.