Вирусные аналитики компании «Доктор Веб» обнаружили первого шифровальщика, написанного на языке Go. Этот троянец, присваивающий зашифрованным файлам расширение .enc, получил название Trojan.Encoder.6491. Специалисты «Доктор Веб» разработали технологию расшифровки поврежденных этой вредоносной программой файлов.

Новые версии троянцев-энкодеров появляются ежемесячно. Trojan.Encoder.6491 интересен тем, что он написан на разработанном компанией Google языке программирования Go: до этого вирусным аналитикам не встречались шифровальщики, созданные с использованием этой технологии. При запуске Trojan.Encoder.6491 устанавливает себя в систему под именем Windows_Security.exe. Затем троянец начинает шифровать хранящиеся на дисках файлы с помощью алгоритма AES. В процессе работы вредоносная программа пропускает файлы, в имени которых содержатся следующие строки:

tmp

winnt

Application Data

AppData

Program Files (x86)

Program Files

temp

thumbs.db

Recycle.Bin

System Volume Information

Boot

Windows

.enc

Instructions

Windows_Security.exe

Троянец шифрует файлы 140 различных типов, определяя их по расширению. Trojan.Encoder.6491 кодирует оригинальные имена файлов методом Base64, а затем присваивает зашифрованным файлам расширение .enc. В результате, например, файл с именем Test_file.avi получит имя VGVzdF9maWxlLmF2aQ==.enc.

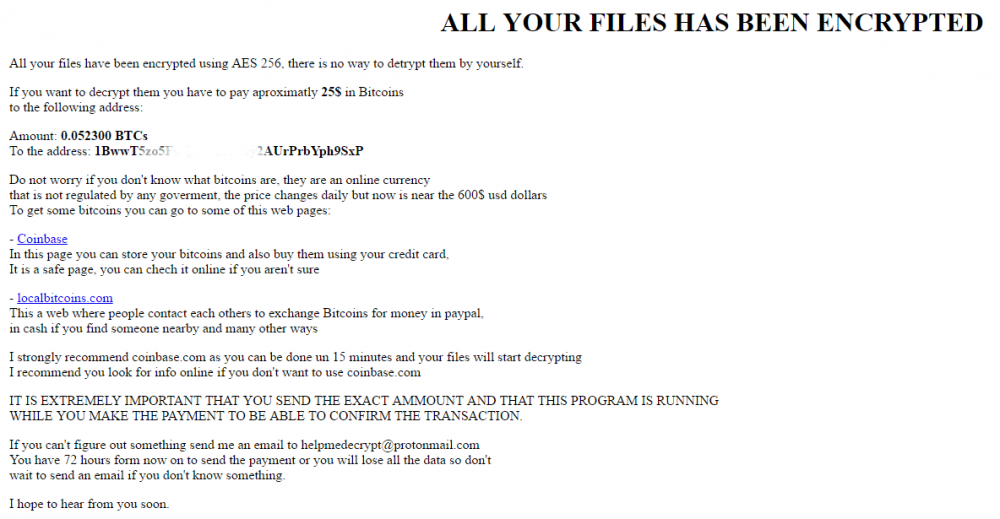

Затем шифровальщик открывает в окне браузера файл Instructions.html с требованием выкупа в криптовалюте Bitcoin:

Примечательно, что Trojan.Encoder.6491 с определенным интервалом проверяет баланс Bitcoin-кошелька, на который жертва должна перевести средства. Зафиксировав денежный перевод, энкодер автоматически расшифровывает все зашифрованные ранее файлы с использованием встроенной функции.