Управление по организации борьбы с противоправным использованием информационно-коммуникационных технологий МВД России (УБК МВД) предупредило о новой мошеннической рассылке с обещанием пассивного дохода. На деле все деньги получают организаторы схемы.

Как сообщает официальный телеграм-канал УБК МВД «Вестник киберполиции России», пользователям предлагают арендовать VPS-сервер через бота в мессенджере, а затем подключить его через другого бота к майнингу криптовалют или вычислениям для обучения нейросетей.

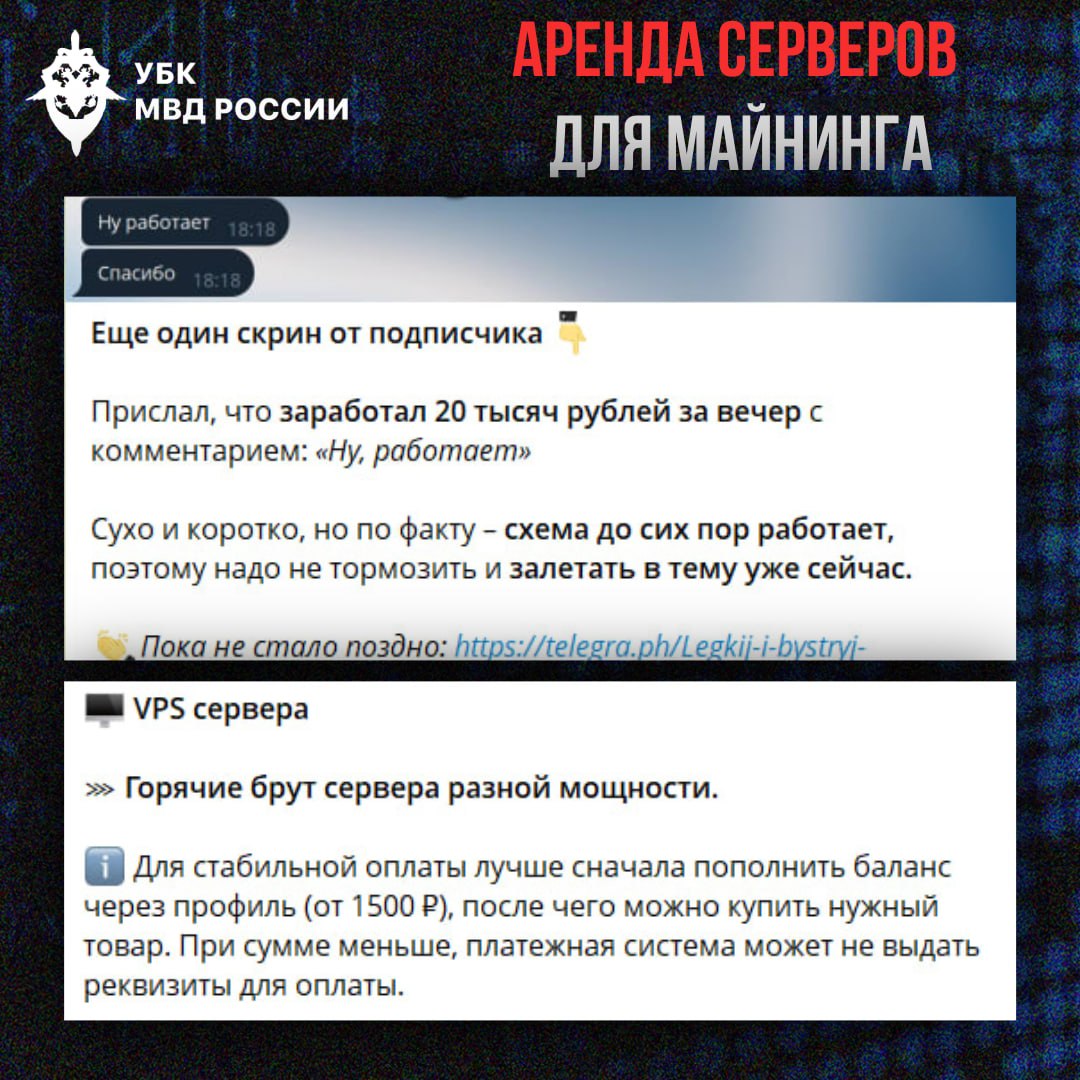

Злоумышленники обещают высокий доход — до 100 тыс. рублей в месяц — при полном отсутствии рисков. Кроме того, организаторы утверждают, что вывести средства можно будет не только на банковскую карту, но и в криптовалюте.

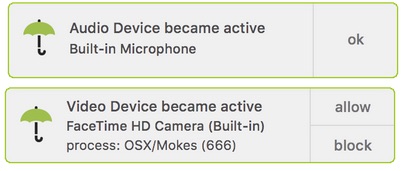

В некоторых случаях перед покупкой вычислительных мощностей пользователям предлагают пополнить баланс якобы для «стабильной оплаты». Как отмечают киберполицейские, это явный признак мошенничества.

«Конечно, никакого гарантированного заработка здесь нет. Деньги просто уходят организаторам схемы, а обещанные «доходы» существуют только на скриншотах и в интерфейсе бота», — предупреждает УБК МВД.

В 2025 году УБК МВД уже фиксировало волну криптоскама. Тогда злоумышленники использовали другую легенду — обучение торговле на курсах криптовалют.