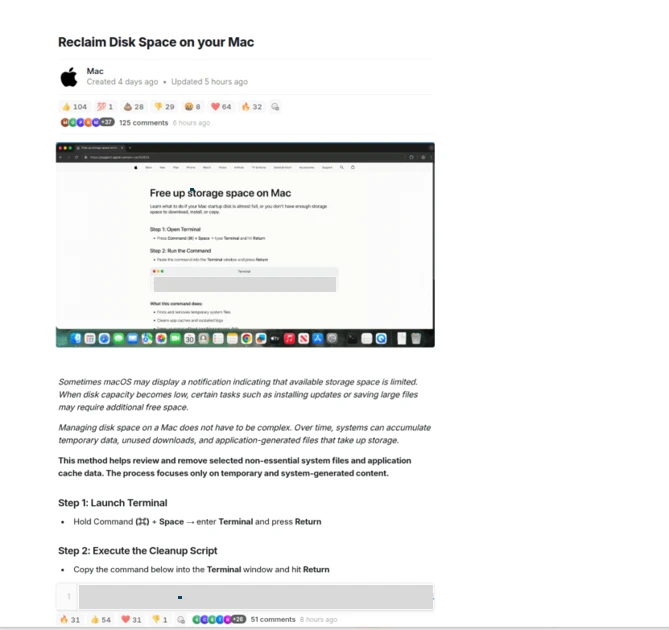

Microsoft описала новую волну ClickFix-атак, нацеленных на пользователей macOS. Злоумышленники публикуют фейковые инструкции по очистке диска, оптимизации хранилища и решению системных проблем. На деле эти советы сводятся к одному: убедить пользователя скопировать и вставить команду в Терминал.

После запуска такая команда не чинит систему, а скачивает и выполняет вредоносный скрипт.

В кампаниях используются инфостилеры Macsync, Shub Stealer и AMOS, перехватывающие пароли, данные iCloud, документы, содержимое связки ключей (Keychain), данные браузеров и криптокошельков.

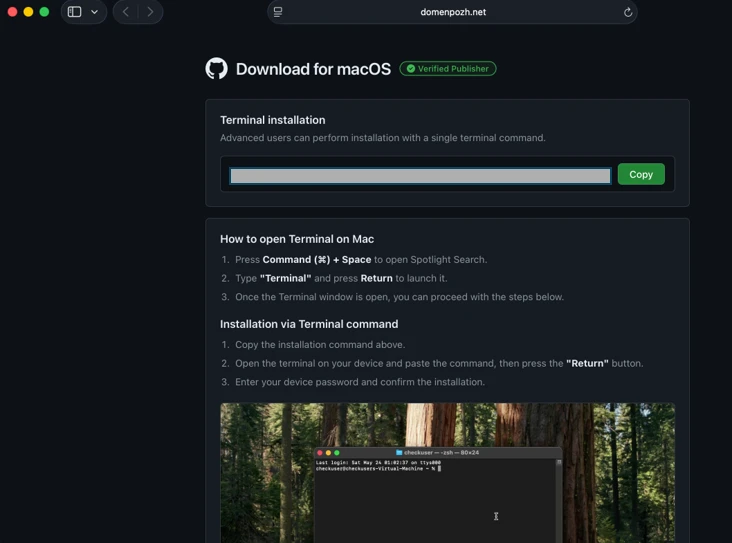

Трюк работает за счёт социальной инженерии. Пользователь сам запускает команду, которая выглядит как лайфхак. Внутри она может быть закодирована в Base64, а затем через стандартные инструменты macOS — curl, base64, gunzip, osascript — загружает и выполняет удалённый код. При этом нет привычного установщика или приложения, которое можно было бы заметить в Finder.

Такой подход помогает обходить часть защитных механизмов macOS. Например, Gatekeeper обычно проверяет скачанные приложения, но здесь вредоносный код приходит через Терминал и запускается по инициативе самого пользователя.

Microsoft выделяет несколько вариантов кампании. В одном случае загрузчик на zsh проверяет систему, ищет признаки русской или СНГ-раскладки, а затем подтягивает AppleScript-инфостилер. Он собирает данные браузеров, Keychain, iCloud, документы и артефакты мессенджеров и криптокошельков, упаковывает их в архив и отправляет злоумышленникам.

В другом сценарии скрипт закрепляется в системе через LaunchAgent в ~/Library/LaunchAgent/, после чего пейлоад ищет активный C2-сервер и выполняет новые команды прямо в памяти. Ещё один вариант устанавливает вредоносный Mach-O-файл в /tmp, разворачивает скрытый бэкдор и LaunchDaemon, чтобы запускаться с повышенными правами после перезагрузки.

Особое внимание злоумышленники уделяют криптокошелькам. Вредоносные скрипты ищут Trezor Suite, Ledger, Exodus, Electrum и другие приложения. В некоторых случаях легитимные кошельки могут подменяться троянизированными версиями, внешне похожими на настоящие.

Для устойчивости вредоносные компоненты маскируются под обновления Google, например через поддельный GoogleUpdate и LaunchAgent с названием вроде com.google.keystone.agent.plist. Такой канал позволяет не только украсть данные сразу, но и сохранить удалённый доступ к системе.

Apple уже обновила сигнатуры XProtect, а начиная с macOS 26.4 добавила защиту от вставки подозрительных команд в Терминал.