Компания «Доктор Веб» опубликовала обзор вирусной активности в феврале 2009 года. После традиционных январских «каникул» кибер-преступники вновь принялись за дело. За последний месяц значительно выросло число вредоносных программ, с помощью которых пополняется число компьютеров, из которых состоят бот-сети. Кроме того, злоумышленники все чаще используют в Интернете схемы, близкие к «финансовым пирамидам».

По-прежнему, большое количество вредоносных программ распространяется с целью увеличения числа так называемых зомби-компьютеров, из которых строятся гигантские бот-сети, охватывающие практически весь Интернет. Такие сети называются бот-сетями. В качестве примера активно развивающихся в настоящее время бот-сетей можно привести такие как Tdss и Virut.

Рассмотрим подробно один из методов заражения, которые используют владельцы бот-сети Tdss. Через съёмные носители и в виде фальшивых кодеков для проигрывания видео-файлов на компьютер пользователя поступает и запускается вредоносный файл, который определяется Dr.Web как Win32.HLLW.Autoruner.4612. После запуска вирус заражает все доступные жёсткие и съёмные диски, а затем создаёт свой второй компонент - вредоносный файл, который так же определяется как Win32.HLLW.Autoruner.4612.

Для запуска данного компонента вирус создаёт модифицированную копию одной из системных библиотек, определяемая Dr.Web как Trojan.Starter.896, а также осуществляется перезапуск одной из системных служб для того, чтобы система начала использовать модифицированную библиотеку.

Win32.HLLW.Autoruner.4612 является бэкдором, т.к. выполняет действия по команде злоумышленника незаметно от пользователя. К счастью, набор возможных действий данного бэкдора ограничен загрузкой и исполнением файлов, загружаемых с заранее подготовленного сервера. Передача файлов инициируется Win32.HLLW.Autoruner.4612 самостоятельно. В ответ на этот запрос сервер бот-сети Tdss передаёт зашифрованные данные, представляющие из себя исполняемые файлы и инструкции, необходимые для установки загружаемых вредоносных программ и их запуска.

Одной из загружаемых Win32.HLLW.Autoruner.4612 программ с сервера бот-сети Tdss является троянец Trojan.DnsChange.1008. Данная вредоносная программа изменяет DNS-сервера на компьютере пользователя, что может привести как к перехвату пользовательского интернет-трафика, так и в целом к блокировке доступа в Интернет.

Владельцы бот-сети Virut для заражения компьютеров используют полиморфный файловый вирус Win32.Virut, который заражает исполняемые файлы Windows, а также записывает в конец HTML-документов специальный тег, с помощью которого при открытии такого документа активируется загрузка вредоносных программ с серверов бот-сети. Таким механизмом работы Win32.Virut объясняется его значительное присутствие в почтовом трафике – пользователи часто прикладывают HTML-документы к своим письмам, многие из которых оказываются заражёнными Win32.Virut, что выводит этот вирус на первые места в статистике вредоносного почтового трафика в условиях отсутствия крупномасштабных массовых рассылок писем с вредоносными вложениями.

Актуальная версия вредоносной программы Win32.Virut.56 использует несколько способов заражения исполняемых файлов в зависимости от их структуры, но в любом случае основное тело вируса всегда дописывается в конец файла, код вируса шифруется. При этом код расшифровщика вставляется в неиспользуемые участки заражённого файла и является полиморфным, т.е. отличается в различных заражённых файлах. Также в полиморфном коде вируса может прятаться код, заимствованный из заражённого файла, если вирусу это необходимо для осуществления процедуры заражения.

Win32.Virut.56 содержит в себе собственную реализацию IRC-клиента, с помощью которого данная вредоносная программа может получать команды по скачиванию и запуску других вредоносных программ на заражённом компьютере.

В течение первой половины февраля 2009 года в почтовом трафике значительное количество вредоносных почтовых сообщений содержали ссылки на вредоносные сайты с якобы открытками, приуроченными ко дню Святого Валентина. На самом деле вместо открытки по ссылке пользователь скачивал одну из множества модификаций Trojan.Spambot – вредоносной программы, которая занимается несанкционированной рассылкой спама с заражённых компьютеров.

Авторы вредоносных программ в погоне за прибылью не всегда хорошо тестируют свои творения, в результате чего вирусописатель не получает деньги, на которые рассчитывает, но пользователь при этом всё равно теряет доступ к документам. Так Trojan.Encoder.36 записывает свой код к пользовательским документам, что приводит к невозможности их открыть. Но из-за ошибки, допущенной автором данной вредоносной программы, после порчи документов не выводится сообщение с контактными данными злоумышленника и параметрами электронного счёта, на который по задумке пользователи должны были отправлять денежные средства за расшифровку документов.

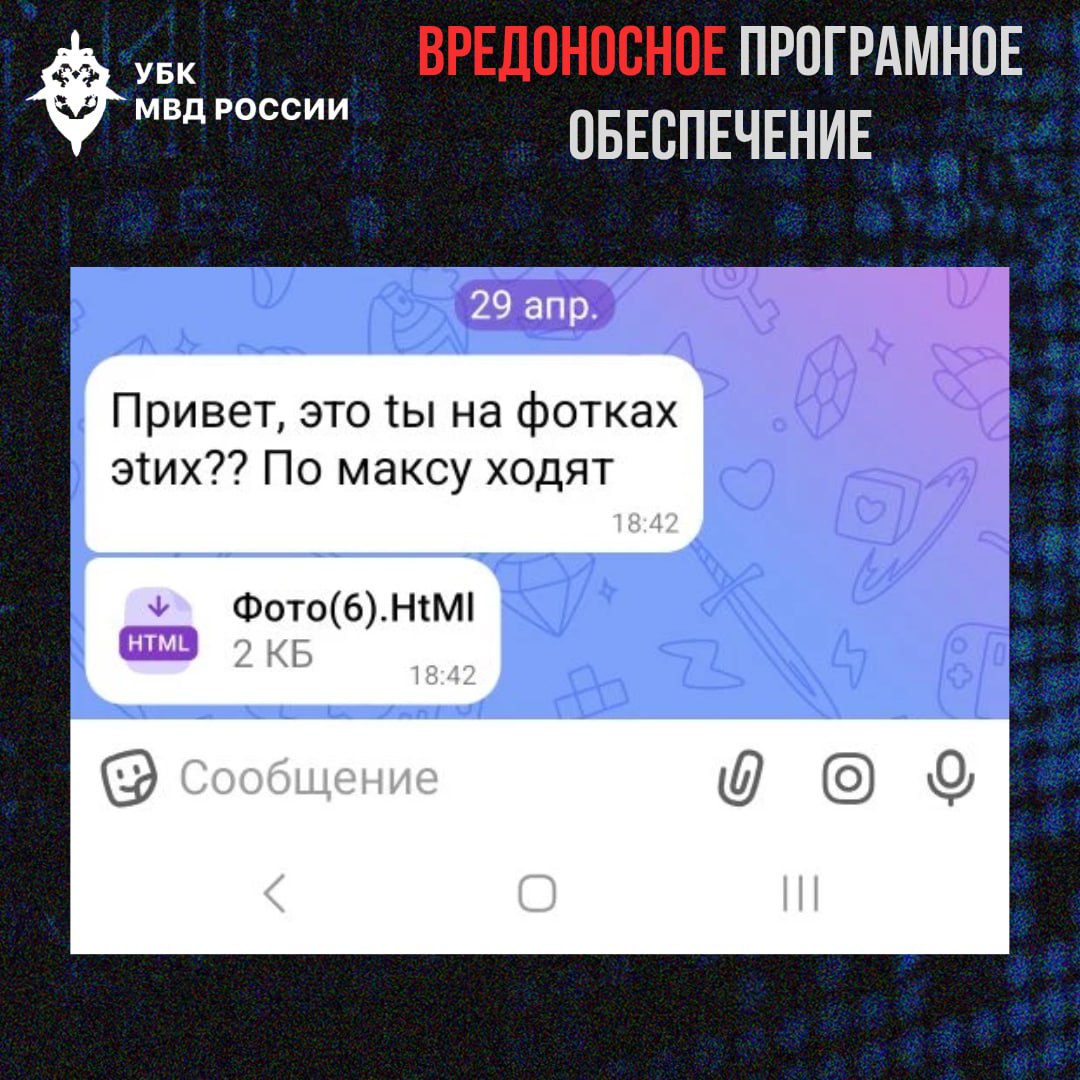

В последние месяцы количество спам-рассылок с вредоносными вложениями значительно сократилось. Но и в настоящее время встречаются единичные рассылки подобного типа. В одной из спам-рассылок конца февраля сообщалось о том, что одна из фотографий пользователя была размещена в Интернете. Эта фотография якобы прикреплена к письму в виде zip-архива. В архиве расположен файл Foto_Jenna.Jpg[множество символов подчёркивания].exe, который определяется антивирусом Dr.Web как Trojan.DownLoad.9125.

Авторы спам-рассылок всё чаще пользуются повышенным интересом населения к теме нестабильной финансовой обстановки. Всё чаще приходят сообщения, в которых предлагается поучаствовать в финансовых схемах, похожих на «финансовые пирамиды», либо предлагаются другие способы «быстро заработать в Интернете».

Многие предприятия в последние месяцы испытывают проблемы, связанные с недостаточностью заказов на выпускаемую продукцию или оказываемые услуги, поэтому всё чаще происходят рассылки, в которых предлагается «реклама в Интернете», которая на самом деле ограничивается рассылкой обычных спам-писем, содержащих рекламу. Именно благодаря подобным рекламным рассылкам во второй половине февраля 2009 года значительно увеличился общий поток спама, который при сохранении данной тенденции может уже в следующем месяце превысить уровень первой половины декабря прошлого года, до закрытия нескольких крупных спам-хостеров.

Что касается фишинга и других методов мошенничества, то в последнее время сократилось число подобных рассылок на английском языке. При этом увеличилось число локализованных сообщений. В частности, в феврале были замечены фишинг-рассылки, нацеленные на клиентов Правэкс-банка (Украина) и клиентов Raiffeisen Bank, находящихся в Румынии.