Международная антивирусная компания ESET сообщает о новом способе распространения троянской программы Nymaim, которая может блокировать компьютер пользователя с целью получения выкупа за расшифровку. С конца сентября 2013 года внимание экспертов антивирусной лаборатории ESET привлекла уже известная вредоносная программа Nymaim – троян с функциями вымогателя.

Раньше заражение этим ПО осуществлялось при помощи известного комплекта взломщиков-эксплойтов BlackHole, которые использовали имеющиеся на компьютере уязвимости приложений или операционной системы для доставки вредоносного кода.

Однако недавно появилась информация о том, что автор комплекта BlackHole был задержан в России. Похоже, в этой связи злоумышленники стали использовать новый способ заражения пользователей.

Механизм заражения

С конца сентября было зафиксировано большое количество обнаружений этой вредоносной программы среди загруженных при помощи браузера файлов. Эксперты ESET установили, что реферальные ссылки, ведущие на загрузку вредоносных файлов, принадлежат Google.

Это означает, что перед заражением пользователь ввел в Google-поиск некий запрос и кликнул на одну из ссылок в поисковой выдаче.

Согласно результатам исследования веб-страниц, которые инициировали загрузку вредоносного кода, для масштабного заражения злоумышленники использовали т.н. «темную поисковую оптимизацию» (Black Hat SEO), с помощью которой продвигали специально созданные вредоносные страницы в топ выдачи по популярным ключевым словам.

Кликнув на такую ссылку в поисковой выдаче, пользователь перенаправляется на вредоносную страницу и инициирует загрузку архива, название которого – для повышения доверия пользователей – соответствует введенному в строку поиска тексту. Т.е. один и тот же архив будет загружен с разными именами, в зависимости от поискового запроса. Вот несколько примеров обнаруженных экспертами ESET названий одного файла:

video-studio-x4.exe

speakout-pre-intermediate-wb-pdf.exe

new-headway-beginner-3rd-edition.exe

donkey-kong-country-3-rom-portugues.exe

barbie-12-dancing-princesses-soundtrack.exe

Как можно видеть, в данном случае зараженные пользователи искали программу-редактор видео, учебник английского языка, образ игры Donkey Kong, саундтрек к мультфильму «Барби и 12 танцующих принцесс» и т.д.

Так или иначе, загруженный под любым названием вредоносный архив содержит исполняемый файл, который после запуска устанавливает в систему код Nymaim.

Win32/Nymaim заражает систему в два этапа. Попав на компьютер, первый вредоносный файл осуществляет скрытую загрузку и запуск второго файла, который, в свою очередь, также может загружать дополнительное вредоносное ПО, а может и просто блокировать операционную систему для получения выкупа.

Оба файла успешно детектируются решениями ESET NOD32.

Пример экрана блокировки, демонстрируемый пользователям США.

Суммы выкупа

В ходе исследования аналитики ESET обнаружили более десятка вариантов экрана блокировки, созданных на разных языках и с различным оформлением. Нетрудно догадаться, что их целью были пользователи из разных стран Европы и Северной Америки.

На данный момент обнаружены экраны блокировки из Австрии, Великобритании, Германии, Ирландии, Испании, Канады, Мексики, Нидерландов, Норвегии, Румынии, Франции и США. Однако, этот список не является окончательным – скорее всего, существуют пострадавшие и в других странах. Пользователь из любой страны может быть заражен.

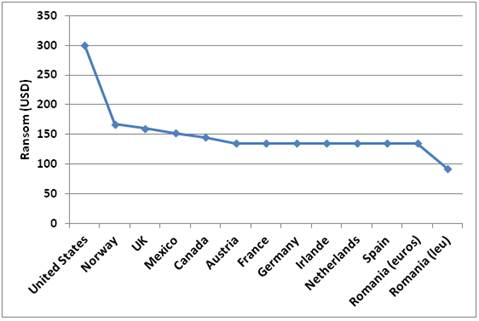

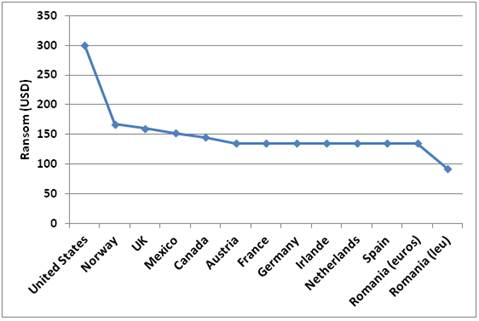

Интересно, что стоимость выкупа отличается для разных стран. В большинстве из найденных экранов блокировки цена выкупа составляет около $150, однако пользователей из США просят заплатить за разблокировку самую высокую цену – $300 долларов; в Румынии же зараженный пользователь может отделаться «всего лишь» 100 €, т.е. около $135. Нетрудно догадаться, что к пользователям из Соединенных Штатов киберпреступники испытывают наибольшую неприязнь.

Стоимость разблокировки для разных стран, USD (источник: ESET Slovakia)

Итог

Вся активность трояна Win32/Nymaim осуществляется в рамках кампании по распространению злонамеренного ПО, в процессе которой вредоносные Apache-модули заражают легальные веб-сервера, что приводит к перенаправлению пользователей на вредоносные сайты.