К 2026 году защита конфиденциальных данных окончательно перестала быть историей про периметры и файрволы: сегодня данные живут в облаках, на устройствах сотрудников и в бизнес-процессах, которые постоянно меняются. Эксперты отрасли обсудили, как работает датацентричный подход на практике.

- 1. Введение

- 2. В чём заключается датацентричный подход?

- 3. Как выстроить процесс защиты данных?

- 4. Причины утечки данных

- 5. Проблемы использования искусственного интеллекта

- 6. Как обеспечить максимальный эффект от средств защиты за минимальные деньги?

- 7. Прогнозы: как будет развиваться отрасль защиты данных

- 8. Выводы

Введение

2026 год окончательно закрепил статус данных как главного актива любой организации и главной мишени для злоумышленников. Пока бизнес осваивает новые технологии, гибридные среды и инструменты искусственного интеллекта, архитектура защиты информации переживает фундаментальную трансформацию. Старые методы, опиравшиеся на защиту периметра, уступают место датацентричному подходу, где в фокусе оказываются сами данные: их классификация, маршруты движения и права доступа.

Вместе с тем растёт и сложность угроз. Целенаправленные атаки больше не ограничиваются государственным сектором — под удар попадают все отрасли без исключения. Хакерские группировки преследуют конкретные цели: кражу данных для последующей продажи, шантаж и даже уничтожение информации.

Внутренние нарушения, избыточные привилегии и неконтролируемое использование публичных LLM-сервисов открывают новые каналы утечек, которые зачастую сложно обнаружить на раннем этапе.

Рисунок 1. Эксперты в студии AM Live

Участники эфира:

- Игорь Вербицкий, руководитель информационной безопасности «Яндекс 360».

- Александр Махновский, технический директор Avanpost.

- Андрей Арефьев, директор по инновациям и продуктовому развитию InfoWatch.

- Сергей Добрушский, директор по развитию продуктов «Сайберпик».

- Алексей Дашков, директор центра развития продуктов NGR Softlab.

- Мария Мозгалёва, директор портфеля продуктов защиты данных ГК «Солар».

Ведущий и модератор эфира — Лев Палей, директор по информационной безопасности WMX.

В чём заключается датацентричный подход?

Игорь Вербицкий уверен, что эпоха защиты чёткого периметра осталась в прошлом: сегодня бизнес динамично развивается, и необходима датацентричная модель, фокусирующаяся на защите мест хранения данных и бизнес-процессов, работающих с ними.

Сергей Добрушский объяснил, что с изменением периметра датацентричный подход расширился на частные облака, требуя проецировать привычные методы защиты на новые среды. По его словам, ключевая задача — выстроить процессы так, чтобы инфраструктура изначально была настроена на минимизацию рисков через классификацию данных и ограничение прав доступа.

Сергей Добрушский, директор по развитию продуктов, «Сайберпик»

Александр Махновский настаивает на принципиальном понимании датацентричного подхода как защиты конкретных данных, а не мест их размещения. Он подчёркивает, что без классификации и понимания принадлежности информации любой разговор о безопасности теряет смысл.

Лев Палей добавил, что суть подхода заключается в определении маршрутов движения информации после её классификации: от простых межсетевых экранов отрасль перешла к решениям, оперирующим контекстом, где данные необходимо тегировать и учитывать этот контекст на всех средствах защиты внутри компании.

Лев Палей, директор по информационной безопасности, WMX

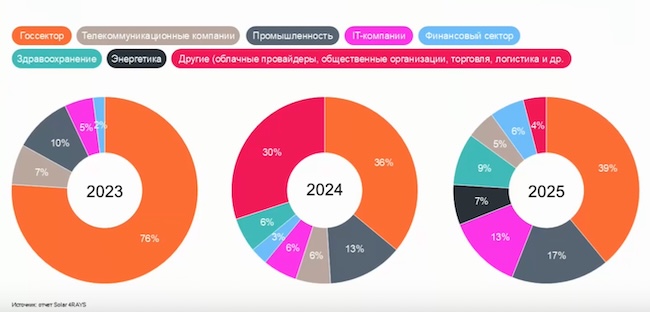

Мария Мозгалёва обращает внимание на смещение вектора атак: если раньше основной мишенью был госсектор, то сегодня злоумышленники приходят за данными во все отрасли без исключения — не осталось ни одной сферы, куда рано или поздно не попытаются проникнуть.

Рисунок 2. Атакованные отрасли

Мария Мозгалёва добавила, что вместе с отраслями меняются и цели атак: сегодня хакеров интересует не любой доступ, а конкретные данные, которые можно использовать против компании или человека. Добытая информация уходит на продажу или появляется в даркнете. Атака может охватывать множество компаний одной отрасли, но конечная цель всегда точечная — получить конкретную информацию для последующего мошенничества, вымогательства или иной монетизации.

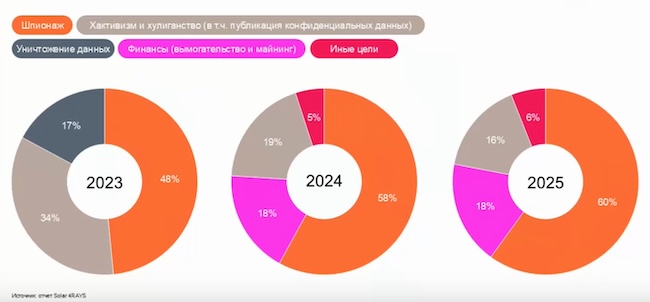

Рисунок 3. Цели атакующих

Алексей Дашков отметил, что в последние годы на фоне сложной международной обстановки активно появляются прогосударственные хакерские группировки, а сложность атак неуклонно растёт. Он подчеркнул, что рассчитывать на частичную утечку данных как на допустимый риск больше нельзя — сегодня злоумышленники всё чаще прибегают к уничтожению информации и схемам двойного и тройного вымогательства, когда жертве не просто предлагают расшифровать данные, но и угрожают публикацией в открытом доступе, требуя выкуп.

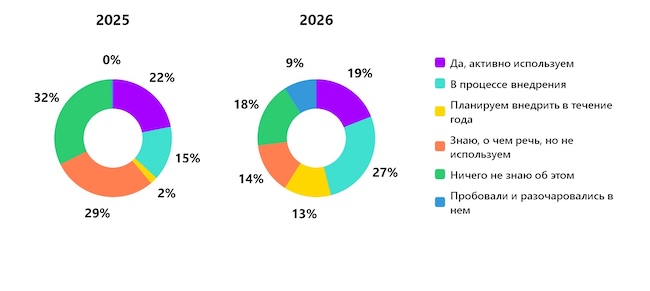

Первый опрос выяснил, используют ли зрители датацентричный подход в кибербезопасности в своих компаниях:

- В процессе внедрения — 27 %.

- Активно используют — 19 %.

- Ничего не знают об этом — 18 %.

- Знают, о чём речь, но не используют — 14 %.

- Планируют внедрить в течение года — 13 %.

- Пробовали и разочаровались в нём — 9 %.

Рисунок 4. Используете ли вы датацентричный подход в кибербезопасности в своей компании?

Как выстроить процесс защиты данных?

Александр Махновский убеждён, что выстраивание защиты данных начинается с фундаментальных шагов — инвентаризации и классификации. Пока компания не понимает, какие данные у неё есть, какова их ценность и кому они принадлежат, невозможно понять, что именно защищать. Он подчеркнул, что важно учитывать не только людей, но и системы, сервисы и машины, имеющие доступ к информации, а также определить допустимые маршруты её перемещения.

Сергей Добрушский добавил, что обнаружение нарушений — лишь первый этап: критически важна системная работа с найденными инцидентами, и этот процесс должен быть цикличным, возвращаясь к донастройке политик безопасности.

Мария Мозгалёва обратила внимание на необходимость гибкости: когда бизнес-процессы меняются, должен существовать отдельный механизм, позволяющий оперативно встраивать новые инициативы и корректировать защиту в моменте, без задержек.

Мария Мозгалёва, директор портфеля продуктов защиты данных, ГК «Солар»

Андрей Арефьев резюмировал, что все перечисленные процессы невозможны без непрерывного аудита. По его словам, самая сложная задача на практике — это классификация данных и назначение ответственного владельца, без чего защита превращается в формальность.

Причины утечки данных

Сергей Добрушский объяснил, что причины утечек практически всегда кроются в неправильных правах доступа — будь то избыточные привилегии, выданные по ошибке, или осознанное использование легитимных прав сотрудником.

Он подчеркнул, что минимизация прав доступа — обязательный элемент защиты, над которым предстоит работать каждой компании, но напомнил и о рисках неправильного размещения данных, которое само по себе порождает некорректные права.

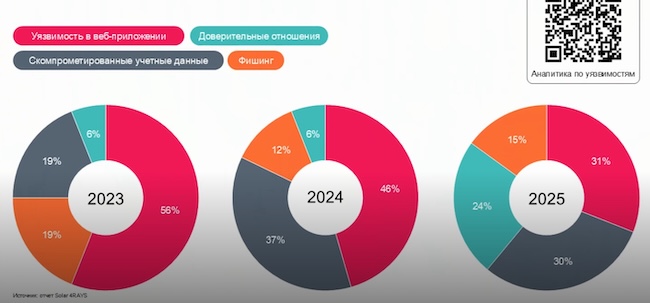

Мария Мозгалёва привела статистику, демонстрирующую изменение ландшафта угроз: если количество проникновений через технические уязвимости за последние три года снижается благодаря работе вендоров, то доля взломов через доверительные отношения, напротив, растёт. Речь идёт о социальной инженерии и целенаправленном сливе информации инсайдерами.

Она согласилась, что минимизация прав доступа помогает снизить риски, однако предостерегла от иллюзий: если у человека есть осознанное намерение найти и слить данные, никакие технические ограничения прав не станут абсолютным барьером.

Рисунок 5. Способы проникновения в инфраструктуру

Андрей Арефьев назвал утечку от администратора самой страшной: обладая абсолютным доступом, именно администратор становится критической точкой отказа в безопасности. Он обратил внимание, что киберугрозы и внутренние нарушения сегодня тесно переплетаются — атаки всё чаще направлены на захват учётных записей с расширенными привилегиями, и в итоге к утечке приводит использование легитимного доступа, хотя сам сотрудник может быть не виноват в инциденте.

Рисунок 6. Каналы утечки данных

Проблемы использования искусственного интеллекта

Александр Махновский обозначил ключевую проблему при внедрении LLM в корпоративную среду: когда компания подключает облачную модель к своим хранилищам данных под единой технологической учётной записью, возникает дилемма. Либо агент получает доступ ко всем данным — и тогда может выдать сотруднику информацию, превышающую его полномочия, либо доступ ограничивают только публичным контентом, и ценность LLM для бизнеса резко падает.

В качестве решения он предложил подход AI Identity Management, при котором агенту выдаются права, строго соответствующие полномочиям сотрудника, запустившего задачу, и дополнительно ограниченные контекстом выполнения.

Александр Махновский, технический директор, Avanpost

Андрей Арефьев добавил, что проблема лежит глубже: многие сотрудники просто не осознают, что публичные LLM обучаются на вводимых данных, а извлечь эту информацию технически возможно. Он предупредил, что работа с общедоступными моделями несёт прямой риск компрометации конфиденциальных данных компании.

Игорь Вербицкий согласился, что сотрудники искренне считают использование искусственного интеллекта помощью бизнесу и не видят в этом угрозы, поэтому критически важно объяснять им риски. Он рассказал о практических решениях: изолированных внутренних моделях без доступа в интернет для работы с чувствительными данными, а также о механизмах, анализирующих исходящий трафик. Отдельно он указал на опасность галлюцинаций ИИ: сгенерированный код или функциональность может попасть в финальный продукт, создавая уязвимости.

Игорь Вербицкий, руководитель информационной безопасности, Яндекс 360

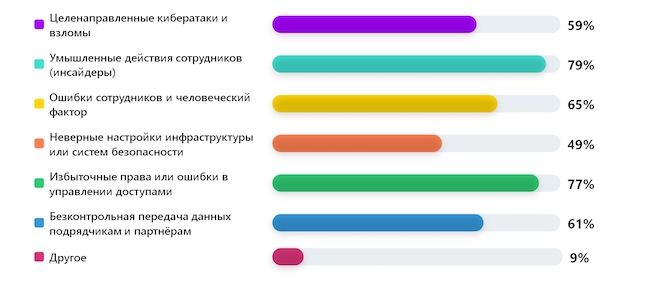

Во втором опросе зрители ответили, почему, по их мнению, происходят утечки конфиденциальных данных:

- Умышленные действия сотрудников (инсайдеры) — 79 %.

- Избыточные права или ошибки в управлении доступами — 77 %.

- Ошибки сотрудников и человеческий фактор — 65 %.

- Бесконтрольная передача данных подрядчикам и партнёрам — 61 %.

- Целенаправленные кибератаки и взломы — 59 %.

- Неверные настройки инфраструктуры или систем безопасности — 49 %.

- Другое — 9 %.

Рисунок 7. Почему происходят утечки конфиденциальных данных?

Как обеспечить максимальный эффект от средств защиты за минимальные деньги?

Алексей Дашков: «80 % защиты решается порядком и дисциплиной. Средства защиты требуют ресурсов — человеческих и финансовых, но базовые регламенты, их соблюдение и циклическая верификация доступа к данным позволяют с минимальными усилиями организовать надёжную базовую защиту».

Алексей Дашков, директор центра развития продуктов, NGR Softlab

Сергей Добрушский: «В современном мире есть множество опенсорс-решений. Если сотрудник службы безопасности хочет развиваться и решать задачи с минимальным бюджетом, скриптовые языки плюс открытый инструментарий — сборщики логов, SIEM-системы — закроют 80 % задач. Возможно, не так эффективно, но бесплатно».

Александр Махновский: «Начните с минимизации прав доступа. Это решает огромное количество проблем: при взломе скомпрометированные учётные записи с минимальными правами нанесут минимальный ущерб. Именно с этого нужно начинать при ограниченном бюджете».

Игорь Вербицкий: «Учите людей и помогайте им работать безопасно. Передавайте риски вендорам, используйте сторонние решения, где большие команды специалистов уже закрывают часть угроз. И главное — объясняйте бизнесу, зачем нужна безопасность, показывайте свою работу».

Андрей Арефьев: «Занимайтесь пиаром директора по информационной безопасности и его эффективности. Рассказывайте, что внедрили самую дорогую DLP, публикуйте кейсы расследований, находите злоумышленников примерно раз в квартал и обязательно делитесь этой информацией».

Андрей Арефьев, директор по инновациям и продуктовому развитию, InfoWatch

Мария Мозгалёва: «Используйте не новых вендоров, а свои ИТ-ресурсы. Если инфраструктура уже развёрнута, выбирайте те решения, в которых безопасность уже продумана. Ищите максимальную выгоду во взаимодействии подразделений информационной безопасности и ИТ — не действуйте изолированно».

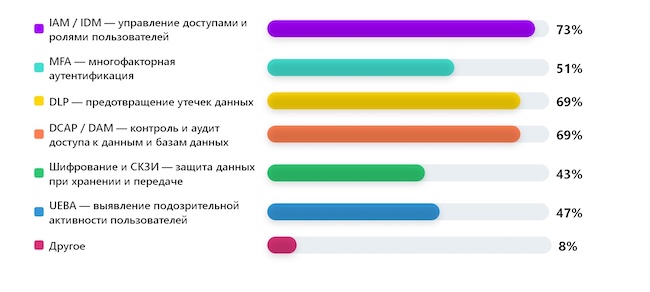

В третьем опросе зрители ответили, какое средство защиты они считают наиболее эффективным для обеспечения сохранности конфиденциальных данных:

- IAM / IDM — управление доступами и ролями пользователей — 73 %.

- DLP — предотвращение утечек данных — 69 %.

- DCAP / DAM — контроль и аудит доступа к данным и базам данных — 69 %.

- MFA — многофакторная аутентификация — 51 %.

- UEBA — выявление подозрительной активности пользователей — 47 %.

- Шифрование и СКЗИ — защита данных при хранении и передаче — 43 %.

- Другое — 8 %.

Рисунок 8. Какое из средств защиты наиболее эффективно для защиты конфиденциальных данных?

Прогнозы: как будет развиваться отрасль защиты данных

Алексей Дашков: «Роль государства будет возрастать, внимание к защите данных — усиливаться. Ждём ужесточения процессов и повышения штрафов, потому что количество утечек растёт. В развитии продуктов мы идём к консолидации средств защиты».

Сергей Добрушский: «Главные тренды — автоматизация, адаптация, централизация и унификация. Кадровый голод диктует спрос на максимально автоматизированные решения, адаптированные под контекст каждой компании. Централизация и унификация ведут к платформенному подходу: специалисты хотят унифицировать всё, что можно».

Андрей Арефьев: «Развитие отрасли — это платформенность и экосистемность продуктов, которые взаимодействуют между собой кроссвендорно. Важно снижение человеческого фактора, порога вхождения в продукты и вовлечённости человека в эксплуатацию. Например, в DLP — за счёт автоматической кластеризации данных и упрощения понимания, какие данные защищать и какие политики настраивать».

Александр Махновский: «Решения класса DCAP/DAM повышают свою роль, потому что они просто внедряются и просто работают. Рынок скоро поймёт, что безопасность неструктурированных данных начинается с этого класса. Тренд на экосистемность и связку подходов сохраняется. Большие языковые модели помогают классифицировать информацию, но проблемы утечек через них будут решаться корпоративными платформами, а для тех, кто не может этого себе позволить, — мультитенантностью в облаках».

Игорь Вербицкий: «Теневое ИТ выйдет на новый уровень: его станет больше и оно станет разнороднее. Атаки станут проще, но при этом глубже — злоумышленники тоже используют новые технологии и искусственный интеллект. Выживут те компании, которые делают безопасность частью своих процессов. Человек должен стать новым межсетевым экраном».

Мария Мозгалёва: «Искусственный интеллект будет использоваться повсеместно для ускорения процессов и в бизнесе, и в безопасности. DSPM станет основой комплексной защиты, где не будет места дублированию. Вендорам нужно учиться работать вместе — у каждого свои сильные стороны, а конечному заказчику важно, чтобы его защитили».

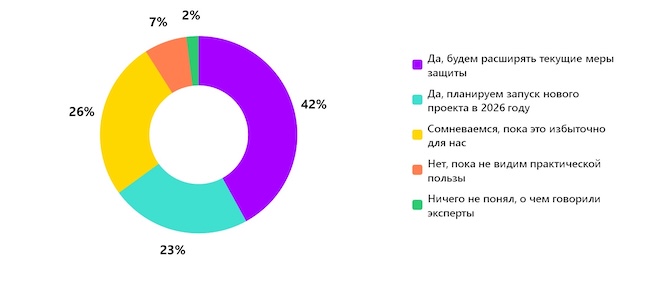

Финальный опрос показал, планируют ли зрители усиливать защиту конфиденциальных данных после эфира:

- Будут расширять текущие меры защиты — 42 %.

- Сомневаются, считают это пока избыточным для себя — 26 %.

- Планируют запуск нового проекта в 2026 году — 23 %.

- Пока не видят практической пользы — 7 %.

- Ничего не поняли из того, о чём говорили эксперты — 2 %.

Рисунок 9. Планируете ли вы усиливать защиту конфиденциальных данных после эфира?

Выводы

2026 год расставляет чёткие акценты — безопасность больше не является надстройкой или отдельным островком в ИТ-ландшафте, она становится неотъемлемой частью бизнес-процессов. Технологический стек, каким бы совершенным он ни был, не работает без фундамента. Инвентаризация, классификация данных и жёсткая минимизация прав доступа — это та базовая гигиена, которая закрывает подавляющее большинство проблем.

Природа угроз мутирует: целевые атаки стали точечными и изощрёнными, а человеческий фактор по-прежнему остаётся самым уязвимым звеном. Внедрение больших языковых моделей в бизнес-процессы наряду с повышением эффективности создаёт и новые риски утечек, которые часто возникают не из-за злого умысла, а из-за отсутствия культуры безопасного взаимодействия с искусственным интеллектом.

Максимальный эффект достигается не обязательно через бесконечные бюджеты на средства защиты информации. Дисциплина, порядок и переиспользование существующей инфраструктуры зачастую эффективнее дорогостоящих и сложных внедрений. Более того, отрасль движется к экосистемности и платформенности, где вендоры учатся слышать не только себя, но и друг друга, чтобы снижать нагрузку на специалистов по информационной безопасности, которых катастрофически не хватает.

В эпоху, когда искусственный интеллект вооружает и защиту, и нападение, выживут только те компании, которые смогут встроить безопасность внутрь бизнес-процессов. Впереди — время не просто точечных решений, а выстроенной, зрелой архитектуры.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка информационной безопасности и информационных технологий. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!