Системы Extended Detection and Response (XDR) позволяют выстроить целостную стратегию в области кибербезопасности, направленную на комплексную защиту от угроз. Они делают работу службы ИБ более эффективной и интеллектуальной. Рассматриваем, какие XDR-решения сегодня представлены на российском рынке.

- Введение

- Эволюция киберзащиты — от решений EPP/EDR к системам XDR

- Отличия XDR от других инструментов кибербезопасности

- Мировой рынок XDR

- Российский рынок XDR

- Обзор отечественных XDR-решений

- 6.1. F6 Managed XDR (ранее — F.A.C.C.T. Managed XDR)

- 6.2. InfoWatch ARMA

- 6.3. Kaspersky Symphony XDR

- 6.4. KICS XDR

- 6.5. NEUROFORTRESS XDR

- Альтернативные решения на российском рынке

- Выводы

Введение

Киберпреступники всё чаще прибегают к сложным атакам, используя для проникновения в инфраструктуру жертвы несколько точек. Нередко применяется подход, сочетающий эксплуатацию технических уязвимостей и методов социальной инженерии с последующим горизонтальным перемещением по сети, что радикально увеличивает поверхность атаки. Это не только усложняет первоначальное обнаружение вторжения, но и значительно затрудняет расследование инцидентов, особенно когда речь идёт о целевых и APT-атаках (Advanced Persistent Threat, APT — длительная целенаправленная атака).

Согласно данным Центра мониторинга и противодействия кибератакам IZ:SOC «Информзащита», за первые 5 месяцев 2025 года количество APT-атак на корпоративные сети клиентов увеличилось на 27 % по сравнению с аналогичным периодом прошлого года. Эксперты объясняют эту тенденцию активным использованием облачных сервисов и микросервисных архитектур, инсайдерскими утечками данных, ростом компрометации цепочек поставок, а также доступностью вредоносных программ. Опасность представляют также хактивисты, атакующие правительственные сети, промышленность, финансы и ИТ-сектор в поисках стратегических данных или нарушения критической инфраструктуры организаций.

Эффективное противодействие современным угрозам, в частности, изощрённым схемам киберпреступников, диктует необходимость применения продвинутых, эшелонированных средств защиты. Для обеспечения многослойного подхода и создания комплексной защиты можно использовать решения класса XDR (Extended Detection and Response), основанные на технологии расширенного обнаружения угроз и реагирования в кибербезопасности. О них мы и поговорим в этой статье.

Эволюция киберзащиты — от решений EPP/EDR к системам XDR

Термин XDR был впервые введён в 2018 году одним из сотрудников компании Palo Alto и ознаменовал появление на рынке нового ответвления ИБ-решений. Изначально системы XDR развивались на базе технологий EPP/EDR (Endpoint Protection Platform и Endpoint Detection and Response). С течением времени эта концепция эволюционировала вместе с изменяющимся ландшафтом угроз, в результате чего акцент сместился с защиты конечных точек на проактивные стратегии.

Как отмечает IBM, потенциал XDR выходит далеко за рамки простой компиляции инструментов — такие решения представляют собой мощную платформу для сбора данных, анализа и отчётности в области управления угрозами. XDR-система способна устранить внутренние барьеры безопасности и значительно повысить устойчивость организации к киберрискам.

Forrester определяет XDR как эволюцию технологии EDR. EDR является ключевым компонентом XDR, поскольку конечные точки служат основным источником данных для расследования киберинцидентов. Следовательно, эффективная работа XDR невозможна без качественного EDR-решения. Однако в современных условиях, когда злоумышленники применяют многовекторные методы атак, одного лишь контроля конечных точек становится недостаточно.

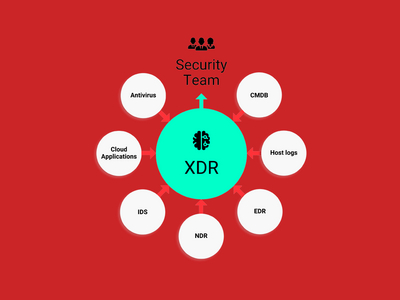

XDR выходит далеко за рамки EDR, аккумулируя данные из множества источников — например, систем анализа сетевой активности (NAV, Network Analysis and Visibility), защиты электронной почты (SEG, Secure Email Gateway), управления идентификацией и доступом (IAM, Identity and Access Management). Платформа XDR использует возможности анализа больших данных, предоставляя командам ИБ преимущества в виде гибкости, масштабируемости и автоматизации процессов киберзащиты.

Рисунок 1. Концепция Extended Detection and Response (XDR)

И всё же даже спустя 7 лет после появления на рынке концепция XDR продолжает оставаться предметом активных дискуссий среди специалистов по ИБ и вызывать недопонимание заказчиков. Главная неопределённость сохраняется вокруг самого определения решений этого класса: участники рынка до сих пор не пришли к единому мнению, представляет ли XDR принципиально новый подход или является переупаковкой существовавших ранее инструментов безопасности. Попытаемся ответить на этот вопрос в следующем разделе.

Отличия XDR от других инструментов кибербезопасности

Тема выбора инструментов киберзащиты уже не раз обсуждалась с экспертами в студии AM Live. Чаще всего у служб ИБ стоит выбор между XDR, SOAR и SIEM. Рассмотрим вкратце, чем отличаются эти инструменты между собой.

Перечисленные решения созданы для одной главной цели — помочь специалистам по безопасности противостоять сложным кибератакам. По своему назначению инструменты SIEM и SOAR действительно близки к XDR, однако они существенно различаются по функциональным возможностям и подходу к решению задач.

Системы SIEM (Security Information and Event Management) фокусируются на агрегации и анализе логов из разнородных источников, предоставляя инструменты для ручного анализа или автоматической обработки. В отличие от них, системы XDR не «едят» всё подряд, а работают с обогащённой телеметрией «конечник + сеть + облако», автоматически выявляя сложные атаки через интеграцию данных с конечных точек, сети и облачных сред, что обеспечивает более глубокий анализ угроз в контексте.

Одна из характерных особенностей SIEM-систем — генерация значительного объёма оповещений с различных точек контроля. Их последующий анализ и определение приоритетности требуют усилий ИБ-специалиста, что в ряде случаев может затруднять своевременное выявление целевых атак и объективную оценку уровня рисков. В отличие от них, XDR упорядочивает поступающие данные и составляет целостную картину событий, происходящих в системе.

Системы SOAR (Security Orchestration, Automation and Response) эволюционировали из платформ реагирования на инциденты (Incident Response Platform, IRP), обогатившись функциями автоматизации. Их ключевая особенность — зависимость от внешних систем обнаружения: они обрабатывают уже выявленные инциденты, проявляя реакцию на них по заранее настроенным сценариям.

В отличие от SOAR, платформа XDR функционирует как автономная экосистема. Она самостоятельно собирает телеметрию с конечных точек и сетевых узлов, выявляя сложные атаки, которые невозможно обнаружить на изолированном хосте. Такой подход, основанный на перекрёстном анализе данных из множественных источников, не только повышает детектируемость целевых атак, но и существенно снижает уровень ложных срабатываний.

Можно вкратце обобщить функции этих классов решений так:

- SIEM обеспечивает централизованный сбор, хранение и корреляцию событий безопасности.

- SOAR отвечает за оркестрацию рабочих процессов и автоматизацию реагирования на инциденты.

- XDR предоставляет возможности сквозного обнаружения угроз и реагирования на них в рамках единой платформы.

В своём блоге компания К2Тех проиллюстрировала отличие XDR от других инструментов ИБ по аналогии с системой безопасности в аэропорту. Решения SIEM/SOC/SOAR подобны системе видеонаблюдения или металлодетектору — они регистрируют события и выполняют общий, поверхностный анализ на основе заранее заданных правил. В то время как XDR, подобно рентгену, детально анализирует содержимое каждого объекта, выявляя скрытые взаимосвязи и аномалии, невидимые при поверхностном досмотре. Т. е. платформы XDR производят глубокий анализ данных на всех уровнях IT-инфраструктуры.

Рисунок 2. Интерпретация работы инструментов ИБ, представленная К2Тех (источник: habr.com)

Мировой рынок XDR

Мировой рынок XDR активно развивается, о чём свидетельствуют исследования различных аналитических бюро.

Согласно отчёту Verified Market Reports, глобальный рынок XDR в 2024 году составил 2,4 млрд долларов. По прогнозам, к 2033 году его объём может достигнуть 11,6 млрд долларов, если темп ежегодного прироста составит 19,5 %.

Рисунок 3. Прогноз роста рынка XDR (источник: verifiedmarketreports.com)

Более сдержанно оценивает перспективы развития мирового рынка аналитический сервис Market Research Intellect. Согласно его прогнозу, среднегодовой темп роста составит 14,4 %, в результате чего к 2033 году объём рынок XDR достигнет 7,45 млрд долларов.

Рисунок 4. Прогноз роста рынка XDR (источник: marketresearchintellect.com)

Согласно отчёту Worldwide Extended Detection and Response Software 2025 Vendor Assessment (doc #US52997325, сентябрь 2025 года) от международной консалтинговой компании IDC, лидерами сегмента названы: Microsoft, Trend Micro, Sophos, CrowdStrike, Elastic, Check Point, SentlinelOne, Palo Alto Networks.

Рисунок 5. Лидеры сегмента XDR согласно IDC

Российский рынок XDR

Первые российские XDR-решения — Kaspersky Symphony и PT XDR — поступили на рынок в 2022 году. На тот момент потребности российских пользователей полностью закрывали зарубежные вендоры. Но и сейчас данный сегмент вряд ли можно назвать сформированным, поскольку отечественные разработчики пока только «нащупывают» нужный вектор развития.

За прошедшие 3 года на рынке не только появились новые XDR-решения, но и произошли определённые «замены на поле». Состав сегмента постоянно меняется, как и смежных с ним областей. Причина в том, что, выпуская на рынок новый перспективный продукт, вендоры нередко ставят на паузу менее популярный либо обладающий схожими функциями. Так, PT XDR уступил место MaxPatrol EDR, а R-Vision TDP фактически вытеснил R-Vision Endpoint.

На данный момент XDR-решения в РФ развивает всего 4 разработчика:

- F6;

- «Инфовотч»;

- «Лаборатория Касперского»;

- «Сивиэй Технолоджиес».

Краткий обзор предлагаемых ими продуктов приведён ниже. Однако на российском рынке достаточно решений других классов, которые в той или иной мере можно использовать для детектирования и блокировки сложных угроз. О них мы поговорим в следующем разделе.

Обзор отечественных XDR-решений

Как сказано выше, первые российские системы XDR вышли на рынок в 2022 году, поэтому все представленные на отечественном рынке решения относительно молодые. Однако за 3 года их функциональные возможности значительно расширились.

F6 Managed XDR

Managed XDR представляет собой модульное решение для комплексной киберзащиты, способное противостоять широкому спектру угроз — в частности, программам-шифровальщикам, троянам, исполнению вредоносных скриптов, шпионскому ПО, бэкдорам и скрытым каналам передачи данных. В его состав входят компоненты MDP, NTA, EDR, BEP. Также по запросу вендор может предоставлять дополнительные сервисы мониторинга на базе решения. В числе ключевых функций решения: защита от целевых атак, изоляция заражённых хостов, приоритизация инцидентов, блокировка спама, фишинговых ссылок и вредоносных писем.

Рисунок 6. Функциональная схема F6 Managed XDR

Managed XDR обеспечивает быстрое реагирование на инциденты — от выявления угрозы до её устранения, что особенно актуально при защите гибридной инфраструктуры, включающей удалённые рабочие места и облака. Автоматизация рутинных задач значительно снижает нагрузку на ИТ-команду и повышает ее эффективность. Вендор предлагает несколько вариантов развёртывания решения: облачную версию, гибридную или полностью on-prem.

Особенности продукта:

- Определение источников угроз и методов их распространения путём объединения разрозненных событий в единую цепочку атаки.

- Реагирование на инциденты посредством изоляции скомпрометированных хостов и блокировки вредоносной активности.

- Обнаружение угроз в реальном времени на основе сверки с индикаторами компрометации (IoC) и тактиками злоумышленников (TTP) с использованием данных Threat Intelligence.

- Агрегация данных со всех компонентов платформы (EDR, NTA, MDP, BEP).

- Возможность интеграции с центром мониторинга и реагирования (Security Operations Center, SOC) для организации полного цикла защиты — от мониторинга до оперативного реагирования на инциденты.

Продукт включён в реестр отечественного ПО (реестровая запись №27752 от 06.05.2025). В настоящий момент идёт сертификация ФСТЭК.

Больше информации о продукте представлено на сайте вендора.

InfoWatch ARMA

Компания InfoWatch («Инфовотч») позиционирует продукт InfoWatch ARMA как комплексную систему обеспечения кибербезопасности АСУ ТП и корпоративной сети, однако его функциональность схожа с XDR-решениями, что отмечает сам разработчик.

Комплекс InfoWatch ARMA обеспечивает безопасность рабочих станций и серверов, фильтрует трафик в технологических и корпоративных сегментах сетей, позволяет проводить аудит событий безопасности и оперативно реагировать на инциденты. При этом расследование инцидентов осуществляется через единый интерфейс, а процесс реагирования максимально автоматизирован для оперативного устранения угроз.

Рисунок 7. Схема работы InfoWatch ARMA

В систему InfoWatch ARMA входит несколько ключевых компонентов: межсетевой экран нового поколения InfoWatch ARMA Стена, межсетевой экран для защиты промышленной инфраструктуры InfoWatch ARMA Industrial Firewall, средство защиты рабочих станций и серверов SCADA — InfoWatch ARMA Industrial Endpoint, инструмент для автоматического реагирования на инциденты и централизованного управления СЗИ — InfoWatch ARMA Management Console. Вместе они формируют эшелонированную систему защиты промышленных сегментов на уровне сети и конечных устройств в эпоху цифровых изменений.

Особенности продукта:

- Защита информации в АСУ ТП от кибератак и несанкционированного доступа за счёт встроенной системы обнаружения и предотвращения вторжений.

- Обеспечение непрерывной работы АСУ ТП в условиях совмещения IT и OT.

- Определение протоколов на основе содержания пакетов промышленного трафика за счёт применения технологии глубокой инспекции промышленных протоколов (Deep Packet Inspection, DPI).

- Возможность работать с трафиком на уровне команд протоколов, настраивать защиту под свои задачи, а также организовать безопасное удалённое подключение через VPN (в том числе с использованием ГОСТ алгоритмов).

- Обеспечение мер защиты объектов КИИ согласно требованиям Приказа №239 ФСТЭК.

Система и её компоненты включены в реестр отечественного ПО (реестровые записи №5937 от 19.11.2019, №11445, №11521 от 20.09.2021, №19332 от 04.10.2023, №23568 от 12.08.2024). Продукт сертифицирован ФСТЭК (сертификаты №4429, №4953).

Узнать больше о XDR-системе InfoWatch ARMA можно из обзора, а также интервью на нашем сайте.

Ещё больше информации о продукте вы найдёте на сайте вендора.

Kaspersky Symphony XDR

Kaspersky Symphony XDR — решение класса XDR для всеобъемлющей кибербезопасности корпоративных ИТ-инфраструктур. Это верхний уровень линейки решений для кибербезопасности бизнеса Kaspersky Symphony.

Платформа Kaspersky Symphony XDR обеспечивает построение эшелонированной системы защиты в инфраструктуре заказчика. Она реализует многоуровневое обнаружение атак, непрерывный мониторинг, расследование инцидентов, проактивный поиск угроз и оперативное реагирование на сложные кибератаки. Решение включает базовую защиту конечных точек, блокирующую атаки как на физические, так и на виртуальные устройства. Компоненты Kaspersky Symphony XDR также обеспечивают защиту HTTP-, HTTPS- и FTP-трафика, проходящего через прокси-сервер, а также защиту почтовых серверов.

Рисунок 8. Состав решения Kaspersky Symphony XDR

Решение имеет два уровня лицензирования: Symphony XDR Core — базовый уровень, включающий ключевой набор продуктов, необходимых для гибкого и поступательного построения XDR-защиты, и уровень Symphony XDR, в рамках которого к составу XDR Core добавляются дополнительные компоненты защиты.

Решение базируется на запатентованных российских технологиях и разработано на основе аналитических данных об APT‑атаках, полученных глобальными Центрами экспертизы «Лаборатории Касперского» (включая GReAT). Эффективность обнаружения угроз подтверждена независимыми тестовыми лабораториями ICSA Labs, AV Test и SE Labs.

Особенности продукта:

- Централизованное управление через единый интерфейс — Open Single Management Platform.

- Интеграция с Kaspersky Threat Intelligence — актуальными данными со всего мира об известных и новейших киберугрозах.

- Предустановленные и настраиваемые плейбуки (сценарии) для эффективного реагирования на сложные инциденты информационной безопасности.

- Наличие собственной SIEM‑системы, которая позволяет легко интегрировать решение в существующую схему ИБ.

- Помощь в соответствии с требованиями регуляторов, в т. ч. благодаря встроенному модулю ГосСОПКА.

Продукт включён в реестр отечественного ПО под альтернативным названием Kaspersky Total Security (реестровая запись №9123 от 16.02.2021), его компоненты имеют сертификаты ФСТЭК России и ФСБ России.

Больше информации о продукте представлено на сайте вендора.

KICS XDR

«Лаборатория Касперского» является разработчиком ещё одного решения в сегменте XDR. Kaspersky Industrial CyberSecurity (KICS) — это специализированная XDR-платформа для комплексной защиты АСУ ТП. Она обеспечивает централизованный контроль над разрозненными активами систем автоматизации и управления производством: промышленными сетями, рабочими местами и системами автоматизации. Это способствует повышению осведомлённости об угрозах и эффективному противодействию сложным атакам.

XDR-платформа состоит из двух взаимодополняющих компонентов, обеспечивающих безопасность на всех уровнях промышленной инфраструктуры: KICS for Networks и KICS for Nodes. KICS for Networks позволяет осуществлять как пассивный мониторинг промышленных сетей без воздействия на чувствительное оборудование АСУ ТП, так и активный опрос для точного определения топологии и настроек. KICS for Nodes обеспечивает защиту промышленных рабочих мест, включая аудит на соответствие политикам безопасности и устранение уязвимостей.

Рисунок 9. Компоненты Kaspersky Industrial CyberSecurity

Платформа обеспечивает обнаружение вторжений, используя технологии защиты от сканирования портов, DDoS-атак, подбора паролей, а также от угроз, связанных с эксплуатацией уязвимостей и ошибок конфигурации в приложениях, сервисах и ОС.

Особенности продукта:

- Централизованное управление рисками, политиками безопасности и активами промышленной инфраструктуры из единой консоли.

- Агентский и безагентский аудит конечных точек/сетевого оборудования на предмет уязвимостей, а также соответствия требованиям ИБ.

- Наличие KICS for Nodes Portable Scanner — портативного сканера, не требующего установки, который можно применять для сканирования изолированных подсистем и оборудования, а также гостевых устройств.

- Возможность интеграции с SIEM-системой Kaspersky Unified Monitoring and Analysis Platform (KUMA).

- Совместимость с более чем 65 решениями поставщиков АСУ ТП.

Продукт включён в реестр отечественного ПО (реестровая запись №183 от 18.03.2016). Обзор на нашем сайте доступен здесь. Также мы брали интервью у представителя компании и писали о том, как с помощью KICS организовать защиту АСУ ТП.

Больше информации о продукте представлено на сайте вендора.

NEUROFORTRESS XDR

NeuroFortress XDR — система расширенного обнаружения и реагирования от CVA Technologies («Сивиэй Технолоджиес»). Решение основано на каскадах самообучающихся нейросетей и алгоритмах машинного обучения, защищает данные на всех этапах их жизненного цикла и эффективно против атак нулевого дня, шифровальщиков и RAT-троянов. NeuroFortress XDR сочетает межсетевую фильтрацию, анализ сетевых пакетов, контейнеризацию данных и собственные ИИ-алгоритмы, обеспечивая высокий уровень надёжности при защите корпоративной инфраструктуры.

Архитектура NeuroFortress XDR включает 6 ключевых систем: NGIDS (идентификация кибератак), NGIPS (предотвращение вторжений), NGXDR (обнаружение угроз и реагирование), NTA/NDR (анализ трафика и выявление аномалий), NF Malware Hunter & Dynamic Analyst AI (динамический анализ вредоносного кода) и интегрированные нейронные компоненты ИИ, обеспечивающие адаптацию к новым видам атак.

Рисунок 10. Программный интерфейс NeuroFortress XDR

NTA (Network Traffic Analysis) и NDR (Network Detection and Response) выполняют нейросетевой анализ трафика, формируют поведенческие профили и классифицируют атаки — DDoS, brute-force, scan, malware, exploit/backdoor. В сочетании с IDS/IPS они создают интеллектуальную среду мониторинга, способную выявлять и блокировать неизвестные угрозы в реальном времени. NF Malware Hunter & Dynamic Analyst AI обеспечивает мгновенное выявление и нейтрализацию атак нулевого дня, динамический анализ поведения кода, автоматическое расследование и построение графа атаки. Модуль контролирует целостность исполняемых компонентов, работает автономно без связи с сервером и интегрирован с единым АРМ мониторинга.

Особенности продукта:

- Самообучающиеся нейросети блокируют атаки нулевого дня и вредоносные воздействия без сигнатур.

- Единый контур активной защиты IDS/IPS, XDR, NTA/NDR и NF Malware Hunter.

- Глубокий контроль инфраструктуры, включающий мониторинг ядра ОС, контроль целостности кода и контейнеризацию данных.

- Выявление DDoS, brute-force, scan, malware и exploit/backdoor-атак в реальном времени за счёт нейросетевого анализа трафика.

- Динамический анализ вредоносного кода с детонацией, моделированием и автоматическим расследованием инцидентов.

Продукт включён в реестр отечественного ПО (реестровая запись №18928 от 05.09.2023).

Больше информации о продукте представлено на сайте вендора.

Альтернативные решения на российском рынке

XDR — это класс решений, обладающий широкой функциональностью, но пока не пользующийся широкой популярностью в российских компаниях. Чаще всего заказчики формулируют запрос, исходя из понятных им болевых точек: например, обеспечение безопасности хостов или защита рабочих станций и серверов. Однако для решения подобных задач можно использовать и менее продвинутые решения, например:

- EPP (Endpoint Protection Platform). В ряде случаев достаточно использовать продукты, основанные на технологии защиты конечных точек, т. е. обеспечение безопасности любых устройств, подключённых к сети либо используемых для доступа к корпоративным ресурсам. С обзором подобных решений, представленных на рынке РФ, можно ознакомиться здесь.

- EDR (Endpoint Detection and Response). Платформы, сочетающие непрерывный мониторинг угроз на конечных точках с возможностями эффективного реагирования на обнаруженные угрозы, представлены на российском рынке давно и уже завоевали своё место в ландшафте кибербезопасности. На эту тему на нашем сайте также есть отдельный обзор.

Также в качестве альтернативы XDR-системам можно рассмотреть решения классов TDR (Threat Detection and Response) либо сервисы MDR (Managed Detection and Response) в составе комплексных продуктов. Яркими представителями данных классов являются BI.ZONE TDR и сервис MDR от RED Security.

Выводы

Extended Detection and Response — это перспективный класс решений для обеспечения ИБ, обладающий значительным потенциалом. По прогнозам экспертов, в будущем для более полного понимания инцидентов такие системы будут использовать не только собственные базы данных, но и анализировать внешние источники.

Будущее XDR напрямую связано с углублением применения искусственного интеллекта и машинного обучения. Эти технологии станут ключевыми для автоматического анализа огромных массивов данных, их корреляции и интеллектуальной приоритизации инцидентов. Это позволит не просто собирать информацию, а выделять действительно критичные угрозы и значительно ускорить реакцию на них, сократив нагрузку на аналитиков. Не исключено, что XDR эволюционирует в эффективный центр управления обнаружением и реагированием, где технологии ИИ будут обеспечивать персонализированную защиту с учётом специфики инфраструктуры заказчика.

Однако в настоящее время ключевой проблемой остаётся терминологическая и технологическая неопределённость класса решений XDR. Без чётких критериев и внятного определения эти системы могут так и остаться дорогой и малопонятной для большинства заказчиков концепцией, что ограничит их широкое распространение на отечественном рынке.