Исследователи обнаружили новый опасный вектор, который начали использовать операторы стилера VoidStealer. Этот зловред научился обходить защитный механизм Chrome под названием Application-Bound Encryption (ABE) и получать мастер-ключ, необходимый для расшифровки конфиденциальных данных.

Главное здесь в том, что речь идёт не о старом способе с повышением привилегий или внедрением кода в процесс браузера. Новый подход работает заметно тише.

Вместо этого VoidStealer использует Hardware breakpoints и перехватывает момент, когда ключ v20_master_key ненадолго появляется в памяти браузера в открытом виде.

Именно этот ключ используется для шифрования и расшифровки защищённых данных — например, cookie и другой важной информации, которую Chrome хранит локально.

О находке рассказали специалисты Gen Digital — компании, стоящей за брендами Norton, Avast, AVG и Avira. По их данным, это первый известный случай, когда инфостилер, замеченный в реальных атаках, использует такой механизм обхода ABE.

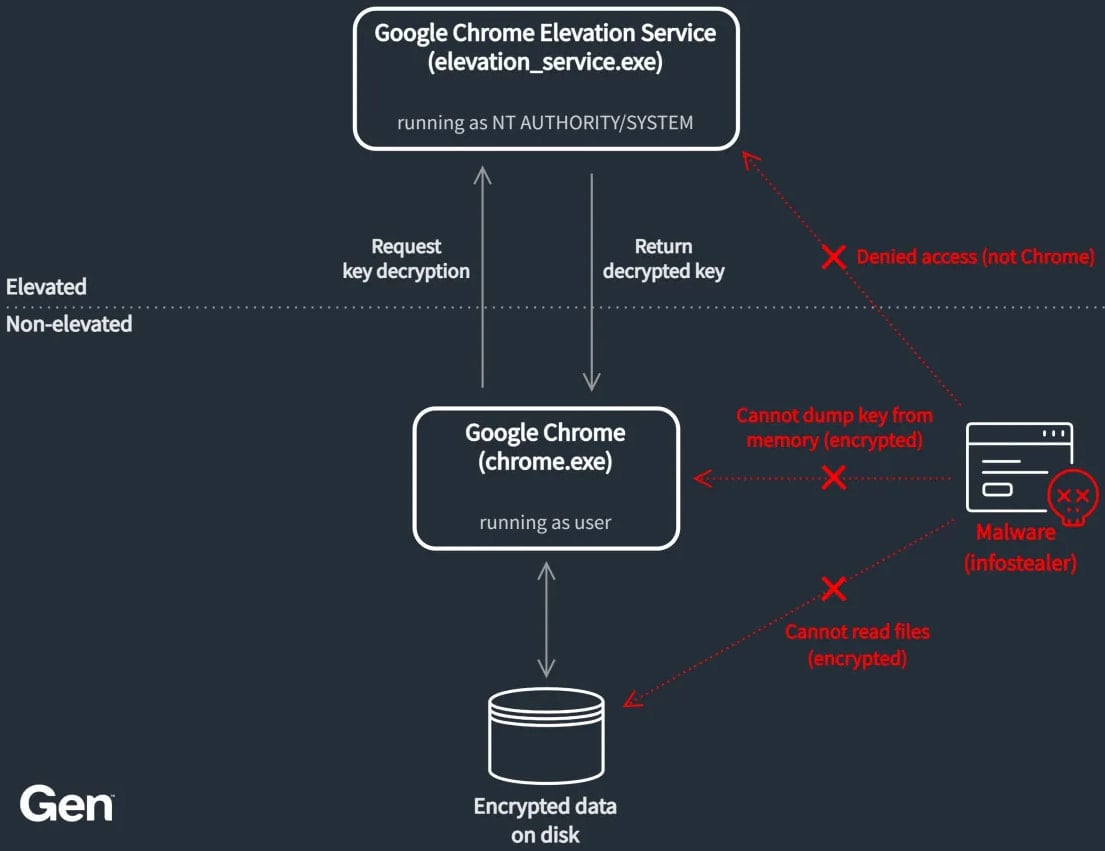

Напомним, Google внедрила Application-Bound Encryption в Chrome 127, который вышел в июне 2024 года. Идея была довольно понятной: сделать так, чтобы мастер-ключ не лежал на диске в доступном виде и его нельзя было просто так извлечь с обычными пользовательскими правами. Для расшифровки ключа должен использоваться сервис Google Chrome Elevation Service, работающий с системными привилегиями и проверяющий, кто именно запрашивает доступ.

На практике эта защита уже не раз становилась целью авторов стилеров. Разные семейства такого зловреда пытались обойти механизм ABE. Google закрывала отдельные лазейки и дорабатывала защиту, но, как показывает случай с VoidStealer, атакующие продолжили искать варианты обхода.

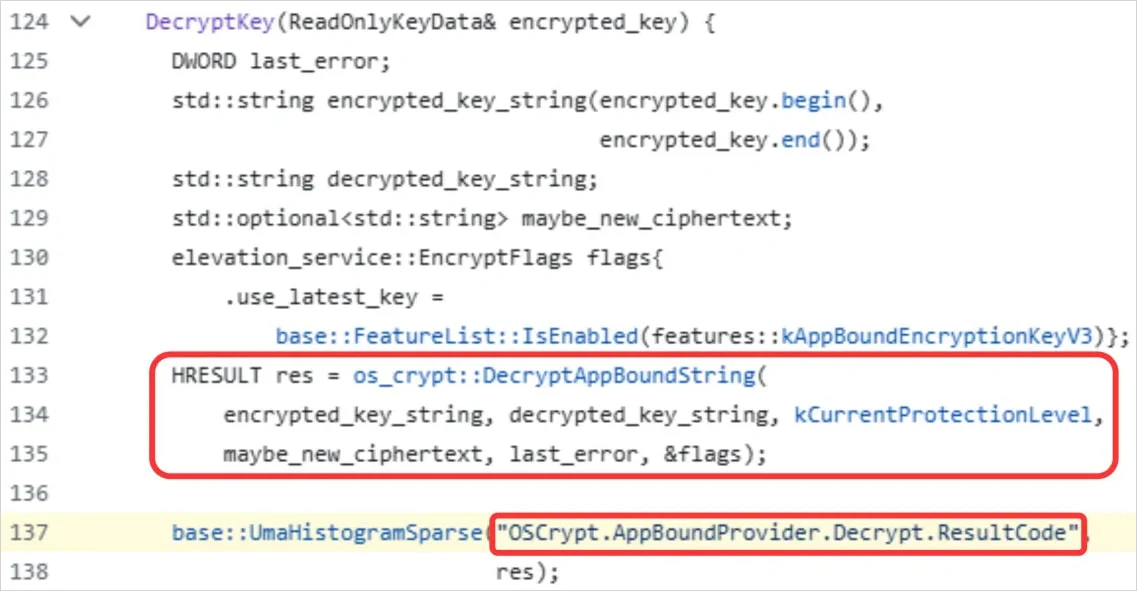

Зловред запускает скрытый процесс браузера в приостановленном состоянии, подключается к нему как отладчик и ждёт загрузки нужной библиотеки — например, chrome.dll или msedge.dll. Затем он ищет в памяти определённую строку и связанную с ней инструкцию, после чего выставляет аппаратную точку.

Дальше остаётся дождаться нужного момента. Во время запуска браузера защищённые cookie загружаются достаточно рано, и в этот момент мастер-ключ должен быть расшифрован. Когда это происходит, VoidStealer срабатывает на установленной точке, получает указатель на ключ в открытом виде и считывает его из памяти через ReadProcessMemory.

Иными словами, зловред не ломает защиту «в лоб», а ловит короткий момент, когда сам браузер уже сделал за него всю нужную работу.

В Gen Digital считают, что авторы VoidStealer, скорее всего, не придумали этот метод с нуля. По их оценке, они могли адаптировать технику из открытого проекта ElevationKatz, который входит в набор ChromeKatz и уже больше года демонстрирует слабые места Chrome. Код не совпадает полностью, но сходство реализации выглядит достаточно заметным.

Сам VoidStealer, как отмечают исследователи, продвигается как MaaS-платформа — то есть «зловред как услуга». На теневых форумах его рекламируют как минимум с середины декабря 2025 года, а новый способ обхода ABE появился в версии 2.0.