На фоне интереса к альтернативным платформам пользователи в России начали тестировать южнокорейский мессенджер KakaoTalk. Зарегистрироваться в нём на российский номер телефона, как выяснилось, можно без особых проблем, но вот дальше начинаются нюансы: для тех, кто не прошёл корейскую верификацию, в приложении действует целый набор ограничений.

На новую тенденцию обратила внимание Ася Карпова в публикации на vc.ru. KakaoTalk — это один из самых известных мессенджеров в Южной Корее. Он работает с 2010 года и давно превратился в крупную платформу с чатами, звонками, каналами и множеством дополнительных функций.

В описании приложения разработчики подчёркивают, что сервис доступен по всему миру, в том числе и в России.

Судя по всему, интерес к нему у российской аудитории в последнее время действительно вырос. В марте 2026 года KakaoTalk поднялся на 11-е место в топе социальных сетей российского App Store. Кроме того, приложение стали чаще искать в Google и обсуждать в Threads (Facebook, Instagram и Threads принадлежат Meta, которая признана в России экстремистской организацией и запрещена).

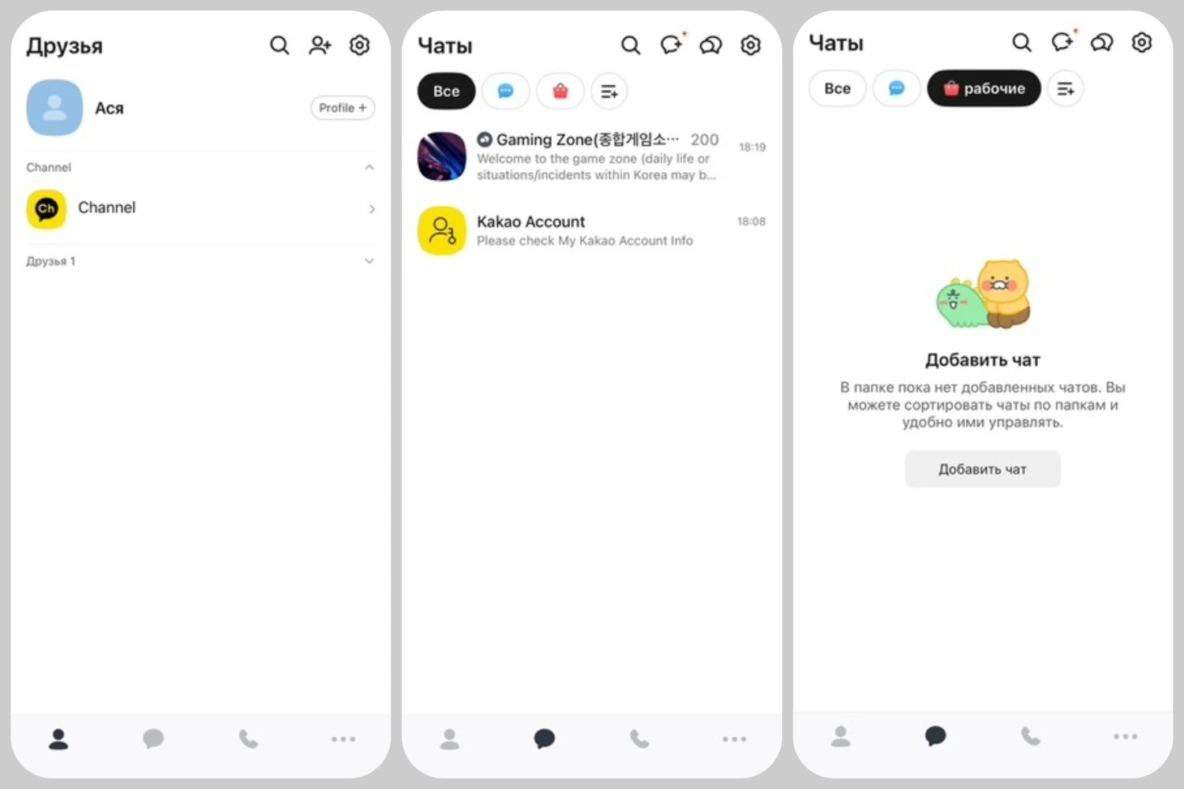

Проверка показала, что зарегистрироваться на российский номер в KakaoTalk реально. Правда, интерфейс для пользователя из России выглядит не идеально локализованным: часть настроек и названий функций переведена на русский язык, но значительная часть меню всё ещё остаётся на корейском.

У KakaoTalk есть и довольно любопытные особенности. Например, один пользователь может создать до трёх отдельных профилей — с разными фотографиями и статусами. Причём каждый такой профиль можно показывать только определённому кругу контактов. Это удобно, если хочется развести по разным зонам рабочее и личное общение.

В мессенджере также есть групповые чаты — как закрытые, так и публичные. В открытых группах может быть до 2000 участников, а искать их можно по темам и тегам. На первый взгляд всё выглядит довольно гибко и современно.

Но полноценный доступ получают не все. Для части функций нужна верификация, пройти которую могут только пользователи с ID гражданина Южной Кореи и корейским номером телефона. И вот здесь для иностранцев начинается заметное урезание возможностей.

Без такой верификации нельзя публиковать в профиле посты, картинки, видео и истории. В открытые группы вступать можно, но писать в них получится не всегда: если система или модерация сочтут активность подозрительной, доступ к сообщениям могут ограничить. В отдельных случаях ограничения могут затронуть и личные переписки.

Создавать собственные открытые групповые чаты иностранным пользователям тоже нельзя. Кроме того, для них остаются недоступными многие дополнительные функции супераппа, в том числе покупки, игры, карты, агрегатор новостей, музыка и другие сервисы.

Отдельная история — каналы. Обычный канал открыть можно, но для этого понадобится электронная почта Gmail. А вот если речь идёт о бизнес-канале с возможностью монетизации, то без корейского адреса регистрации и прохождения верификации уже не обойтись.

В итоге KakaoTalk действительно может заинтересовать пользователей из России как ещё один зарубежный мессенджер с регистрацией на местный номер. Но назвать его полностью удобной заменой «из коробки» пока сложно. Зарегистрироваться можно, базовое общение тоже доступно, однако значительная часть возможностей остаётся фактически привязанной к южнокорейской идентификации.

У KakaoTalk есть версии для iOS, Android и десктопа, так что протестировать сервис можно на разных устройствах. Но перед этим стоит понимать: глобальная доступность приложения не означает одинаковый набор функций для всех стран.