Аналитики изучили восемь самых распространённых сценариев интернет-мошенничества, с которыми сталкиваются пользователи в Беларуси, и сравнили их с российской картиной. Выяснилось, что часть старых схем, хорошо известных в России, у соседей почти не встречается.

Зато на белорусской аудитории обкатываются новые методы обмана — например, угон доступа к банковским аккаунтам через телеграм-ботов.

«Мамонту» не рады

Схема «Мамонт» — оплата доставки несуществующего товара — в России работает на полную, а в Беларуси почти не встречается.

По данным аналитиков, именно здесь банки и правоохранительные органы смогли выстроить эффективное взаимодействие, поэтому преступники обходят страну стороной. В России же такие атаки фиксируются ежедневно: только за первое полугодие 2025 года было выявлено и заблокировано несколько тысяч доменов, связанных с «Мамонтом».

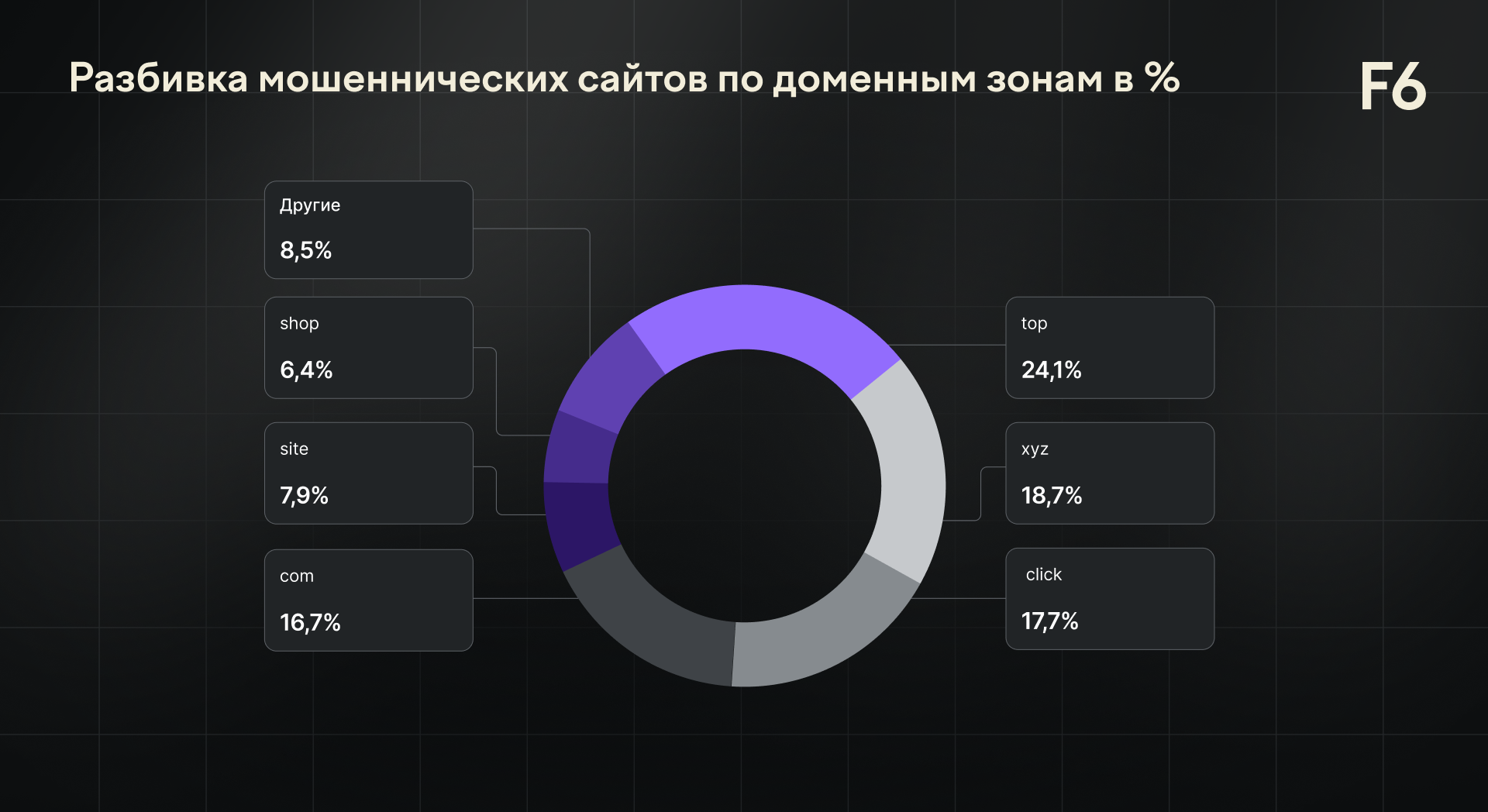

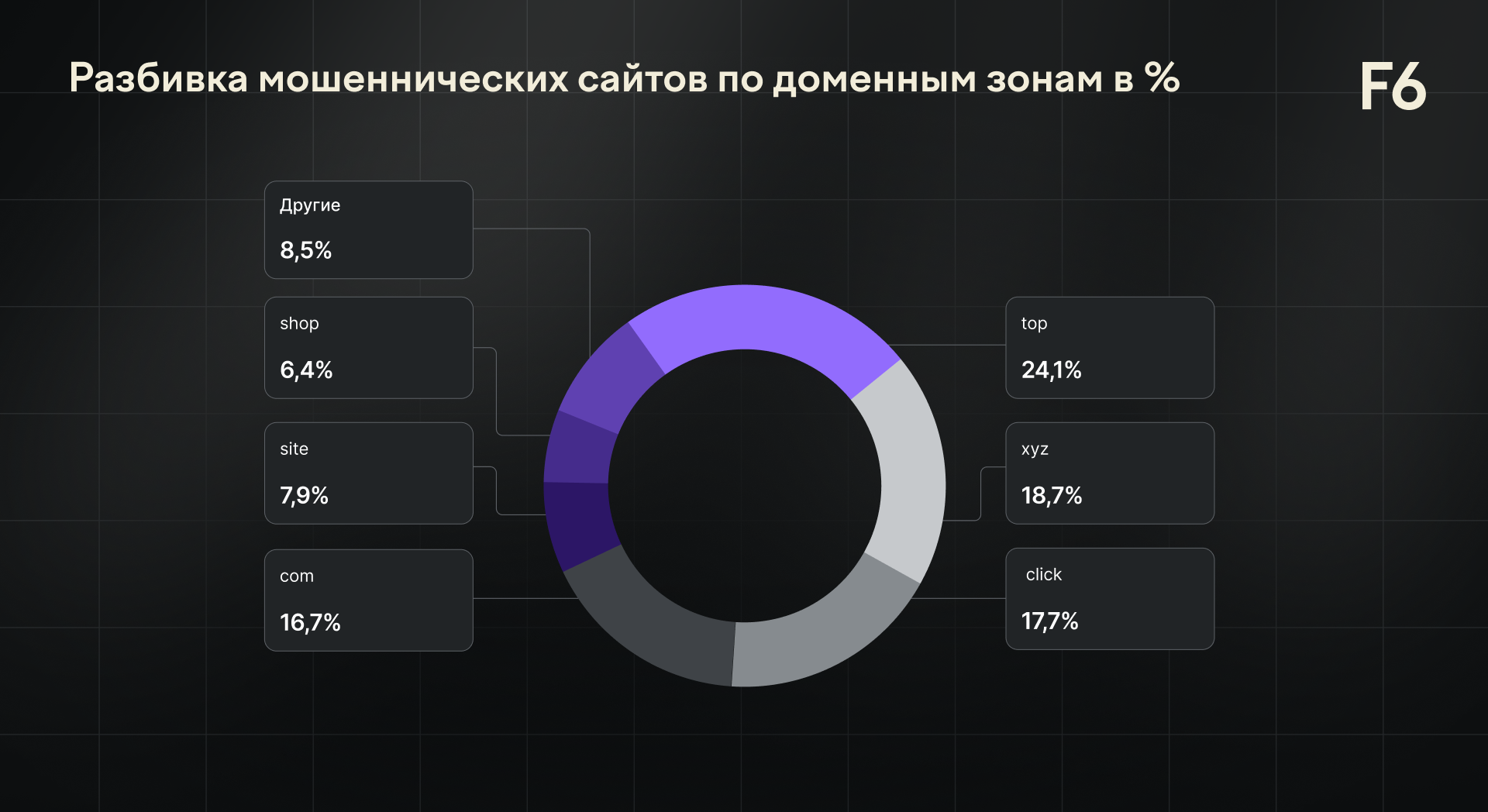

Зона доверия

В Беларуси злоумышленники почти не используют национальные домены .by. В России, наоборот, доля фишинговых сайтов в зоне .ru остаётся значительной, хотя и снижается. Чтобы продлить «жизнь» своих ресурсов, мошенники чаще выбирают международные доменные зоны.

Бот-грабитель

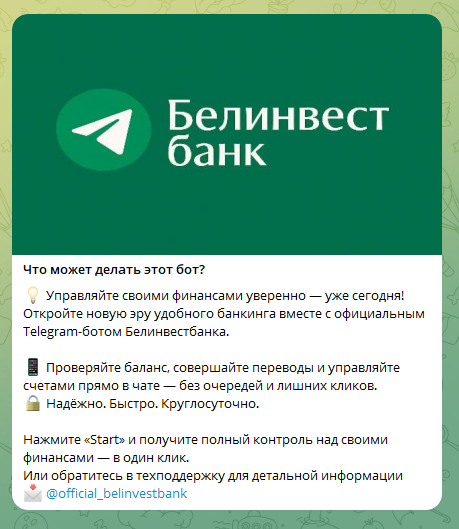

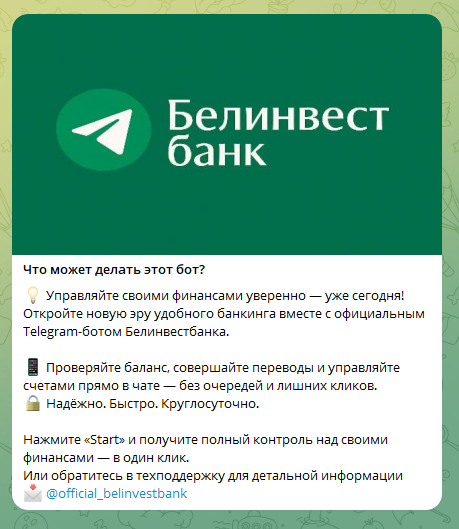

В Беларуси появился новый сценарий — угон банковских аккаунтов через телеграм-ботов.

Пользователю предлагают «официальный сервис», где нужно ввести логин и пароль от онлайн-банка. Дальше данные уходят мошенникам, которые получают реальный доступ к счёту. Аналитики считают, что этот метод могут позже перенести и в Россию.

Популярные схемы в Беларуси

Среди самых частых сценариев:

- Инвестиционные ловушки — сайты с фейковыми новостями и обещаниями быстрых доходов;

- Фальшивые розыгрыши от имени банков — обещают перевести «бонус» за участие в опросе, но требуют логин и пароль от банка;

- Угон аккаунтов в Telegram и WhatsApp (принадлежит корпорации Meta, признанной экстремистской и запрещённой в России) через поддельные голосования;

- Блокировка iPhone через фишинг под iCloud;

- Фейковые компенсации, поддельные опросы и сайты, маскирующиеся под почтовые компании.

Эксперты отмечают, что мошенники быстро меняют тактику и адаптируются под новые условия. Поэтому главная защита остаётся прежней — внимательность самих пользователей.