Сегодня днем, 14 июня, лег сайт объявлений «Авито», а его приложение при входе стало выдавать ошибку. В ответ на попытки прояснить ситуацию операторы веб-сервиса сослались на технические причины и пообещали, что проблемы скоро закончатся.

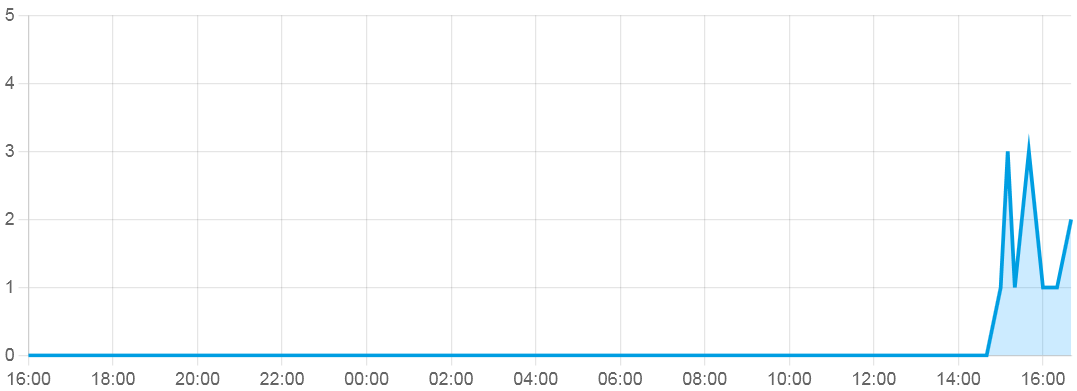

По данным подведомственного Роскомнадзору Центра мониторинга мониторинга и управления сетью связи общего пользования (ЦМУ ССОП), пользователи начали испытывать проблемы с входом в приложение «Авито» и с доступом к сервисам около 15:00 по Москве.

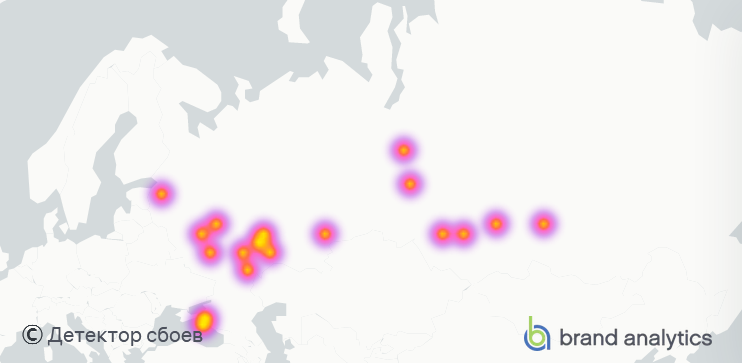

Сбои наблюдались на большей части России, больше всего жалоб поступало из Московского региона, Краснодара и Санкт-Петербурга.

В ответ на запрос ТАСС в пресс-службе «Авито» заявили, что работа уже полностью восстановлена:

«Друзья! У кого возникли сложности с нашими сервисами: мы уже разобрались. Тот случай, когда переборщили с безопасностью - поставили слишком агрессивные настройки на защиту сервисов. Систему уже восстановили. Все работает».

В настоящее время сайт avito.ru загружается без проблем, приложение тоже работает (проверено).