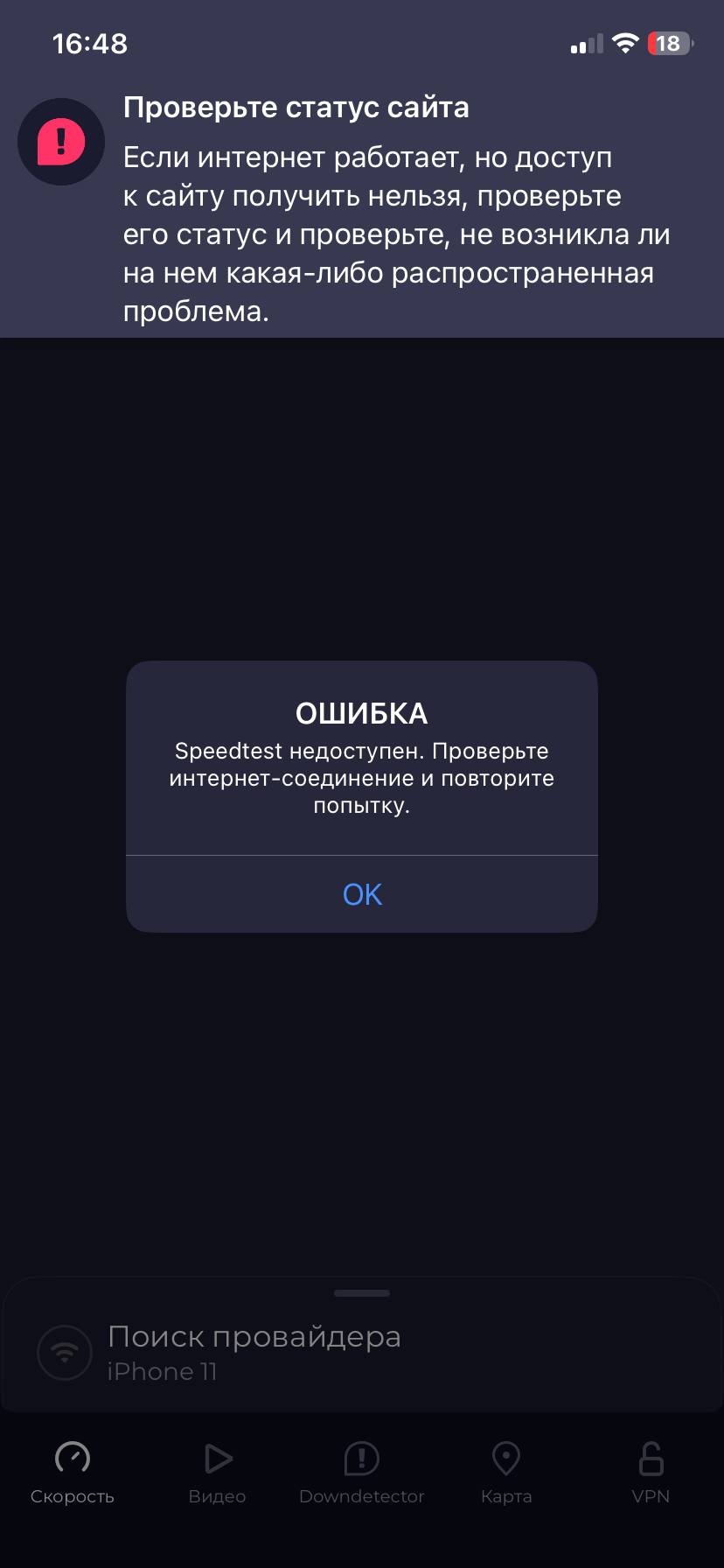

Роскомнадзор объявил о блокировке сервиса Speedtest от компании Ookla, сославшись на выявленные угрозы, которые якобы могут повлиять на безопасность функционирования сетей связи и устойчивость российского сегмента интернета. Такое решение, по заявлению ведомства, было принято в рамках обеспечения информационной безопасности и защиты критической инфраструктуры связи.

О блокировке сервиса сообщил «Коммерсантъ» со ссылкой на комментарий Роскомнадзора. Поводом для проверки послужила жалоба сотрудника редакции издания, который столкнулся с некорректной работой Speedtest.

В качестве замены Speedtest в Роскомнадзоре рекомендовали использовать сервис «ПроСеть», разработанный подведомственным Центром мониторинга и управления сетью связи общего пользования. Однако данный инструмент доступен только в виде мобильного приложения для устройств на базе Android и размещён в RuStore.

Среди других рекомендованных альтернатив также названы сервисы «Линкметр», «Мегабитус», QMS от «Ростелекома» и «Интернетометр» от Яндекса.

Предложения о блокировке Speedtest обсуждаются с осени прошлого года. Тогда инициативу выдвинула малоизвестная организация — Международная академия связи (МАС). По её утверждению, данные, собираемые через Speedtest, могут теоретически использоваться для повышения эффективности сетевых атак, включая DDoS.