На R-EVOlution Conference 2026 впервые появится отдельный технический трек. Если раньше конференция в целом была посвящена вопросам ИБ и ИТ, то теперь в программе появится направление, целиком отданное прикладной информационной безопасности — без общего разговора «про тренды», а с упором на рабочие инструменты, реальные кейсы и повседневные задачи специалистов.

Новый трек R-EVOlution Conference 2026 ориентирован на инженеров, сотрудников SOC, архитекторов и руководителей профильных команд.

В центре программы — то, с чем такие специалисты сталкиваются не в теории, а в ежедневной практике: threat hunting, мониторинг и реагирование на инциденты, поиск и устранение уязвимостей, а также настройка и отладка ключевых ИБ-систем.

Судя по программе, организаторы сделали ставку именно на прикладной формат. Например, один из докладов будет посвящён тому, как выстроить автоматизированную обработку алертов — от события в SIEM до создания и закрытия инцидента. Спикер Андрей Урывко из «ВсеИнструменты.ру» собирается разобрать архитектуру пайплайна на базе IRIS, Cortex, MISP и n8n, а также показать, как связать эти инструменты в единый процесс реагирования.

Ещё один доклад затронет довольно горячую тему — атаки на ИИ-агентов. Главный эксперт HiveTrace Данил Капустин расскажет о Red Teaming LLM и агентных ИИ-систем, включая реальные сценарии атак, open source-инструменты и практические меры защиты. В фокусе — не абстрактные риски, а вполне конкретные проблемы, от Shadow AI до безопасности облачных LLM.

Отдельная сессия будет посвящена Threat Intelligence в SOC. Евгений Петров из «Газинформсервиса» собирается говорить о довольно знакомой для многих проблеме: как не перегрузить SIEM индикаторами компрометации, не утонуть в ложных срабатываниях и при этом сохранить практическую ценность аналитики.

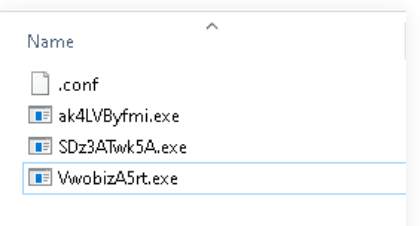

Также в программе есть доклад о разборе резонансных уязвимостей 2025 года и атак, которые были с ними связаны. Независимый эксперт Антон Кузнецов планирует показать, какие артефакты и IOC действительно важны при расследовании, как выстраивать логику анализа цепочек атак и какие следы эксплуатации чаще всего упускают в корпоративных инфраструктурах.

Помимо нового технического трека, на конференции будет работать отдельная зона SIEM Lounge, где организаторы обещают в реальном времени показывать нагрузочное тестирование R-Vision SIEM при постоянной нагрузке до 300 тыс. EPS. Кроме того, в программе заявлены практические воркшопы по расследованию инцидентов: участникам предложат разбирать кейсы самостоятельно, а для лучших предусмотрены призы.

Технический трек будет доступен только в офлайн-формате. После завершения конференции записи докладов обещают выложить отдельно.