Специалисты из команды Nokia Deepfield Emergency Response рассказали о новой волне атак на дешёвые приставки Android TV. В центре внимания оказался ботнет Katana — новый вариант Mirai, который не просто заражает устройства, а буквально устраивает войну за территорию с другими ботнетами.

По данным исследователей, операторы Katana активно выбивают конкурентов с уже захваченных приставок, чтобы получить полный контроль над как можно большим числом устройств.

Главная цель Katana — недорогие безымянные боксы Android TV, которые часто работают на базе Android Open Source Project. У таких устройств обычно нет ни сертификации Google, ни Google Play Protect, ни нормального набора защитных механизмов. Проще говоря, это очень удобная добыча для атакующих.

Злоумышленники покупают доступ к резидентским прокси, получают точку входа в домашние сети, а дальше используют незащищённые интерфейсы Android Debug Bridge. В результате для компрометации огромного числа устройств им даже не нужно разрабатывать какой-то сложный эксплойт.

Но самое интересное начинается после заражения. Поскольку количество уязвимых приставок всё же ограничено, между операторами ботнетов развернулась самая настоящая борьба за контроль над этим ресурсом.

Katana, как отмечают в Nokia, ведёт себя особенно агрессивно: использует встроенные механизмы «убийства» чужих ботов и меняет настройки ADB-порта, чтобы отрезать других злоумышленников от уже захваченного устройства.

Владельцы приставок, по сути, вообще не участвуют в этой истории. Их устройства становятся полем боя, на котором несколько ботнетов делят контроль между собой.

От обычных вариантов Mirai Katana отличается ещё и технической изощрённостью. Если многие IoT-ботнеты работают в пространстве на уровне пользователя, то Katana пошёл глубже: он умеет собирать собственный руткит прямо на заражённом устройстве.

Для этого ботнет использует TinyCC и компилирует модуль ядра под конкретную версию на самом хосте. Такой подход решает сразу несколько проблем. Во-первых, не нужно заранее готовить отдельные модули под десятки разных конфигураций. Во-вторых, руткит получается идеально подогнанным под конкретное устройство. А значит, его сложнее обнаружить стандартными средствами.

Таким образом, Katana жертвует размером вредоносного бинарника ради гибкости и скрытности. Зато получает возможность закрепляться на очень разношёрстном парке приставок Android TV с разными прошивками и версиями ядра.

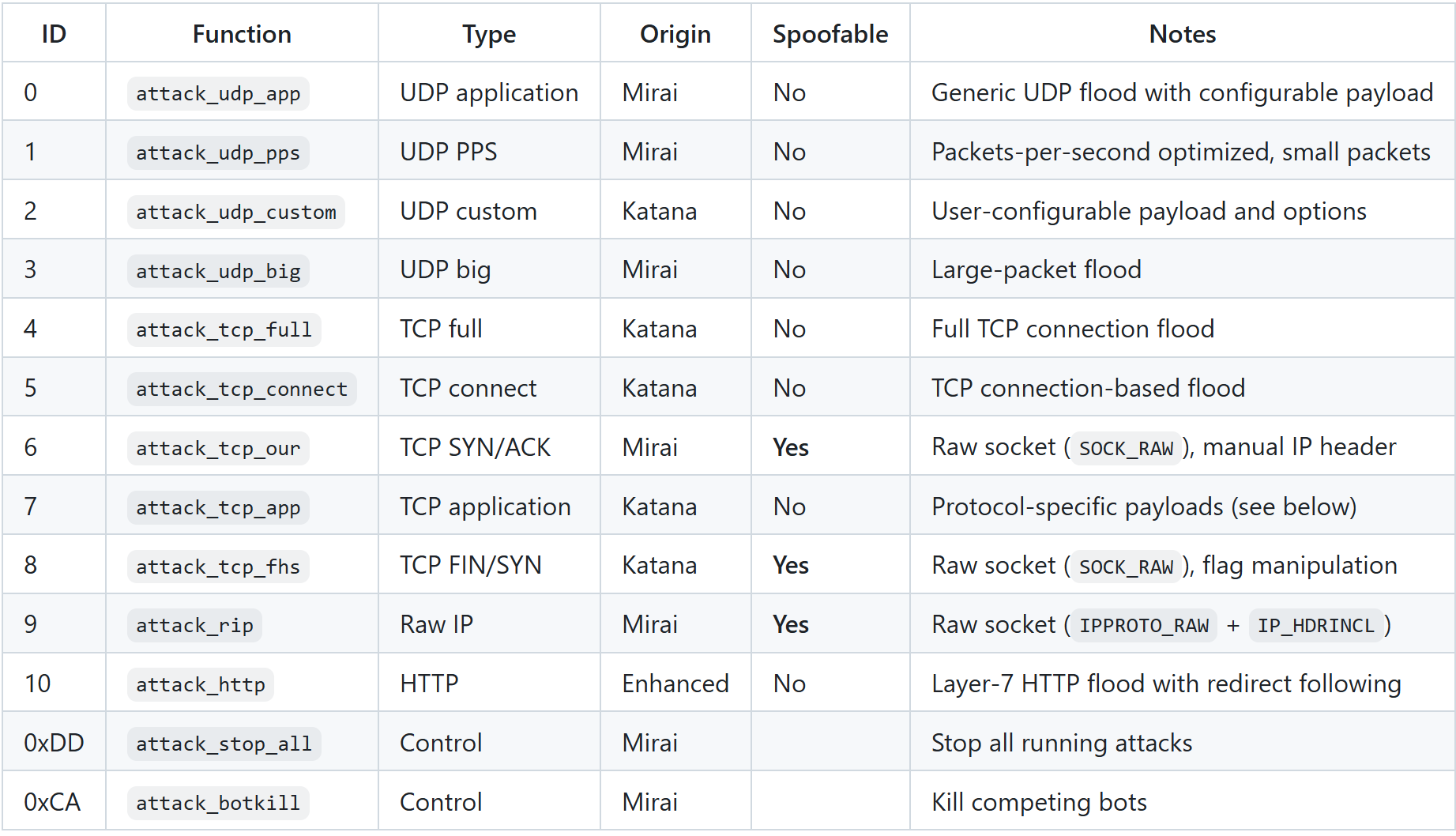

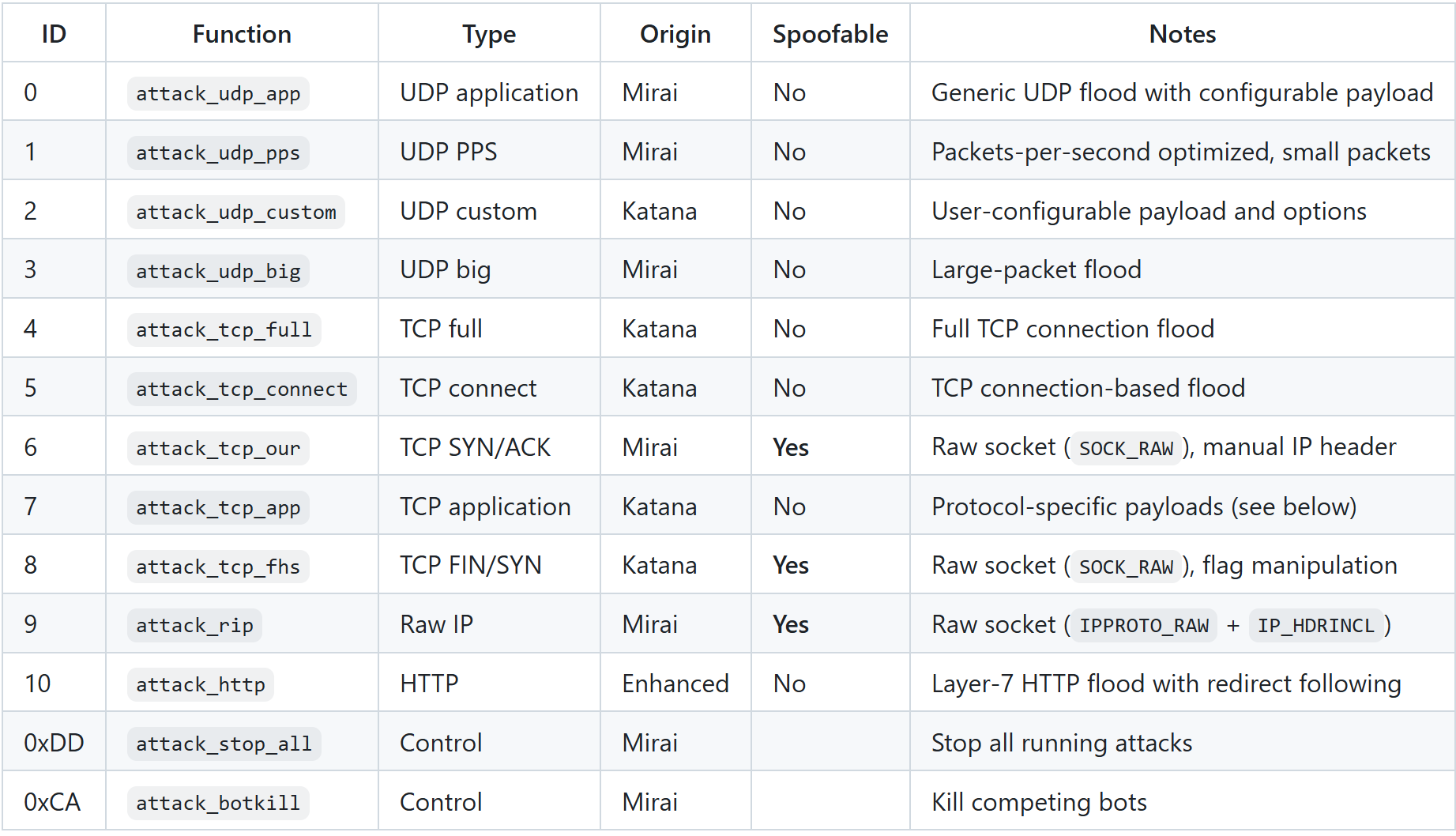

Любопытно и то, что при всей этой технической изобретательности ботнет по-прежнему опирается на старые сетевые подходы. Исследователи отмечают, что Katana использует сырые пакеты с IP_HDRINCL, чтобы подменять исходный IP-адрес, но все его атакующие механизмы работают только по IPv4. Судя по всему, даже у киберпреступников переход на IPv6 идёт не слишком быстро.