Исследователи наткнулись на вредоносную криптомайнинговую кампанию, нацеленную на пользователей macOS. В качестве приманки злоумышленники используют вредоносную версию популярного видеоредактора Final Cut Pro, которую большинство антивирусов пока не детектирует.

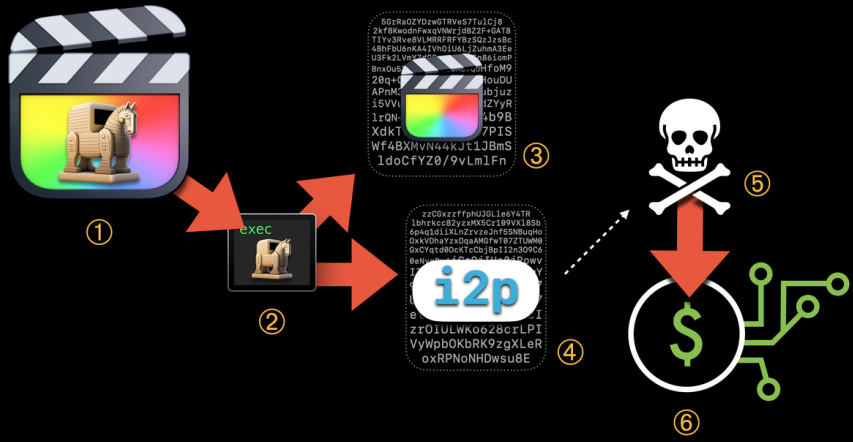

Установить себе скрытый вредонос можно через «крякнутые» версии Final Cut Pro, распространяемые на торрент-сайтах. В установочный пакет вшит майнер XMRig, добывающий для оператора цифровую валюту Monero.

По словам команды Jamf Threat Labs, такие «подарки» можно встретить на площадке The Pirate Bay. Их выложил пользователь с ником wtfisthat34698409672. Кроме Final Cut Pro, этот юзер публиковал Adobe Photoshop и Logic Pro X — они тоже содержат майнер в довесок.

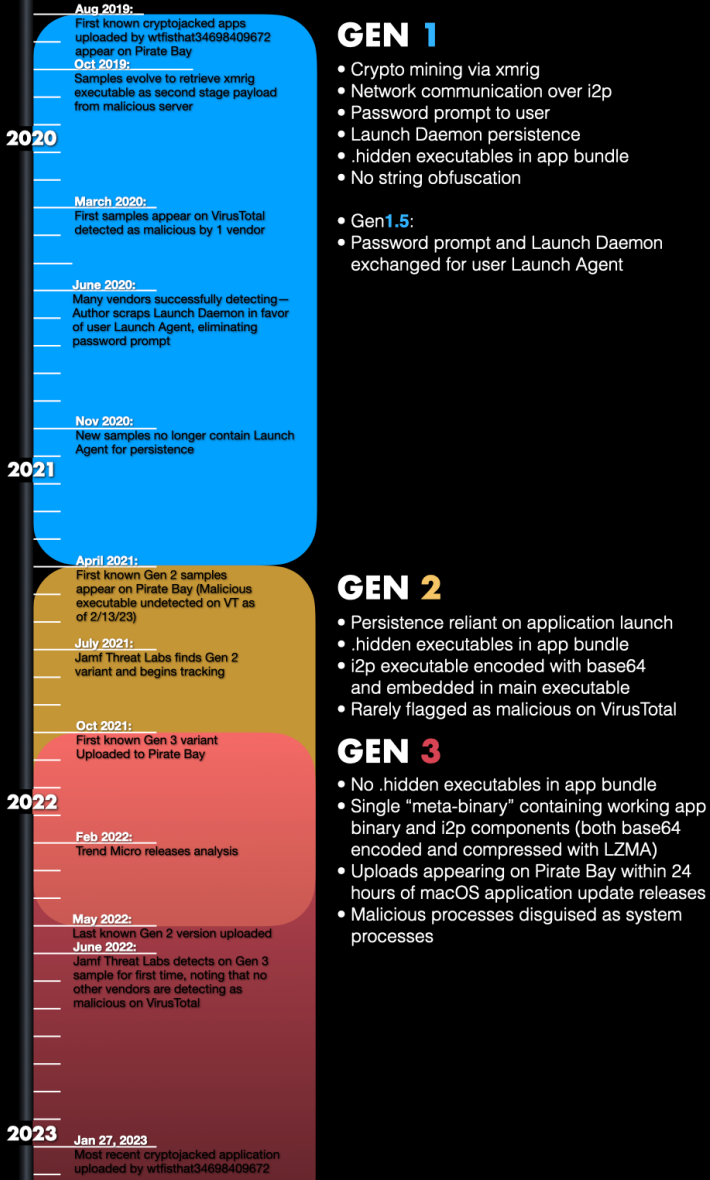

Подробный анализ показал исследователям, что фигурирующий в кампании вредонос прошёл три стадии разработки, на каждой из которых авторы добавляли более совершенные техники обхода защитных решений.

На сегодняшний день антивирусы детектируют только первое поколение зловреда, которое киберпреступники не используют с апреля 2021 года. Для анонимизации трафика при общении с командным сервером майнер использует сетевой уровень i2p (Invisible Internet Project).

Второе поколение вредоноса, появившееся между апрелем и октябрём 2021-го, использует base 64 для шифрования исполняемых файлов. Третье поколение стало основным с мая 2022 года, оно примечательно умением маскировать собственные процессы под системные.

Более того, последняя итерация зловреда постоянно отслеживает запуск Мониторинга системы и завершает свои процессы, чтобы оставаться незамеченной.