Тестирование на проникновение (Penetration Testing) ― часть аудита информбезопасности, предполагающая моделирование атак на систему для проверки её защищённости. Рассказываем о его сущности, функциях, разновидности, критериях выбора пентестера, а также о ситуации на российском и мировом рынке.

- Введение

- Тестирование на проникновение: сущность, функции и методология

- Статистика рынка услуг тестирования на проникновение

- 3.1. Мировой рынок

- 3.2. Отечественный рынок

- Обзор отечественного рынка услуг тестирования на проникновение

- 4.1. Услуги классического пентеста

- 4.1.1. DSEC by Solar, ГК «Солар»

- 4.1.2. F6

- 4.1.3. Positive Technologies

- 4.1.4. RTM Group

- 4.1.5. «Бастион»

- 4.1.6. ГК «Гарда»

- 4.1.7. «Информзащита» и эксперты IZ:SOC

- 4.1.8. «Лаборатория Касперского»

- 4.1.9. «Перспективный мониторинг»

- 4.1.10. «РТ-Информационная безопасность»

- 4.2. Предложения от телеком-операторов

- 4.3. Услуги пентеста от интеграторов

- 4.3.1. Angara Security

- 4.3.2. BI.ZONE

- 4.3.3. Innostage

- 4.3.4. ITGLOBAL Security (ITG Security)

- 4.3.5. «Инфосистемы Джет»

- 4.3.6. УЦСБ

- 4.4. Автоматизированный пентест

- 4.4.1. BI.ZONE

- 4.4.2. CtrlHack

- 4.4.3. DeteAct

- 4.4.4. Infosecurity (ГК Softline)

- 4.5. Альтернативные решения

- 4.1. Услуги классического пентеста

- Перечень популярных зарубежных решений для тестирования на проникновение

- Выводы

Введение

По действующим в России нормативам и положениям ряд компаний обязаны проводить тестирование на проникновение (пентест). Однако из-за постоянно усиливающихся внешних угроз подобная превентивная мера становится необходимостью для каждого предприятия, осознающего риски, которыми чреваты взломы инфраструктуры.

По данным экспертно-аналитического центра InfoWatch, Россия в 2024 году заняла в мире второе место по утечке информации из корпоративных сетей, уступив лишь США. Согласно исследованию RED Security, самыми атакуемыми стали сфера телекоммуникаций, ИТ и финансы. В этом контексте большое значение приобретает периодический пентест, который помогает выявлять существующие в инфраструктуре уязвимости и находить способы их устранения до того как их обнаружат злоумышленники. Зачастую такие аудиты охватывают не только программные компоненты, сети и технику, проверке подвергаются и сотрудники, действия которых, как правило, в большинстве случаев становятся основными причинами взломов.

Услуги квалифицированных пентестеров становятся все более актуальными и из-за усложняющихся схем проведения атак. Хакеры задействуют искусственный интеллект и технологии машинного обучения, что в разы ускоряет генерацию новых угроз, в т.ч. «нулевого дня» (0-day). Определённые сложности для кибербезопасности создаёт и переход предприятий на облачные инфраструктуры, т.к. это увеличивает количество потенциальных уязвимостей и существенно расширяет площадь атаки. Всё это приводит к необходимости перехода от регулярных аудитов безопасности к постоянному мониторингу.

В этом обзоре мы рассмотрим сущность, функции и методологию, которую используют при проведении тестирования на проникновение, разберём, какие существуют его разновидности, а также изучим статистику мирового и отечественного рынка пентеста. Отдельно остановимся на пользующихся популярностью предложениях услуг пентеста от российских вендоров и ИТ-компаний.

Тестирование на проникновение: сущность, функции и методология

Тестирование на проникновение является частью наступательной кибербезопасности (Offensive Security, OffSec) ― проактивного подхода к поиску уязвимостей, а также их устранению до реальной атаки на инфраструктуру. Penetration Testing проводится с позиции атакующего с целью анализа системы на наличие брешей в кибербезопасности компании. Объектами аудита становятся внешний и внутренний периметр, мобильные и веб-приложения, базы данных, а также безопасность беспроводных сетей. Кроме того, некоторые пентестеры могут проводить более узконаправленные проверки, например, социоинженерное тестирование или проверка на уязвимость сети к DDoS-атакам.

Периодичность таких проверок зависит от специфики работы компании, в среднем не реже 2–3 раз в год. В идеале она должна совпадать с частотой обновления целевых приложений. По срокам проведения пентеста единого регламента нет, однако специалисты сходятся во мнении, что оптимально он должен проходить в течение 3–4 недель.

Помимо пентеста в OffSec применяются ряд других методов. Рассмотрим подробнее некоторые из них.

- Continuous Penetration Testing или непрерывное тестирование на проникновение. Разновидность пентеста, предполагающая не разовую проверку, а сводящаяся к непрекращающемуся мониторингу систем и приложений. Такой подход более эффективен по сравнению с классическим тестированием на проникновение, т.к. позволяет идентифицировать уязвимости по мере их появления, а не только в момент проведения разового теста.

- Red Teaming или командная имитация атак. В отличие от классического пентеста предполагает более комплексный подход и проверяет способность организации противостоять атакам на разных уровнях инфраструктуры. Тестированию подвергаются не только техническая безопасность, но и человеческий фактор, физическая безопасность, что позволяет обнаруживать скрытые от классического пентеста уязвимости.

- Breach and Attack Simulation (BAS) является дополнением пентеста и служит для непрерывного мониторинга и аудита конфигураций. Подобные системы автоматически симулируют реальные попытки взлома с применением актуальных техник.

- Поиск уязвимостей за вознаграждение (Bug Bounty) — запускаемая разработчиками или интеграторами ИТ-продуктов и сервисов программа привлечения независимых исследователей для поиска уязвимостей в информсистемах.

- Threat Intelligence или киберразведка. Представляет собой превентивную меру, предполагающую сбор и анализ данных об угрозах, их приоритизацию по степени опасности, а также построение профилей потенциальных угроз и злоумышленников.

- Application Security Testing или тестирование безопасности приложений. Оценивает уязвимость программ к угрозам. В ходе тестирования задействуют такие методы как SAST, DAST, IAST.

- Hardening или укрепление системы. Этот процесс может сводиться к обновлению программных компонентов, отключению лишних служб, устранению некорректных конфигураций и пр.

На практике в комплекс услуг тестирования на проникновение помимо стандартных технических проверок включается и социальная инженерия. Пентестеры дополнительно оценивают возможность взлома периметра при помощи человеческого фактора. При этом могут быть задействованы такие инструменты как фишинг, письма с вредоносным вложением, звонки и пр.

Пентестеры для обнаружения возможностей взлома применяют специализированные инструменты. К таковым можно отнести сетевые сканеры Nmap, Nessus, OpenVAS, фреймворк Metasploit, платформы Burp Suite и OWASP ZAP (ZED Attack Proxy). Целесообразность использования того или иного инструмента зависит от типа обследуемого объекта. Например, в тестировании безопасности веб-приложений помогут Burp Suite и OWASP ZAP, а для проверки открытых портов и сервисов ― Nmap.

Проведение тестирования на проникновение предполагает наличие следующих этапов работ:

- Планирование ― определение цели проверки, обследуемого объекта и методов, необходимых для выполнения поставленной задачи.

- Разведка ― сбор сведений о целевой системе.

- Сканирование целевой сети и системы на предмет наличия в них уязвимостей.

- Тест безопасности ― проверка обнаруженных уязвимостей на предмет их степени риска и возможности использования злоумышленниками.

- Эксплуатация ― использование обнаруженной уязвимости пентестером для получения доступа к системе. В случае удавшегося проникновения тестировщик продолжает изучать открывающиеся возможности.

- Составление отчётов с выводами по обнаруженным рискам и предложениями по их исправлению.

После устранения обнаруженных уязвимостей обычно проводят повторное тестирование. Это делается для того, чтобы убедиться в отсутствии рисков и устранении всех брешей.

Разновидности пентеста

Существует несколько разновидностей пентеста. Один из наиболее популярных способов классификации ― по принципу проведения. В соответствии с ним выделяют следующие методы тестирования на проникновение:

- «Белый ящик». Наиболее затратный способ, т.к. требует полного знания особенностей системы и плотного взаимодействие с заказчиком. В этом случае пентестер должен располагать полными данными об устройстве сети, применяемых СЗИ (средствах защиты информации), происходящих в системе процессах, исходных кодах и пр.

- «Чёрный ящик». Вариант тестирования на проникновение, при котором пентестер не располагает никакой информацией и ищет её самостоятельно. Это наиболее приближенный к реальности механизм имитации действий злоумышленника, атакующего внешний периметр инфраструктуры компании. Минусом метода является то, что при составлении отчётов могут быть упущены из внимания специфичные для организации уязвимости.

- «Серый ящик». Представляет собой комбинацию первых двух способов, когда пентестер получает ограниченный набор данных о взламываемой системе. Хотя он и уступает в детализации «белому ящику», в целом он даёт хорошие результаты и позволяет протестировать системы на различных уровнях доступа.

Тестирование на проникновение также может быть внешним и внутренним. Они проводятся специализированной компанией, имеющей экспертов с опытом пентеста и лицензию ФСТЭК России на техническую защиту конфиденциальной информации. При этом проверке подвергаются объекты непосредственно взаимодействующие с интернет ― домены, поддомены и IP-адреса. Внутренний пентест рассматривает в качестве объекта проверки внутреннюю инфраструктуру организации (серверы, системы планирования (ERP) / управления отношениями с клиентами (CRM) / электронного документооборота, файловые хранилища и пр.).

Критерии выбора пентестера

В России пентест относится к лицензируемым видам деятельности. Данное требование прописано в Постановлении Правительства РФ № 79 от 3.02.2012 г. Согласно его положению, проводить тестирование на проникновение могут организации, получившие лицензию на деятельность по технической защите конфиденциальной информации (ТЗКИ). Кроме того, в сентябре 2025 года регулятор утвердил методику проведения пентестов, которая обязательна для государственных информационных систем 1-го и 2-го класса защищённости. Соответствующее сообщение было опубликовано на сайте службы 8 сентября 2025 года.

В остальном критерии выбора исполнителя, зависят от целей тестирования системы на проникновение. Если заказчику необходимо обеспечить соответствие требованиям регуляторики (например, платёжного стандарта PCI DSS), независимый пентестер должен иметь опыт в тестировании на проникновение и / или сертификаты, подтверждающие наличие у него необходимых компетенций ― Certified Ethical Hacker (CEH), Offensive Security Certified Professional (OSCP).

При постановке задачи проведения комплексной оценки безопасности системы набор требований к пентестеру определяется самим заказчиком. Кибербезопасники рекомендуют оценивать потенциальных исполнителей тестирования на проникновение по следующим параметрам:

- опыт ручного тестирования на проникновение;

- навыки использования инструментов сканирования систем на уязвимости;

- понимание основ шифрования и дешифрования данных, а также методов криптографии;

- знание методов социальной инженерии;

- наличие сертификатов (CREST, CEH, OSCP, GIAC GPEN, CompTIA PenTest+), аттестатов и лицензий;

- отзывы бывших заказчиков;

- опыт проведения комплексного аудита по конкретному направлению и др.

Для малоизвестных исполнителей проводят интервью и тестовые мини-задания.

По оценкам экспертов, обсудивших этот вопрос на одном из прямых эфиров AM Live, российский рынок систем тестирования на проникновение ещё недостаточно развит и спрос на квалифицированных исполнителей существенно превышает предложение. По их приблизительным оценкам в РФ навыками грамотного пентеста обладают лишь около 300 специалистов.

Статистика рынка услуг тестирования на проникновение

Из-за постоянно растущих угроз и усложнения хакерских атак спрос на услуги тестирования на проникновение продолжает уверенно расти во всем мире. Рассмотрим, как складывается ситуация на мировом и российском рынке.

Мировой рынок

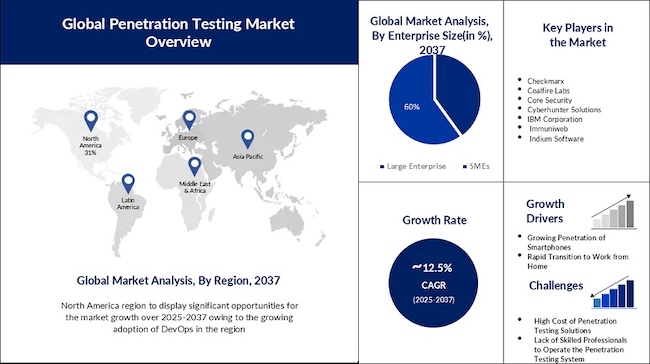

По данным доклада аналитического агентства Research Nester в 2024 году мировой рынок тестирования систем на проникновение оценивался в 2,73 млрд долларов США. В 2025-м эта цифра уже превысила 3,02 млрд. По прогнозам экспертов растущий спрос приведёт к сохранению текущих восходящих трендов на уровне 12,5% ежегодного роста (CAGR) и уже к 2037-му совокупная стоимость рынка пентеста превысит 12,62 млрд долл.

Рисунок 1. Фрагмент аналитического отчёта Research Nester по мировому рынку тестирования на проникновение

По результатам другого исследования, проведённого Future Market Insights, рынок тестирования на проникновение будет расти более ускоренными темпами. По их данным CAGR составит 14,4% и сохранится до 2034 года.

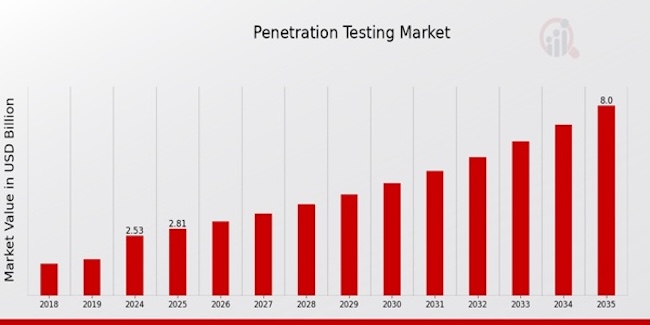

Ещё одно аналитическое агентство Market Research Future приводит немного другие цифры статистики рынка услуг пентеста. По их данным в 2025 году на его долю приходится 2,81 млрд долл. По прогнозам в 2035-м рынок будет оцениваться уже в 8 млрд долл. при среднегодовом темпе прироста 11,3%.

Рисунок 2. Динамика роста рынка тестирования на проникновение (по данным Market Research Future)

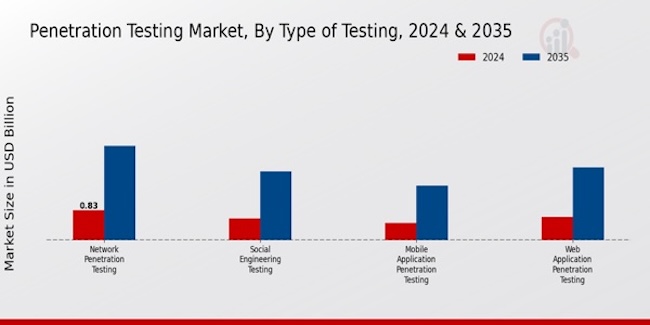

Market Research Future также приводит статистику рынка по отдельным сегментам тестирования. Согласно их данным, доли распределились следующим образом:

- Тестирование на проникновение в сети, на которое приходится основная часть рынка, в 2024-м оценивалось в 0,83 млрд долл. По прогнозам к 2035 году сегмент вырастет до 2,6 млрд долл.

- Тестирование на проникновение веб-приложений ― 0,63 млрд долл. в 2024-м, прогнозируемая к 2035-му величина составляет 2 млрд долл.

- Пентест мобильных приложений ― величина рынка в 2024-м достигла 0,47 млрд долл., к 2035 году прогнозируется рост до 1,5 млрд долл.

- Тестирование с использованием методов социальной инженерии ― величина рынка в 2024 году составляла 0,6 млрд долл. с прогнозируемым ростом до 1,9 млрд долл. в 2035-м.

Рисунок 3. Структурный анализ рынка тестирования на проникновение (по данным Market Research Future)

Проведенный Research Nester сегментарный анализ рынка показал, что в будущем увеличение спроса на пентест станут обеспечивать предприятия среднего бизнеса. Ожидается, что до 2037-го только за их счёт потребность в тестировании на проникновение будет расти на 15,9%.

На формирование тренда повлияли следующие факторы:

- рост количества утечек данных;

- рост количества предприятий среднего бизнеса;

- осознание рисков и последствий кибератак;

- ужесточение нормативных требований по защите информации.

Отраслевой анализ рынка показал, что наибольший спрос на рынке тестирования на проникновение обеспечит банковский сектор. По прогнозам на его долю к концу 2036 года будет приходиться более 15,5%. Будет расти спрос на пентест и со стороны ИТ-компаний. По ним CAGR будет составлять 15,8%.

Мировым лидером по покупке услуг тестирования на проникновение уже который год остаются США. По данным исследований Zero Threat американские компании в среднем ежегодно тратят на пентест 187 млн долл., что составляет около 10,5% общего бюджета на обеспечение кибербезопасности.

Отечественный рынок

В России из-за увеличивающегося числа атак и ужесточения нормативного регулирования растет спрос на услуги Penetration Testing. Компания «Кросс технолоджис» выяснила, что за первый квартал он увеличился на 55% по сравнению с аналогичным периодом прошлого года. Наибольшее количество запросов на проведение тестирования поступает от крупных компаний с развитой сетью региональных филиалов. Востребованными являются все направления, включая анализ безопасности веб-приложений и беспроводных сетей, а также социальную инженерию.

Несмотря на высокую востребованность в тестировании на проникновение российский рынок пока нельзя назвать зрелым и сформировавшимся. Ощущается острая нехватка квалифицированных кадров, способных не только грамотно протестировать информационную систему на предмет уязвимостей, но и составить исчерпывающий отчёт о потенциальных угрозах и способах их устранения. Кадровый голод и рост потребности в пентестерах подтверждают и представители HH.ru, которые в интервью «Известиям» отметили увеличение числа вакансий для «белых хакеров» на 20%.

Обзор отечественного рынка услуг тестирования на проникновение

На российском рынке услуги проведения тестов на проникновение предоставляют многие интеграторы и вендоры. Среди имеющихся предложений есть решения класса Continuous Penetration Testing для проведения автоматизированных проверок, а также услуги от интеграторов. Рассмотрим наиболее авторитетных пентестеров.

Услуги классического пентеста

![]()

DSEC by Solar, ГК «Солар»

Пентестеры из «Солара» по заявке заказчика моделируют действия злоумышленников и находят опасные для инфраструктуры уязвимости. Специалисты помогают решить такие задачи как обнаружение векторов потенциальных атак, определение глубины проникновения и оценка рисков компрометации важных данных и процессов. Команда DSEC by Solar успешно завершила свыше 2900 проектов по анализу защищённости.

DSEC by Solar ― команда экспертов в области информационной безопасности, специализирующаяся на направлении Offensive Security. Более чем за 20 лет активной деятельности завоевала признание профессионального сообщества как в России, так и за рубежом.

В команду пентестеров входят специалисты с международной сертификацией (OSCP, OSCP+, OSWE, OSCE, OSWP, OSEP, CEH, CRTO, CISCO, CCNA и др.), призёры и участники крупных соревнований по хакингу и профильных конкурсов. Для поддержания высокого уровня квалификации эксперты DSEC by Solar регулярно повышают свою квалификацию и обмениваются опытом и данными с центром мониторинга и реагирования на инциденты.

В ходе проведения тестирования на проникновение эксперты DSEC by Solar используют собственные методики, которые опираются на методики ФСТЭК и мировые стандарты:

- PTES;

- OWASP;

- NIST;

- OSSTMM.

По результатам пентестов создаются отчёты с описанием уязвимостей, оценкой их критической значимости, потенциальных и реальных векторов атак, а также рекомендациями для повышения защищённости инфраструктуры заказчика. Команда пентестеров помогла уже более 1000 клиентам, среди которых крупнейшие российские банки, ИТ-компании, телеком-операторы, ритейлеры федерального значения, маркетплейсы и промышленные компании.

Компания имеет лицензию ФСТЭК России (№ Л024-00107-00/00582987 от 31.08.2015).

Подробнее с услугой можно ознакомиться на сайте компании.

F6

Компания F6 работает на рынке информационной безопасности с 2003 года. В своей работе она активно использует собственные разработки и инновационные решения. Для оценки вероятности проникновения злоумышленников в инфраструктуру заказчика F6 предлагает услуги классического пентеста и Red Teaming.

Эксперты F6 проводят пентесты по следующим направлениям:

- анализ публичной инфраструктуры;

- оценка локальной инфраструктуры;

- тестирование безопасности беспроводных сетей;

- тестирование веб-приложений;

- тестирование мобильных приложений;

- оценка устойчивости к социальной инженерии.

По итогам пентеста составляется отчёт, в котором приводится список обнаруженных уязвимостей с ранжированием по степени их критичности, описанием рисков, которые они могут представлять, и рекомендациями по их устранению. Дополнительно специалисты дают понятную менеджменту объективную оценку общего уровня защищённости инфраструктуры заказчика с предложениями по их развитию.

Компания имеет бессрочную лицензию ФСТЭК России по направлению ТЗКИ № Л024-00107-00/02307254 от 22.04.2025 г.

Подробнее с услугой можно ознакомиться на сайте компании.

Positive Technologies

Компания Positive Technologies предоставляет сервис по тестированию на проникновение. Команда этичных хакеров PT SWARM помогает обнаружить слабые места в системе безопасности и предупредить возможные атаки на инфраструктуру. Команда нападения моделирует действия хакеров, выявляя возможные точки проникновения в контур компании и способы захвата внутренней инфраструктуры. Специалисты выясняют, может ли хакер нанести непоправимый ущерб бизнес-процессам компании, и дают рекомендации по совершенствованию системы защиты. Это позволяет минимизировать вероятность и последствия инцидентов, предотвратить финансовые потери и кражу значимой информации.

Команда PT SWARM проводит пентест и редтиминг (симуляцию атаки). Во время пентеста специалисты выявляют реальные уязвимости инфраструктуры, а при редтиминге к этому добавляется активное противостояние команде защиты. Такой подход позволяет эффективно оценить и повысить уровень реальной безопасности в компании.

Команда PT SWARM имеет успешный опыт анализа защищённости на уровне отдельных приложений, компаний и целых отраслей. Объектами анализа могут быть:

- внешний и внутренний периметр организации;

- осведомлённость сотрудников в вопросах информационной безопасности;

- беспроводные сети;

- АСУ ТП;

- приложения;

- блокчейн;

- банкоматы и др.

Компания имеет бессрочную лицензию ФСТЭК России по направлению ТЗКИ №Л024-00107-00/00582798 от 02.04.2010 г.

Более подробно с деятельностью PT SWARM можно ознакомиться на сайте компании.

RTM Group

ООО «РТМ Технологии» уже более 9 лет оказывает услуги по защите информации. Компания проводит более 40 видов экспертиз, включаю тестирование информационной системы на проникновение.

Эксперты RTM Group проводят тестирование при помощи собственных методик, основанных на отечественных и международных стандартах ГОСТ / ISO, NIST и классификаторах (в первую очередь OWASP Top 10). Компания имеет лицензии:

- ФСТЭК России на деятельность по технической защите конфиденциальной информации (серия КИ 0260 номер 013057 рег. № 3037 от 23 сентября 2016 г.);

- ФСТЭК России на деятельность по разработке и производству средств защиты конфиденциальной информации (серия КИ 0273 номер 013725 рег. № 1617 от 23 сентября 2016 г.);

- ФСБ России на работу со средствами криптозащиты (№ 0013820 рег. № 15390/Н от 30 августа 2016 г.).

Помимо классического внешнего и внутреннего пентеста заказчику доступны проверки формата Red Teaming и социальная инженерия. В каталоге услуг также представлены более узконаправленные тесты ― банкоматов, сайтов и приложений, а также IoT-устройств.

Подробнее с услугой можно ознакомиться на сайте компании.

![]()

«Бастион»

Специалисты компании «Бастион», входящей в «ИКС Холдинг», реализуют проекты по направлению наступательной безопасности: тестирование на проникновение, анализ защищённости приложений и проекты по киберучениям. Пентестеры имеют сертификаты CEH, CHFI, OSCP, OSWE, OSEP, участвуют в исследованиях программ, имеют идентификаторы CVE/BDU, а также входят в тройку лидеров рейтинга на платформе BI.ZONE Bug Bounty.

«Бастион» проводит пентесты по следующим направлениям:

- тестирование на проникновение внешней и внутренней инфраструктуры заказчика;

- анализ защищённости веб- и мобильных приложений;

- анализ защищённости беспроводных сетей;

- Red и Purple Teaming;

- тестирование методами социальной инженерии;

- тестирование физического проникновения в организацию заказчика.

В ходе проведения тестирования на проникновение учитывается специфика сферы деятельности заказчика. У «Бастиона» есть опыт проведения работ в области финансов, электронной коммерции, медицины, промышленности и других сфер. Заказчик самостоятельно задаёт глубину проверки, под его потребности может быть адаптирован формат отчёта о результатах пентеста. При этом специалисты Бастиона помогают определиться с выбором услуги и типом проверки.

Компания имеет лицензию ФСТЭК России по направлению ТЗКИ (№ Л024-00107-00/00582691) и ФСБ России (№ 18718/H).

Подробнее с услугой можно ознакомиться на сайте компании.

ГК «Гарда»

Группа компаний «Гарда» проводит экспертные тестирование на проникновение в рамках полного цикла услуг ИБ «под ключ». Пентест вместе с другими работами по защите инфраструктуры проводят более 100 специалистов с опытом в сфере кибербезопасности свыше 20 лет. Клиентами компании является более 35 учреждений из разных отраслей экономики.

Эксперты «Гарды» проводят следующие виды пентестов:

- внешнего и внутреннего периметра;

- беспроводных сетей;

- мобильный и веб-приложений.

Помимо пентеста команда специалистов «Гарды» осуществляет проверку на соответствие требованиям законодательства. Отдельное структурное подразделение компании «Центр компетенций» вместе с его сотрудниками поможет с выбором подходящего решения и рассчитает стоимость оказания услуг.

Подробнее с услугой можно ознакомиться на сайте компании.

«Информзащита» и эксперты IZ:SOC

Компания «Информзащита» предоставляет услуги по комплексному тестированию на проникновение, направленные на практическую проверку защищённости инфраструктуры и выявление потенциальных сценариев компрометации. Работы выполняются с использованием международных стандартов (OWASP, PTES, NIST) и опираются на опыт экспертов IZ:SOC, имеющих российские и зарубежные сертификации.

Основные направления тестирования:

- Внешний и внутренний пентест. Проверка защищённости внешнего и корпоративного периметра с применением моделей чёрного и серого ящика. Имитация действий злоумышленников и инсайдеров позволяет оценить устойчивость инфраструктуры, выявить критические уязвимости и ошибки сегментации сетей.

- Тестирование веб- и мобильных приложений. Анализ безопасности серверной и клиентской части, API-интерфейсов и взаимодействия модулей. Включает проверку бизнес-логики, авторизации, обработки данных и защиты мобильных SDK.

- Анализ исходного кода. Поиск уязвимостей на этапе разработки, ошибок в управлении сессиями, авторизации и шифровании данных. Метод помогает исключить уязвимости ещё до внедрения в продуктивную среду.

- Red Team и Purple Team. Комплексная оценка готовности инфраструктуры и служб ИБ к реальным атакам. Включает проверку эффективности средств защиты, работы SOC и способности команды реагировать на инциденты.

- Социальная инженерия и оценка осведомлённости. Проверка устойчивости сотрудников к фишингу, вишингу и смешанным сценариям с использованием современных технологий — генерации deepfake-аудио и видео. Позволяет выявить человеческий фактор и оценить реальный уровень готовности персонала.

- Тестирование устойчивости к DDoS-атакам. Определение порогов отказа и проверка готовности системы к атакам, направленным на нарушение доступности бизнес-процессов.

Комплексный подход позволяет получить объективную картину защищённости, выявить риски компрометации и подготовить практические рекомендации для их устранения. Услуга востребована в организациях, реализующих программы киберустойчивости, а также среди компаний, обязанных выполнять требования регуляторов и корпоративных стандартов безопасности.

Компания обладает всеми необходимыми лицензиями ФСТЭК для осуществления деятельности в области информационной безопасности, в частности на ТЗКИ (техническая защита конфиденциальной информации) № Л024-00107-00/00580521 от 09.10.2006.

Подробнее с услугой можно ознакомиться на сайте компании.

«Лаборатория Касперского»

Эксперты «Лаборатории Касперского» проводят имитацию настоящих атак на инфраструктуру заказчика. Специалисты, проводящие тестирование на проникновение, обладают хорошим практическим опытом, придерживаются международных стандартов PTES, NIST, OSSTMM, CVSS, OWASP. Компания проводит внутреннее и внешнее тестирование, причём даже в первом случае возможен формат дистанционной работы при помощи организации VPN-доступа. По запросу заказчика возможен пентест отдельных сегментов инфраструктуры.

Помимо классического Penetration Testing «Лаборатория Касперского» проводит следующие типы проверок:

- анализ защищённости приложений;

- оценка безопасности АСУ ТП;

- Red Teaming.

Пентестеры «Лаборатории Касперского» используют методы «чёрного», «серого» и «белого» ящиков, а также оценку эффективности брандмауэра приложений. В ходе работ специалисты используют комплекс инструментов для автоматизации некоторых процессов (сбор и обработка данных, определение сходств, профилирование, приоритизация и др.). К таковым относятся Kaspersky Security Network, Kaspersky CyberTrace, облачная песочница «Лаборатории Касперского».

По результатам проведённого пентеста составляется отчёт об обнаруженных уязвимостях с рекомендациями по их устранению. Действия специалистов визуализируются, что позволяет наглядно продемонстрировать обнаруженные векторы атак и угрозы, которые они за собой могут повлечь.

Компания имеет лицензию ФСТЭК России по направлению ТЗКИ (№ Л024-00107-00/00580431 от 19.12.2002 г.) и ФСБ России на разработку и использование криптографии № 13862/Н от 16.10.2014 г.

Подробнее с услугой можно ознакомиться на сайте компании.

«Перспективный мониторинг»

Специалисты «Перспективного мониторинга» проводят тестирование на проникновение внешней и внутренней ИТ-инфраструктуры, банковских объектов, wi-fi и банкоматов, анализ защищённости объектов инфраструктуры, АСУ ТП, мобильных и веб-приложений, и исследование защищённости методами социальной инженерии.

Также компания предоставляет услугу Red Teaming: эксперты проводят проверку возможности компрометации объектов инфраструктуры заказчика в обход штатной работы средств защиты, систем мониторинга и SOC с последующей реализацией угроз, оценивают своевременность и эффективность обнаружения и реагирования команды защиты на действия потенциального злоумышленника.

Собственная методология исследования основана на базе передовых рекомендаций и стандартов OWASP, PTES, NIST, OSSTM, др. Квалификация экспертов подтверждена международными сертификатами OSCP, OSWE, OSEP, OSWP, OSCE и др.

Специалисты «Перспективного мониторинга» проводят следующие виды работ в рамках тестирования на проникновение:

- Анализ защищённости. Компания проводит исследование внешнего периметра, веб-ресурсов и мобильных приложений. Цель — выявить максимально широкий перечень потенциальных уязвимостей и недостатков,сформировать рекомендации по повышению уровня защищённости. При анализе периметра проводится сканирование сервисов, ручной поиск и анализ уязвимостей. Анализ приложений включает тестирование конфигурации, криптографии, механизмов аутентификации, авторизации и управления сессиями, анализ бизнес-логики и др.

- Пентест инфраструктуры. Специалисты компании моделируют действия атакующих, направленные на компрометацию объектов внешней и внутренней ИТ-инфраструктуры, такие как веб-ресурсы, ИС/ИР (информационные ресурсы и системы), сервера, сетевое оборудование, СЗИ, др. Основная цель — поиск, оценка и эксплуатация наиболее опасных уязвимостей, которые могут привести к получению несанкционированного доступа к конфиденциальным данным или закрытым частям системы, а также оценка текущего уровня защищённости объектов исследования. Отчёт включает резюме для руководителей, описание векторов атак, перечень выявленных уязвимостей с детальным описанием и примерами эксплуатации, рекомендации по ограничению эксплуатации выявленных векторов.

- Социальная инженерия. «Перспективный мониторинг» проводит цикл работ, направленных на выявление, анализ и предотвращение атак, использующих человеческий фактор. Виды работ: исследование информпространства, фишинг, вишинг, социальная инженерия по сторонним каналам, распространение съёмных носителей информации, физическое проникновение на объект, обучение персонала по результатам исследования.

Подробнее с услугой можно ознакомиться на сайте компании.

«РТ-Информационная безопасность»

«РТ-Информационная безопасность» ― организация, созданная как единый центр компетенций по информационной безопасности ГК «Ростех» и её предприятий. В штате компании более 100 специалистов, окончивших лучшие технические вузы России. Эксперты компании проводят тестирование систем на проникновение при помощи метода «чёрный ящик».

Помимо пентестинга специалисты проводят следующие виды работ:

- ретроспективный анализ инфраструктуры на предмет компрометации;

- комплексная оценка защищённости;

- повышение осведомлённости сотрудников в сфере информационной безопасности.

Компания чётко следует требованиям ФСТЭК и ФСБ России, имеет лицензии на разработку и использование криптографических средств защиты (№ 0018076 рег. № 18218/Н от 22 декабря 2020 года), а также на деятельность по ТЗКИ (№ Л050-00107-00/00581306 от 13 августа 2021 года).

Подробнее с услугой можно ознакомиться на сайте компании.

Предложения от телеком-операторов

Услуги проведения тестирования на проникновение предлагают и некоторые популярные российские телеком-операторы. Рассмотрим доступные заказчикам варианты.

Билайн

В рамках сервиса «Билайн Бизнес» ПАО «ВымпелКом» осуществляет поиск уязвимых мест в системе и находит решения для их ликвидации. Услуга включает тестирование на внутреннее и внешнее проникновение, оценку защищённости персонала от социотехнического воздействия и red teaming. По заданию заказчика может быть проведен как комплексный анализ инфраструктуры, так и отдельные тесты:

- внутренней сети;

- приложений;

- сети связи;

- е-банкинг и др.

По итогам проведённой проверки эксперты составляют два варианта отчётов. Первый ― упрощённый для администрации заказчика, в нём кратко описаны выявленные уязвимости и предложены мероприятия по их устранению. Второй ― детализированный, предназначенный для технических специалистов клиентской компании. Компания работает по лицензиям ФСБ РФ на разработку и использование криптографических средств (Л051-00105-00/00557409 от 8 июня 2015 года) и ФСТЭК на ТЗКИ (Л024-00107-00/00581663 от 8 сентября 2014 года).

Подробнее с услугой можно ознакомиться на сайте компании.

«МегаФон»

Специалисты компании «МегаФон» проводят тестирование на проникновение и аудит систем заказчика на соответствие требованиям регуляторики. Причём телеком-оператор не ограничивается только работой с клиентами, но также параллельно проводит собственные исследования. Одно из таких мероприятий мы освещали в недавних новостях.

«МегаФон» проводит:

- комплексный аудит безопасности;

- тестирование на проникновение внешнего и внутреннего периметра инфраструктуры заказчика;

- пентест беспроводных сетей;

- тестирование на проникновение мобильных приложений, веб-сайтов и программных интерфейсов (API).

После проверки составляется детальный отчёт с рекомендациями по устранению обнаруженных уязвимостей и перечнем профилактических мер для недопущения их появления в будущем. Компания имеет бессрочную лицензию ФСТЭК России № Л024-00107-00/00581499, полученную ещё в ноябре 2011 года.

Подробнее с услугой можно ознакомиться на сайте компании.

Услуги пентеста от интеграторов

Свои услуги проведения тестирования корпоративных систем на проникновение предлагают и ряд системных интеграторов. Рассмотрим наиболее популярные решения.

Angara Security

Angara Security на протяжении нескольких лет успешно выполняет задачи по проведению тестирования на проникновение. В портфолио интегратора более 180 проектов по оценке защищённости инфраструктуры заказчиков. Команда Angara Pentest Team насчитывает более 15 специалистов с богатым практическим опытом анализа систем на возможность проникновения. Все они имеют профильные сертификаты ― CEH, OSCP, OSWP, OSEP, CWAP, OSWE, eWPTX.

Angara Security оказывает следующие виды услуг тестирования на проникновение:

- внешний и внутренний пентест с применением методик «чёрного» или «серого» ящиков;

- социотехническое тестирование с применением сценариев почтового, телефонного фишинга и имитацией заражённых носителей;

- анализ защищённости беспроводных корпоративных сетей, в т.ч. анализ изоляции сетевых сегментов, корректности настроек WPA, RADIUS и надёжности используемых механизмов аутентификации;

- анализ защищённости веб-приложений, включая проверку технических аспектов, бизнес-логики и поиск возможностей проведения атак на данные ваших клиентов;

- обнаружение небезопасных паролей с указанием перечня учётных записей, пароли которых могут быть подобраны за считанные часы;

- пентест среды разработки CI/CD, помогает выявить уязвимости в настройках, скриптах, зависимостях и инструментах, чтобы предотвратить компрометацию программ.

Компания Angara Security имеет лицензию ФСТЭК России на ТЗКИ № Л024-00107-00/00582320 от 22.06.2015 г.

Подробнее с услугой можно ознакомиться на сайте компании.

BI.ZONE

Тестирование на проникновение от BI.ZONE — услуга, позволяющая объективно оценить устойчивость компании к киберугрозам, чтобы повысить эффективность мер защиты. BI.ZONE провела более 1000 тестов на проникновение. Пентестеры компании обладают компетенциями специалистов международного уровня, подтверждая свою экспертизу сертификатами Offensive Security, Blockchain Training Alliance и других международных организаций.

BI.ZONE проводит:

- Внутреннее тестирование на проникновение — тестирование внутренней инфраструктуры компании с целью получить контроль над критически важными данными и сервисами. Помогает оценить безопасность специфичных для внутренних сетей систем: Active Directory, Kubernetes. Подходит компаниям, которые хотят оценить последствия компрометации сотрудника или устройства.

- Внешнее тестирование на проникновение — проверка внешнего периметра компании с целью найти максимальное число уязвимостей и добраться до внутренней сети компании. Обеспечивает максимальную широту покрытия при поиске уязвимостей на внешнем периметре. Подходит компаниям, которые хотят понять, насколько защищены их внешние ресурсы, и оценить поверхность атаки.

- Анализ приложений (в том числе веб-, мобильных и десктоп-) по любой модели, от чёрного до белого ящика: тестирование одного или нескольких связанных приложений обеспечивает максимальное покрытие при поиске уязвимостей в конкретной системе. Его цель — найти как можно больше технических и логических уязвимостей. Подходит компаниям, которые ведут свою разработку.

- BI.ZONE Red Team — услуга по эмуляции действий реальных атакующих (adversary emulation) в целях комплексной оценки защищённости информационных систем, зрелости процессов реагирования (SOC/IR) и устойчивости ключевых бизнес-процессов компании.

Преимущества:

- высокая квалификация специалистов, проводящих тестирование;

- выявление комплексных векторов атак, а не отдельных уязвимостей;

- гибкий подход — тестирование безопасности по индивидуальным сценариям, адаптированным под реальные угрозы;

- поиск уязвимостей в бизнес-логике и процессах;

- консультации для разработчиков и команды кибербезопасности по уровню опасности и устранению найденных уязвимостей.

Интегратор имеет лицензию ФСТЭК России по направлению ТЗКИ (№Л024-00107-00/00582483 от 03.07.2018), а также ФСБ России на внедрение, использование и эксплуатацию криптографических средств ЛС30016598 17503Н от 22.10.2019.

Подробнее с услугой можно ознакомиться на сайте компании.

![]()

Innostage

Компания предоставляет комплекс услуг по направлению Offensive Security, в т.ч. тестирование на проникновение. Специалисты Innostage имеют многолетний опыт работы в сфере кибербезопасности, а также ряд сертификатов ― OSCP, CEH, eJPT. Возможна комплексная проверка ИТ-инфраструктуры заказчика и пентесты отдельных её частей. Взаимодействие с клиентом может происходить как в формате традиционного пентеста, так и Red Teaming / Purple Teaming по методу «чёрного», «серого» или «белого» ящиков.

По итогам проведённого пентеста составляется отчёт, в котором указываются:

- выявленные недочёты и уязвимости;

- причины их появления;

- способы их устранения.

Все работы с заказчиком выстраиваются на базе собственной методологии Innostage CyberYool, позволяющей совместными усилиями выстраивать устойчивую киберинфраструктуру.

Интегратор имеет лицензию ФСТЭК России по направлению ТЗКИ (№ Л024-00107-00/00395659 от 25.11.2022) и ФСБ России по разработке и распространению криптографических средств (№ 16158/H от 11.08.2017).

Подробнее с услугой можно ознакомиться на сайте компании.

ITGLOBAL Security (ITG Security)

Компания уже успешно провела более 200 тестов на проникновение и сформировала собственную команду пентестеров, средний опыт которых составляет 5 лет. За 2024 год им удалось обнаружить и зарегистрировать 3 уязвимости, попавшие в CVE. При проведении тестирования на проникновение специалисты ITG Security используют:

- собственные инструменты (скрипты, эксплойты);

- универсальные сканеры уязвимостей;

- сервисы, автоматизирующие сбор информации.

Исходя из потребностей заказчика, может применяться метод «чёрного», «серого» или «белого» ящиков.

Виды проводимых пентестов: внешний, внутренний, веб-приложений, мобильных приложений, анализ кода, социальная инженерия и RedTeaming. После проведения теста составляется отчёт с описанием обнаруженных уязвимостей и найденных векторов атак, а также советами по устранению угроз кибербезопасности.

ITG Security имеет лицензию ФСТЭК России по направлению ТЗКИ (№ Л024-00107-00/00583446 от 03.21.2021) и ФСБ России на внедрение, использование и эксплуатацию криптографических средств.

Подробнее с услугой можно ознакомиться на сайте компании.

«Инфосистемы Джет»

Интегратор «Инфосистемы Джет» имеет 14-летний опыт в реализации проектов в сфере кибербезопасности, в т.ч. и проведении тестирования на проникновение. На базе компании работает собственная испытательная лаборатория и штат высококвалифицированных специалистов. В команду сервиса тестирования на проникновение входит более 10 специалистов, имеющих сертификаты OSCP, OSCE, OSWE, CEH Master. За годы практической работы им удалось обнаружить более 14 угроз «нулевого дня».

Помимо классического пентеста, предполагающего обследование внешнего и внутреннего периметров, беспроводных сетей, осведомлённости сотрудников и восприимчивости инфраструктуры к DDoS-атакам «Инфосистемы Джет» предлагает и другие форматы проверок:

- защищ ённости приложений (в т.ч. исходного кода);

- Red Teaming (таргетированные, целевые внешние и внутренние атаки, физическое проникновение, OSINT и тренировка команды Blue Team);

- непрерывный пентест;

- тестирование на проникновение для интернета вещей (IoT);

- пентест АСУ ТП.

По результатам проведённых проверок составляются отчёты с описанием применяемых методик взлома, обнаруженных уязвимостей и удачных векторов атак, а также рекомендациями по устранению выявленных проблем.

«Инфосистемы Джет» имеет лицензию ФСТЭК России по направлению ТЗКИ № Л024-00107-00/00580443 от 22.10.2003 г. Кроме того, у компании есть лицензия ФСБ России по разработке и распространению криптографических средств (№ 16426/Н).

Подробнее с услугой можно ознакомиться на сайте компании.

УЦСБ

Компания «Уральский центр систем безопасности» уже более 7 лет оказывает услуги по проведению контролируемых кибератак. На её счету свыше 150 успешно завершённых проектов. Специалисты Центра кибербезопасности имеют опыт работы с заказчиками из сферы ИТ, финансов, ритейла, ТЭК, металлургии, телекома, транспорта и др. Пентестеры регулярно проходят сертификацию OSCP, OSWE, OSWP, OSEP, OSCE и др. При проведении тестирования на проникновение применяются методики, базирующиеся на международных стандартах NIST, PCI DSS, OWASP, EC-Council.

УЦСБ проводит тестирование на проникновение по следующим направлениям:

- внешний пентест ― определяет возможные векторы атак, слабые места в защите и пути утечки информации;

- внутренний пентест ― обнаруживает избыточные права доступа, уязвимости прикладных систем и баз данных;

- тест проникновения через беспроводные сети ― оценка их защищённости, поиск неучтённых точек доступа и идентификация вероятных направлений кибератак;

- моделирование атаки с использованием методов социальной инженерии ― оценка знаний сотрудников в области кибербезопасности, выявление сценариев развития социально направленных атак.

Компания имеет лицензии ФСТЭК России (№0348 от 07.12.2015, №0607 от 08.10.2007), а также ФСБ России (№454 от 05.08.2013).

Подробнее с услугой можно ознакомиться на сайте компании.

Автоматизированный пентест

Ряд крупных российских компаний предлагают продукты и решения для автоматизированного пентеста (Continuous Penetration Testing). Кратко разберём наиболее ярких представителей отечественного рынка.

BI.ZONE

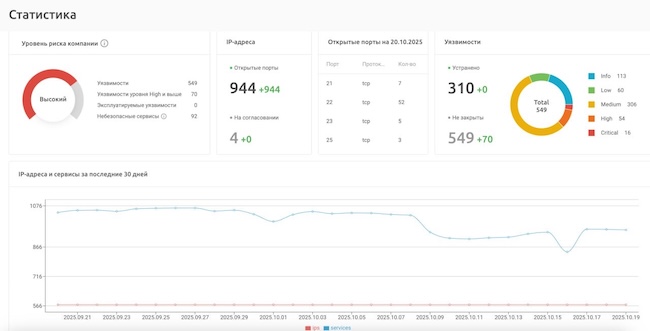

BI.ZONE CPT — это EASM-платформа, выполняющая инвентаризацию периметра, поиск и верификацию уязвимостей, а также OSINT (поиск новых активов и shadow IT). Решение использует конвейер из коммерческих и open-source-сканеров, чтобы полностью описать инфраструктуру компании и эффективно искать уязвимости и мисконфигурации на внешнем периметре. Интерфейс сервиса в удобном виде представляет всю информацию о внешнем периметре для принятия тактических решений по его защите, тенантная система позволяет заказчикам с разветвлённой инфраструктурой контролировать различные её участки. Сервис использует широкие компетенции команд пентеста и киберразведки BI.ZONE для улучшения собственных сканеров и верификации уязвимостей.

Рисунок 4. Раздел статистики BI.ZONE Continuous Penetration Testing

Преимущества решения:

- автоматическое сканирование внешнего периметра с возможностью гибкой настройки профилей под разные критерии безопасности и частоту проверок;

- интегрированный пайплайн из коммерческих и open-source-сканеров, обеспечивающий комплексный анализ защищённости IT-активов;

- многоуровневая фильтрация результатов: ручная верификация и подтверждение уязвимостей командой BI.ZONE исключают ложноположительные срабатывания;

- ретроспективный анализ и непрерывная оценка уровня защищённости, позволяющие эффективно управлять поверхностью атаки и отслеживать динамику угроз;

- использование OSINT-методов для регулярного обновления перечня IT-активов, включая теневые сервисы и несанкционированно опубликованные ресурсы;

- централизованное управление безопасностью территориально распределённой инфраструктуры без необходимости устанавливать агенты или развёртывать дополнительные средства мониторинга;

- экспертная поддержка со стороны специалистов BI.ZONE: консультации и сопровождение выделенным сервис-менеджером.

BI.ZONE CPT включен в реестр отечественных программ. Номер записи 9065 от 05.02.2021 г.

Подробнее с продуктом можно ознакомиться на сайте компании.

CtrlHack

Компанией CtrlHack разработаны сразу две платформы, при помощи которых можно в автоматическом режиме имитировать атаки злоумышленников на информационную систему. Одно из решений ― эмулятор BAS Felix, в которых заложено более 400 техник, применяемых злоумышленниками. Доступные в продукте сценарии можно настраивать так, чтобы они выполнялись по определённому расписанию, а также комбинировать различные техники попыток взлома.

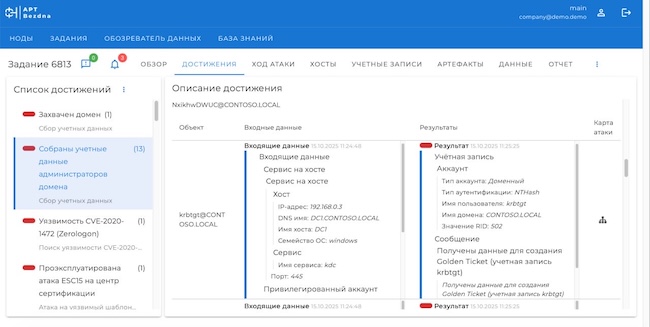

Второй продукт CtrlHack ― система автоматического пентеста APT Bezdna для непрерывной проверки защищённости. С её помощью можно проверять инфраструктуру по методу «чёрного» или «серого» ящиков. Система даёт информацию о каждом этапе выполнения пентеста. По итогам проверки формируется детальный отчёт с указанием всех уязвимостей и достижений, а также карта получения достижений. Использование APT Bezdna на постоянной основе позволяет:

- выполнять приоритизацию уязвимостей;

- оценивать корректность доменных политик и настроек операционных систем;

- проверять качество управления привилегиями;

- тестировать эффективность работы средств защиты информации.

Рисунок 5. Пример фрагмента отчета APT Bezdna

Базовая платформа CtrlHack включена в реестр отечественных программ, номер записи №12299 от 21.12.2021.

Подробнее с продуктом можно ознакомиться на сайте компании.

![]()

DeteAct

Решение для непрерывного тестирования на проникновение периметра компании предлагает вендор DeteAct. Их продукт CPT (Continuous Penetration Testing) сочетает автоматизированное сканирование сетевого периметра при помощи продукта DeteAct EASM (External Attack Surface Management) с экспертной валидацией результатов. Такой подход позволяет совместить скорость и покрытие автоматизированных сканеров уязвимостей с экспертизой, точностью и подробностью результатов команды пентестеров. При этом компании могут сэкономить на найме дополнительной собственной команды для автоматизации сканирования и разбора результатов.

Рисунок 6. Общий вид дашборда DeteAct EASM

Этапы работы DeteAct EASM:

- настройка сканирования под задачи и ограничения заказчика;

- регулярная разведка активов компании;

- автоматизированное сканирование уязвимостей инфраструктуры;

- поиск утечек и угроз;

- ручная проверка полученных результатов;

- уведомление об инцидентах и формирование отчётов.

DeteAct EASM мгновенно уведомляет об обнаружении уязвимостей или появлении новых активов на периметре, а также регулярно формирует отчёты по обнаруженным уязвимостям с оценкой их критической значимости и предложениями для их устранения.

Подробнее с сервисом можно ознакомиться на сайте компании.

Infosecurity (ГК Softline)

Специалисты Infosecurity (ГК Softline) входят в топ-10 лучших пентестеров России и в топ-1 баг-хантеров на площадке Standoff Bug Bounty. Пентестеры Infosecurity (ГК Softline) более 13 лет в профессии, имеют ключевые сертификаты соответствия, в том числе Certified Web Exploitation Expert (CWEE).

Рисунок 7. Сертификаты специалистов Infosecurity (ГК Softline)

Компания проводит следующие виды тестирования на проникновение:

- веб-ресурсов;

- внешнего периметра;

- внутреннего периметра;

- социотехническое тестирование;

- мобильных приложений;

- wi-fi сетей;

- анализ исходного кода;

- Continuous Penetration Testing (CPT).

В ходе проведения Continuous Penetration Testing эксперты Infosecurity используют автоматические и ручные методы тестирования, задействуют методики чёрного ящика (black box) и серого ящика (grey box), в том числе работают по всемирным стандартам PTES и OWASP. По результатам Continuous Penetration Testing заказчики Infosecurity (ГК Softline) получают пошаговый план по ликвидации уязвимостей.

Компания Infosecurity (ГК Softline) более 15 лет на рынке, имеет лицензии ФСТЭК России № Л024-00107-00/00582823 от 29.06.2010 г. и № Л024-00107-00/00581563 от 03.05.2014 г., а также лицензии ФСБ России №0013808 и №0011271.

Подробнее с услугами можно ознакомиться на сайте компании.

Альтернативные решения

На российском рынке работает и множество других компаний, оказывающих услуги тестирования на проникновение. В качестве примеров можно привести:

- Pentestit;

- Digital Security;

- Lian Media;

- Singleton Security;

- Compliance Control;

- Deiteriy Lab;

- Rad Cop;

- SolidLab;

- SecWare;

- Trust Technologies;

- КСБ СОФТ;

- НТЦ «Вулкан»;

- «Платформикс»;

- «БСС-Безопасность»;

- «Айтиком Безопасность» и др.

Все перечисленные компании соответствуют обязательным требованиям российской регуляторики и имеют лицензию ФСТЭК России по направлению ТЗКИ.

Перечень популярных зарубежных решений для тестирования на проникновение

На международном пространстве лидерами сферы услуг тестирования корпоративных систем на проникновение остаются крупнейшие западные ИТ-компании. По данным аналитического агентства Market Research Future мировые топы возглавляют:

- IBM;

- Tenable;

- Synopsys;

- Core Security;

- Qualys;

- McAfee;

- FireEye;

- Trustwave;

- CrowdStrike;

- Rapid7;

- Veracode;

- Optiv Security;

- Accenture;

- SecureWorks.

Компании, расположенные в Северной Америке, занимают доминирующее положение на мировом рынке и оцениваются в 2024 году в 1,1 млрд долл. Ожидается, что к 2035 году их доля вырастет до 3,5 млрд долл. Замыкают тройку лидеров европейские государства и страны Азиатско-Тихоокеанского региона.

Выводы

По прогнозам экспертов рынок услуг тестирования систем на проникновение продолжит расти. Санкционные ограничение и требование внутренней регуляторики по переходу на отечественные решения уже привели к росту числа пентестеров и данная тенденция в ближайшие годы сохранится.

Аналитики полагают, что в ближайшие годы рынок Penetration Testing в России будет характеризоваться:

- усиленной интеграцией ИИ в работу пентестеров;

- появлением отраслевой специализации, от проверяющих потребуется, помимо общих компетенций, знание специфики сферы деятельности компании;

- усилением влияния результатов пентеста на ключевые бизнес-процессы ― стратегическое планирование, риск-менеджмент, инвестиционную деятельность и пр.

На российском рынке представлено большое число компаний, оказывающих услуги тестирования на проникновение. Предлагаются как классический пентест, так и автоматизированные решения. Однако спрос на высококлассных специалистов по-прежнему сильно превышает предложение.