Если вы один из тех пользователей Windows 11, которые установили эту версию ОС в обход системных требований, Microsoft придумала, как испортить вам жизнь. Корпорация начала «лепить» на рабочий стол водяной знак, напоминающий о несовместимости устройства с Windows 11.

Согласно историям, гуляющим в блогах Windows, вотермарк пришёл вместе с январскими обновлениями Windows 11. На площадке для ответов Microsoft можно встретить несколько жалоб пользователей, столкнувшихся с водяным знаком.

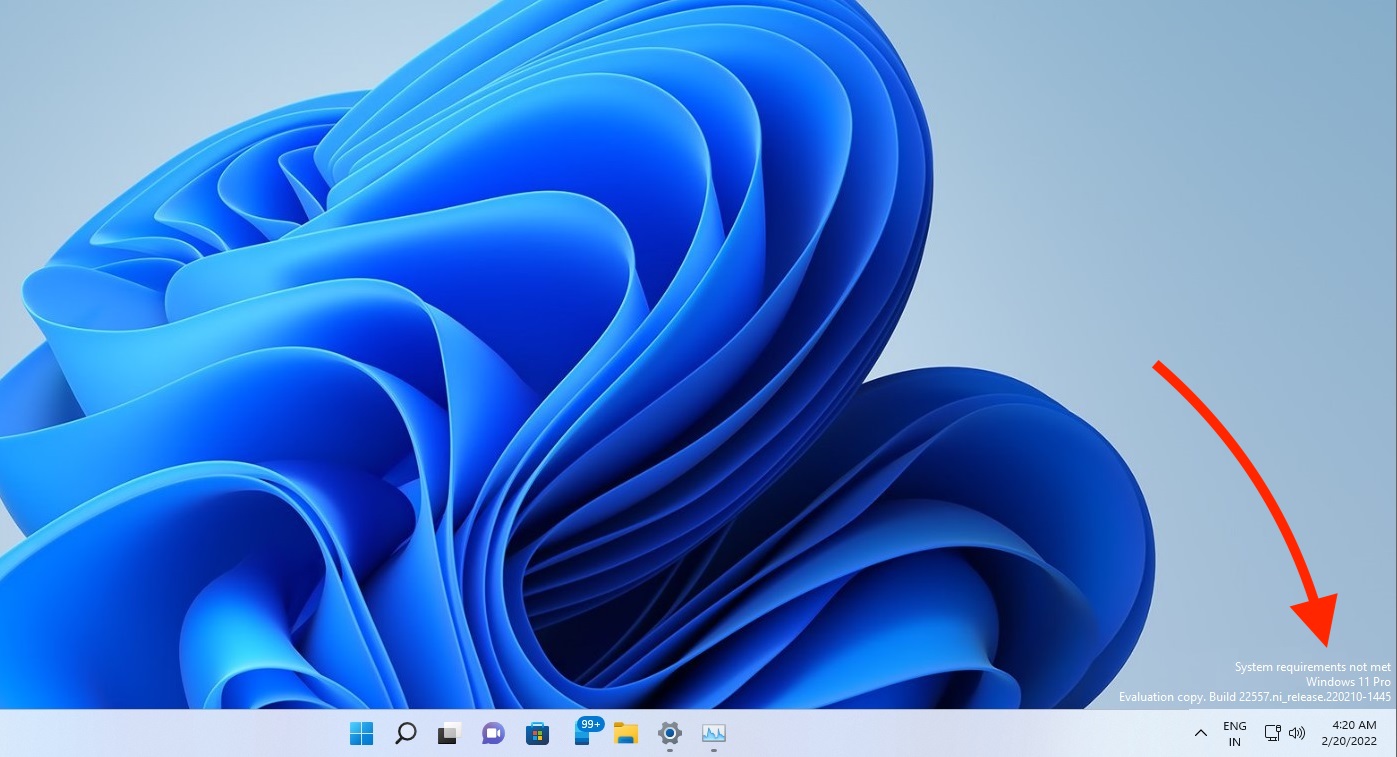

«Системные требования не соблюдены» — гласит вотермарк, который располагается в нижнем правом углу рабочего стола. Судя по всему, виновником является доверенный платформенный модуль (TPM).

Тем не менее у пользователей есть возможность убрать надоедливый водяной знак. Соответствующая инструкция описана здесь, однако стоит учитывать, что она, во-первых, требует модификации системного реестра, а во-вторых — имеет свои недостатки (аннулирование гарантии на софт).

Напомним, что Microsoft едва успела выпустить февральские патчи, а уже стало известно о вызванных ими багах. Например, обновления сломали виртуалки в Windows Server 2022. Разработчики пока не подготовили фикс.