Эксперты компании Incogni, специализирующейся на защите конфиденциальности данных, изучили доступные в Google Play программы-органайзеры и выяснили, что наибольшую угрозу с точки зрения приватности составляют Android-приложения, помогающие сбросить вес.

В контрольную выборку вошли 344 спецпрограмм для пользователей, желающих что-то изменить в своей жизни. Набор был разделен на 16 категорий по характерным ключам поиска. Исследователи также разработали систему оценки мобильных помощников по таким критериям, как число и тип запрашиваемых разрешений, а также количество используемых рекламных SDK (на них автоматически распространяются разрешения, выдаваемые хост-приложению, что повышает риски в отношении приватности).

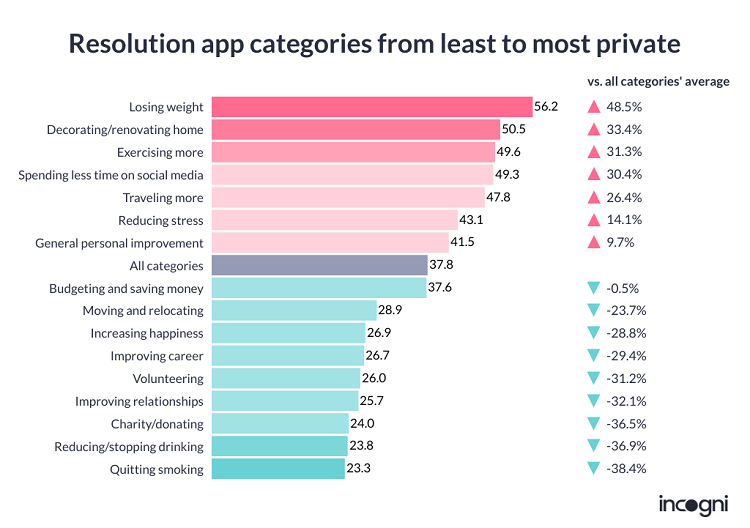

В ходе анализа худшие результаты продемонстрировали приложения для похудения, набравшие 56,2 балла, то есть риск оказался в полтора раза выше среднего уровня по выборке. Второе место в этом антирейтинге занял софт для совершенствования интерьера.

В пятерку лидеров также вошли Android-программы, заставляющие пользователя больше двигаться и меньше зависать в социальных сетях. Лучший результат показали занявшие последнюю строчку приложения для желающих бросить курить.

Исследователи приводят и другую интересную статистику:

- 84% Android-помощников запрашивают как минимум одно опасное разрешение (доступ к конфиденциальным данным и проч., вплоть до контроля над устройством);

- более 74% приложений просят доступ на чтение к содержимому USB-накопителей;

- 66% программ хотят изменять или удалять данные на таких носителях;

- 55,2% используют как минимум одну библиотеку для показа рекламы.

Примечательно, что чем больше популярность софта, тем выше риск потери конфиденциальности — в среднем в два раза против самых невостребованных программ. Такие помощники также требуют больше разрешений, в том числе небезопасных.