Исследователи из SentinelOne описали новую версию macOS-стилера SHub под названием Reaper. Зловред маскируется под Apple, Microsoft и Google, а после заражения начинает методично искать пароли, данные менеджеров паролей и криптокошельки вроде MetaMask и Phantom. Reaper интересен не только тем, что ворует всё плохо прикрученное, он ещё и обходит свежие защитные меры Apple.

Ранние версии SHub и похожие кампании часто использовали схему ClickFix: пользователя убеждали вставить команду в Терминале.

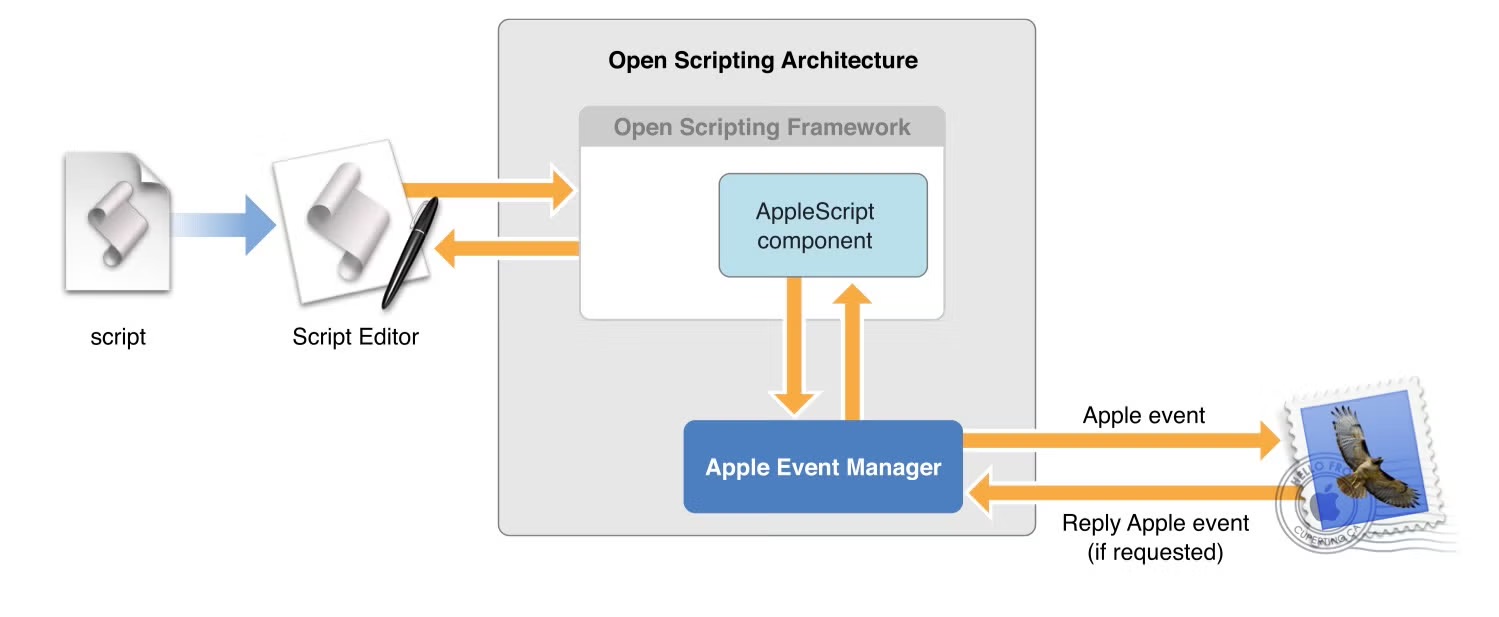

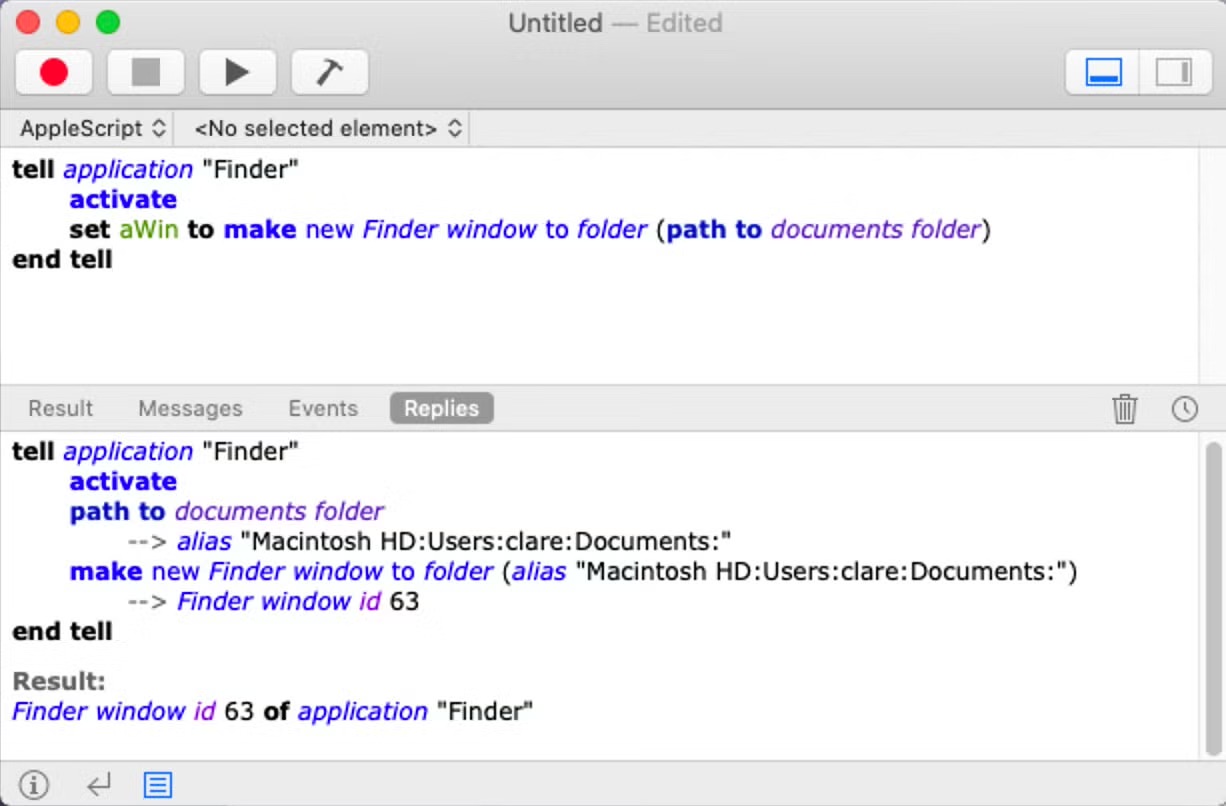

Но Reaper идёт другим путём — использует macOS Script Editor с уже подготовленным вредоносным пейлоадом. Терминал не нужен, а значит, часть защит, добавленных Apple в Tahoe 26.4, просто остаётся в стороне.

Атака начинается с фейковых сайтов установщиков WeChat и Miro. Для правдоподобия используется домен, похожий на Microsoft: mlcrosoft[.]co[.]com. Да, классика жанра: буква не та, пользователь не заметил.

Когда жертва заходит на такой сайт, скрытый JavaScript собирает данные о системе и браузере: IP-адрес, геолокацию, WebGL-отпечаток, признаки виртуальной машины или VPN. Если пользователь находится в России, атака прекращается.

Если цель подходит, сайт открывает Apple Script Editor через хитрую ссылку. Окно набито ASCII-артом и фальшивыми условиями, чтобы вредоносная команда оказалась далеко ниже видимой части. Пользователь видит что-то похожее на скучный технический текст, нажимает Run и сам запускает зловред.

После этого Reaper показывает всплывающее окно якобы с обновлением Apple XProtectRemediator. На деле через curl скачивается шелл-скрипт, а пользователя просят ввести данные для входа. Эти данные затем используются для расшифровки учётных данных. В финале жертве показывают фейковую ошибку, только вот пароли уже уехали.

Reaper наследует возможности старых SHub-версий: сбор данных браузеров, криптокошельков, конфигураций разработчика, macOS Keychain, iCloud и Telegram-сессий. Но теперь к этому добавился filegrabber, который ищет на рабочем столе и в папке «Документы» файлы с деловой или финансовой информацией.

Отдельно зловред охотится за настольными криптокошельками: Exodus, Atomic Wallet, Ledger Wallet, Ledger Live и Trezor Suite. Если находит, внедряет туда вредоносный код, чтобы продолжать воровать средства и после первичного заражения.

Для закрепления в системе Reaper создаёт структуру, похожую на Google Software Update: ~/Library/Application Support/Google/GoogleUpdate.app/Contents/MacOS/. Затем LaunchAgent запускает скрипт GoogleUpdate каждые 60 секунд. Он отправляет данные о системе на C2-сервер и может получать команды для удалённого выполнения кода.