Эксперты Trustwave SpiderLabs зафиксировали новую волну вредоносного спама, исходящего с ботнета Emotet. В качестве вложений злоумышленники используют составные самораспаковывающиеся архивы; целевая полезная нагрузка запаролена, но разблокировка и запуск участия пользователя не требуют, эти задачи выполняются автоматически с помощью bat-скрипта.

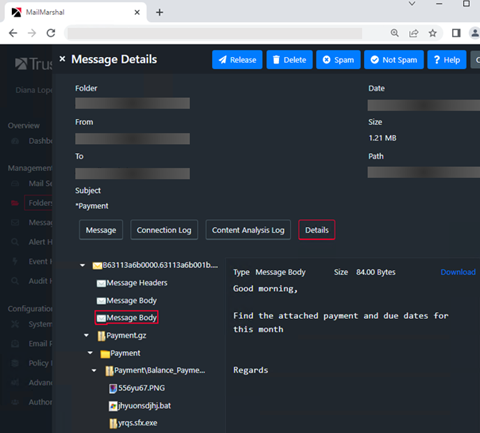

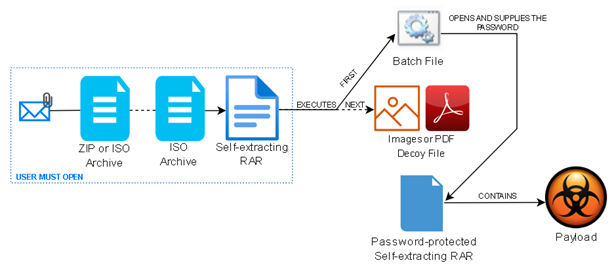

Поддельные письма предлагают получателю ознакомиться с новым счетом-фактурой, открыв прикрепленный файл ZIP или ISO. Как оказалось, вложение содержит архивный файл RAR SFX, в который заключен еще один самораспаковывающийся RAR, но уже под паролем.

Первый вложенный SFX для прикрытия использует иконку PDF или Excel и содержит три файла: контейнер полезной нагрузки (второй RAR SFX), запускающий его пакетный скрипт и маскировочный PDF-документ либо изображение. Все компоненты распаковываются в папку %AppData% с перезаписью существующих файлов, а затем запускаются на исполнение.

Установку полезной нагрузки, сокрытой во втором RAR SFX, обеспечивает командный файл (.bat), в котором определены пароль и папка для сохранения файла. Сценарий также запускает команду на отображение картинки-приманки.

В более новых образцах вредоносных вложений маскировочная графика и PDF отсутствуют, а запароленный RAR SFX распаковывается в папку %temp%, но атака проводится таким же образом — за один клик.

Вся исполняемая полезная нагрузка в рамках данной имейл-кампании скомпилирована с помощью .NET и использует opensource-обфускатор ConfuserEX. Исследователям удалось идентифицировать CoinMiner, умеющий воровать данные из браузеров и Microsoft Outlook, а также Quasar RAT — трояна с открытым исходным кодом, опубликованным на GitHub.

Последнее время в Trustwave наблюдают рост количества угроз, запакованных в ZIP под паролем. Порядка 96% из них распространяются посредством рассылок с ботнета Emotet.