Сайт слитых данных сервиса доставки, наделавший весной много шума, существенно расширил свой арсенал. Адреса и телефоны клиентов “Яндекс.Еды” теперь дополняют данные ГИБДД, СДЭКа, Avito, Wildberries, «Билайна» и ВТБ. В двух частях представлены досье на известных персон.

Создатели сообщили, что на новую версию сайта их подтолкнул ничтожный размер штрафа, выписанный сервису доставки в прошлый раз.

“Суд оштрафовал "Яндекс.Еду" на 60 тыс. руб. за утечку данных клиентов, т.е. наши адреса доставки и личностные данные стоят 0.009 руб. за пользователя (6397035 пользователей)”, — говорится на сайте.

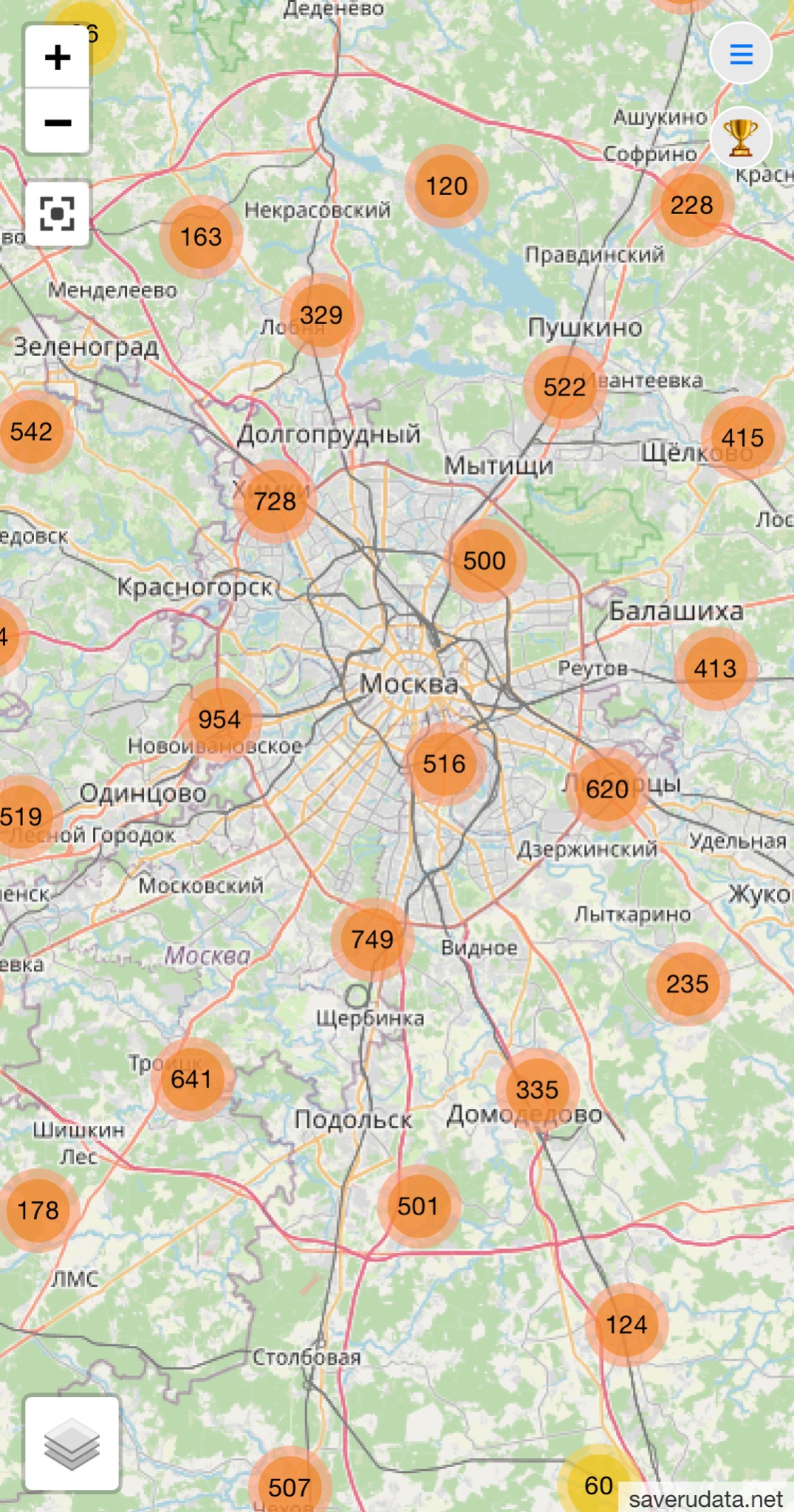

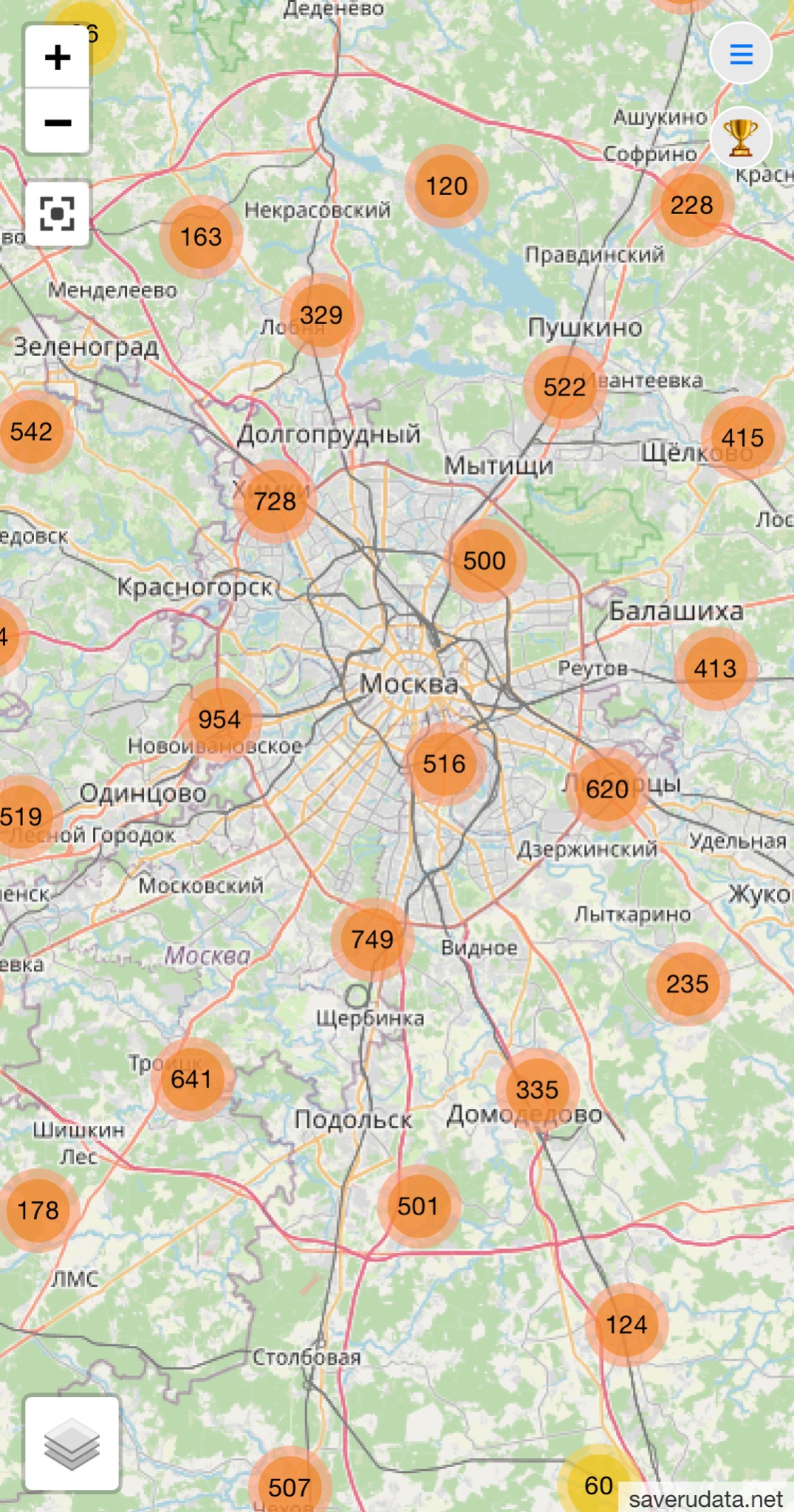

Искать информацию можно по одной из трех опций: номеру телефона или фамилии, просто “тапнуть” точку на интерактивной карте. Больше всего данных по Москве — 22 000 записей. Автор статьи нашла по своему номеру сведения «Билайн», интернетом которого пользовалась 8 лет назад, а также адрес доставки СДЭК примерно того же периода.

Найти себя по фамилии сложнее. Алгоритм не позволяет фильтровать данные по имени и отечеству. Так на “Афанасьев” система выдала 40 000 записей. В найденных досье значатся марка, цвет, номера и год регистрации автомобилей. Часть профилей содержат данные маркетплейса Wildberries: ФИО, телефон, электронную почту и адрес доставки. В некоторые досье внесены имена и адреса электронной почты аккаунтов «ВКонтакте».

В обновленной версии теперь отдельно содержатся сведения о публичных персонах. Они разбиты на две части. Можно узнать, что за полгода Ксения Собчак потратила на доставку еды 23 тыс. рублей, а Елизавета Пескова почти 90 000.

В сервисе Яндекса Forbes прокомментировали, что «никаких новых инцидентов не фиксировали”.

“Предпринимаем все возможное, чтобы минимизировать распространение информации злоумышленниками — добиваемся блокировки и разделегирования ресурсов, на которых появляется база», — говорят представители "Яндекс.Еды".

Также пресс-служба сервиса добавила, что компания работает не только над общим усилением информационной безопасности, но и «над инструментами, которые дадут пользователям возможность видеть, какие данные хранятся в системе, и удалять их по своему желанию».

В Wildberries и Avito утечки отрицают, оправдывая опубликованный “урожай” парсингом. Роскомнадзор ситуацию пока не комментировал.

Интересно, что на сайте есть раздел “Обратная Связь”. Создатели обещают удалить персональные данные из системы, если им позвонить. Телефон указан там же. Журналистке Anti-Malware.ru ответил мужчина. Он был удивлен звонку и заявил, что о карте данных не знает и отношения к ней не имеет.

Предыстория: Суд оштрафовал “Яндекс.Еду” в конце апреля. Сама утечка произошла в конце февраля. 1 марта сервис заявил, что слив ПДн клиентов случился по вине инсайдера. Эта база и стала основой интерактивной карты, которая сегодня расширилась.

В начале мая мы выпустили большой материал “Утечка данных пользователей Яндекс.Еды: новые угрозы”, в котором подробно разбираем причины и возможные последствия инцидента.