Сервис «Стрелка» от ИТ-экосистемы «Лукоморье» стал официальным инструментом навигации для участников конференции ЦИПР. С его помощью посетители смогут ориентироваться на площадке, искать стенды и залы, а также планировать посещение сессий деловой программы.

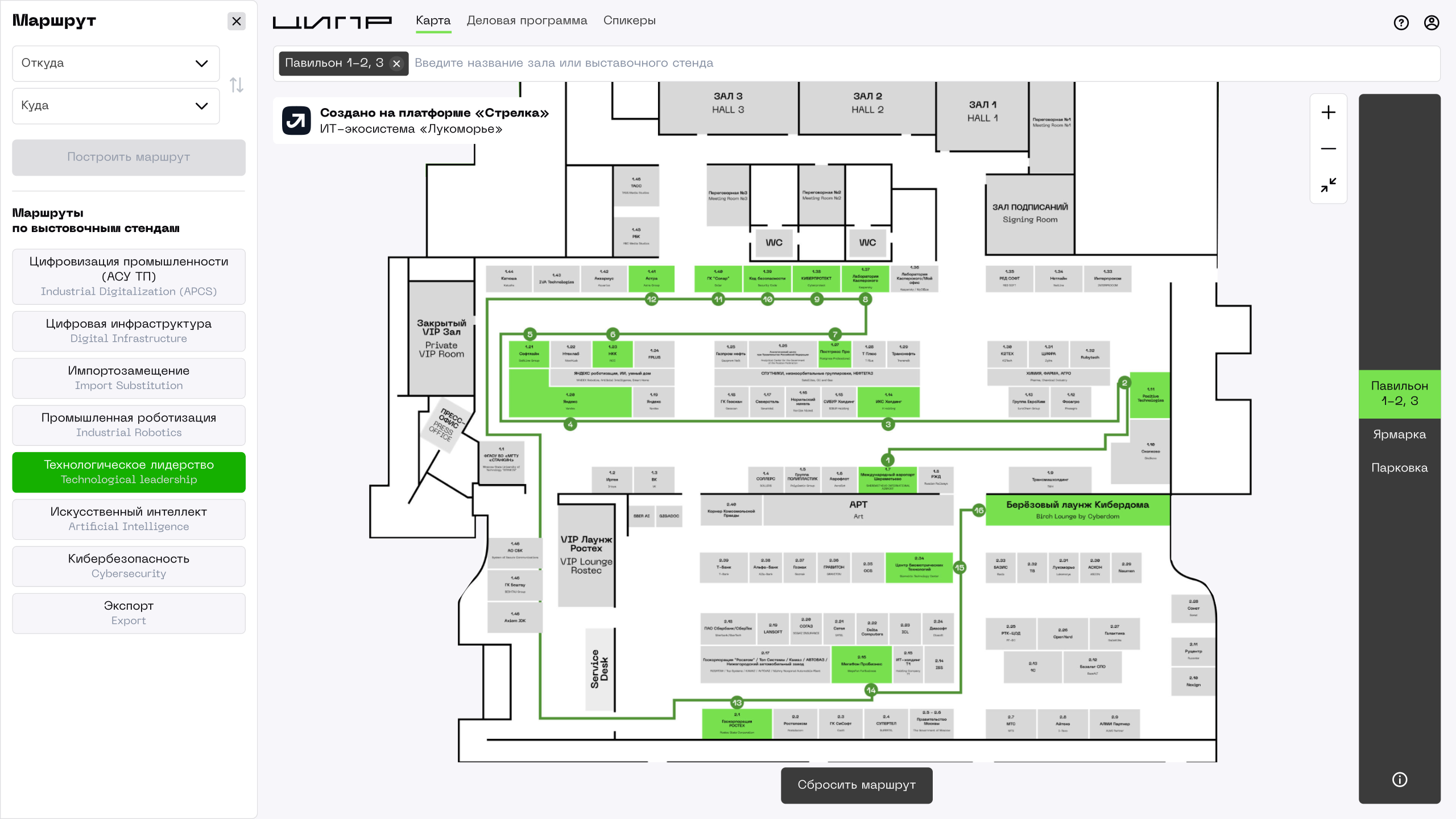

Сервис объединяет интерактивную карту, расписание мероприятий, каталог спикеров и маршруты в одном интерфейсе.

Он будет доступен в мобильном приложении и чат-боте ЦИПР в мессенджерах, а также на интерактивных сенсорных панелях на территории выставки.

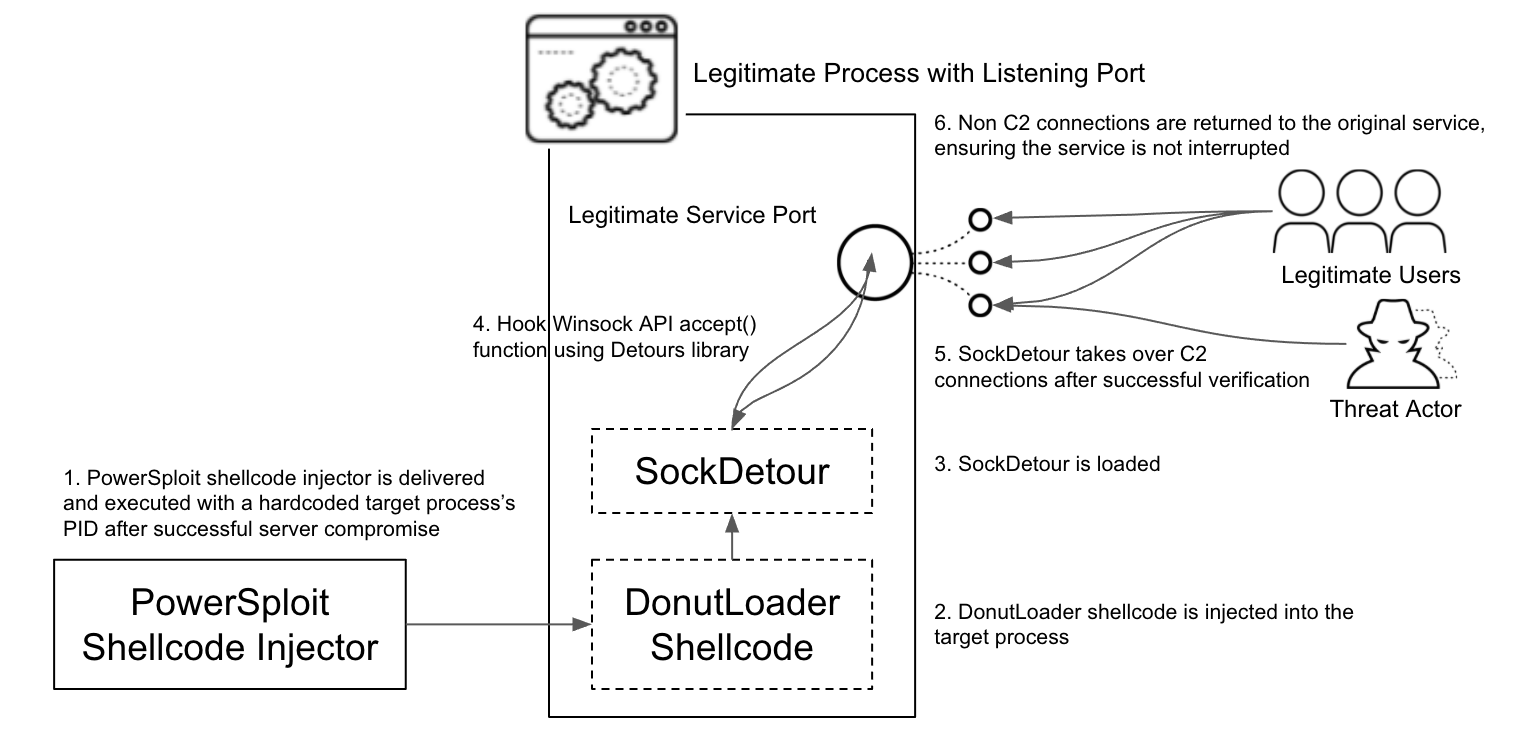

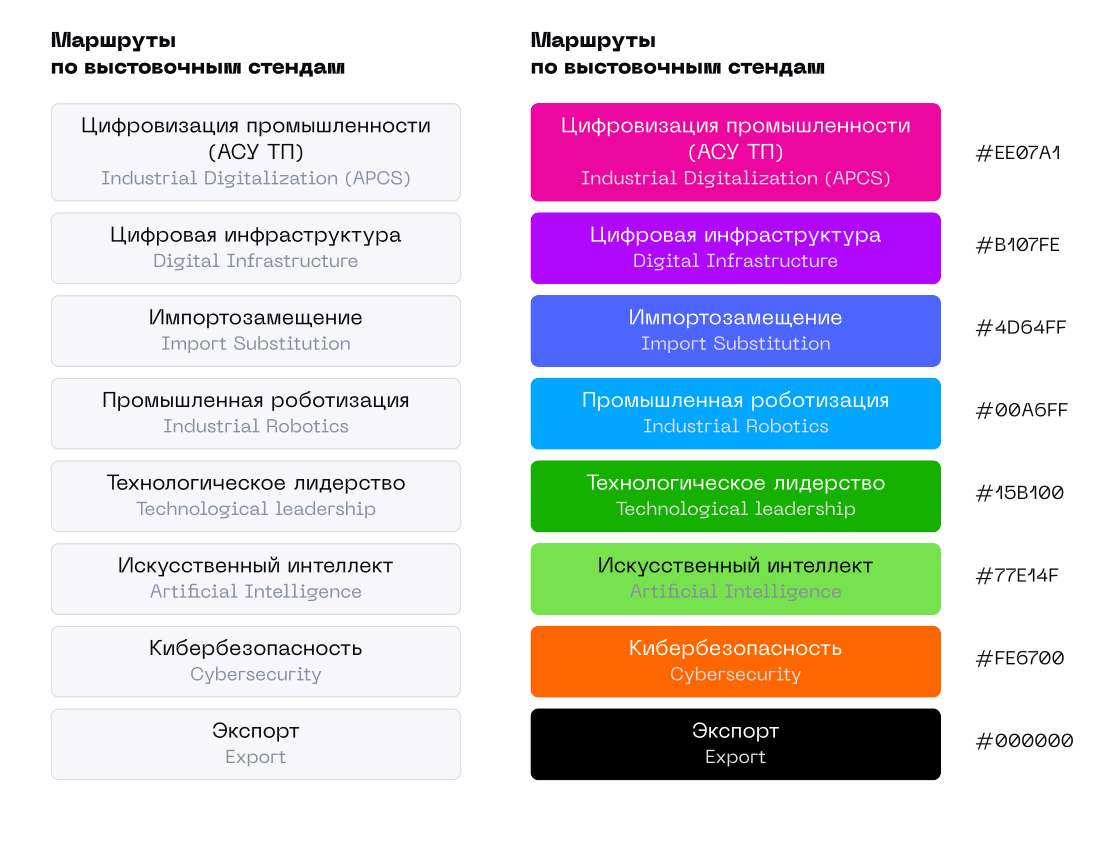

Помимо обычного поиска нужного стенда или зала, в «Стрелке» предусмотрены тематические маршруты.

Например, участник может выбрать трек «Кибербезопасность» или «Искусственный интеллект», после чего система покажет связанные стенды и предложит маршрут по ним. Цветовая индикация в сервисе синхронизирована с напольной навигацией на площадке.

В сервисе также можно смотреть мероприятия, связанные с выбранным треком, фильтровать их по датам, залам и спикерам, а затем собирать личное расписание. Для быстрого поиска предусмотрен поиск по ключевым словам.

Отдельно реализован каталог спикеров. При выборе имени выступающего система показывает все его сессии в деловой программе. Авторизованные пользователи смогут добавлять интересные выступления в избранное в личном кабинете.

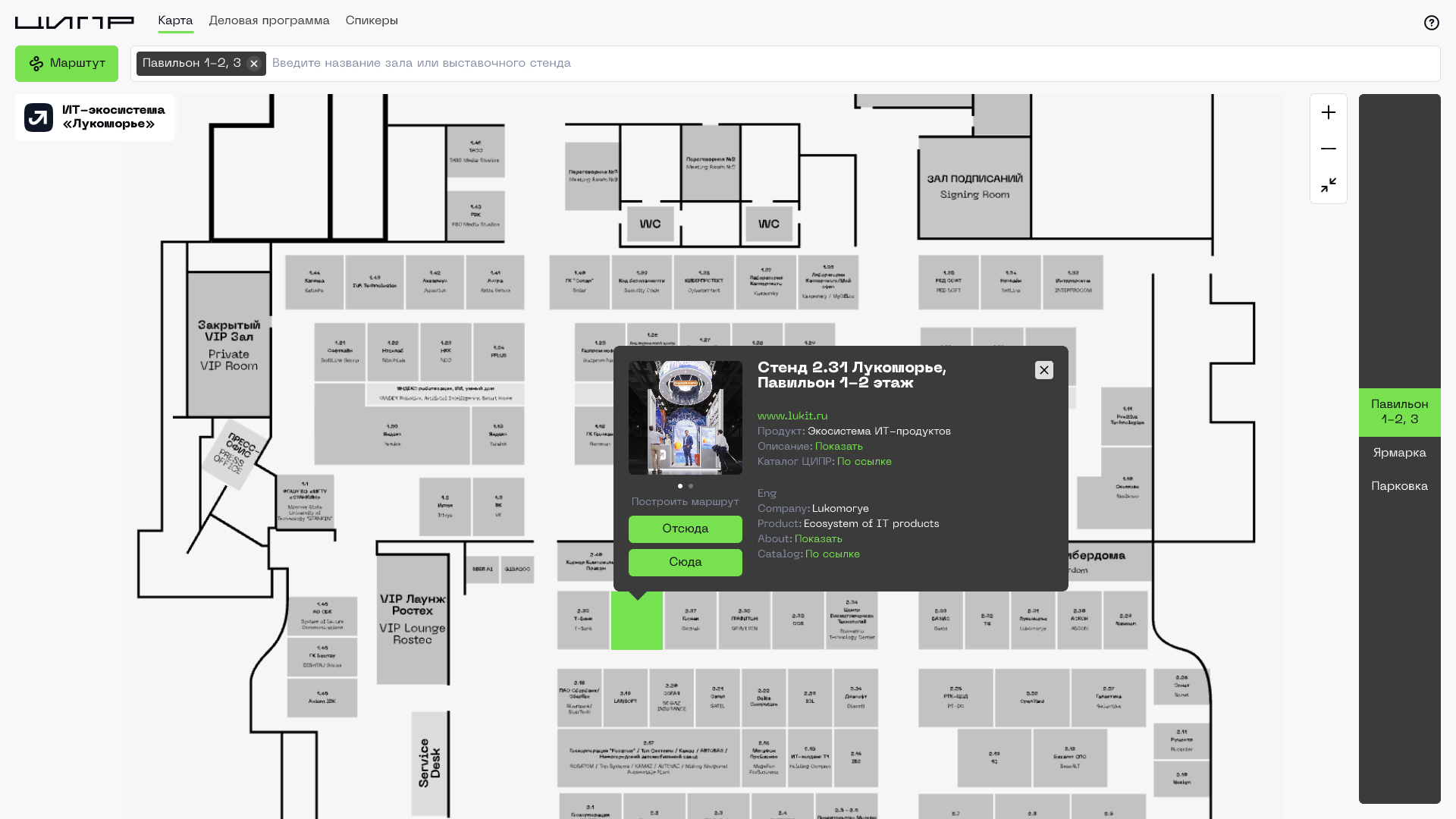

«Стрелка» поможет и с подготовкой к обходу выставки. На ЦИПР будет 176 экспозиционных стендов, а общая выставочная площадь составит 17 650 кв. м, поэтому заранее понять, куда идти, может быть полезно. В сервисе у каждого стенда есть карточка с названием компании, номером, ссылкой на сайт и QR-кодом для доступа к аудиогиду.

Таким образом, участники смогут заранее составить маршрут по стендам и сессиям, а на самой площадке меньше времени тратить на поиск нужных точек.