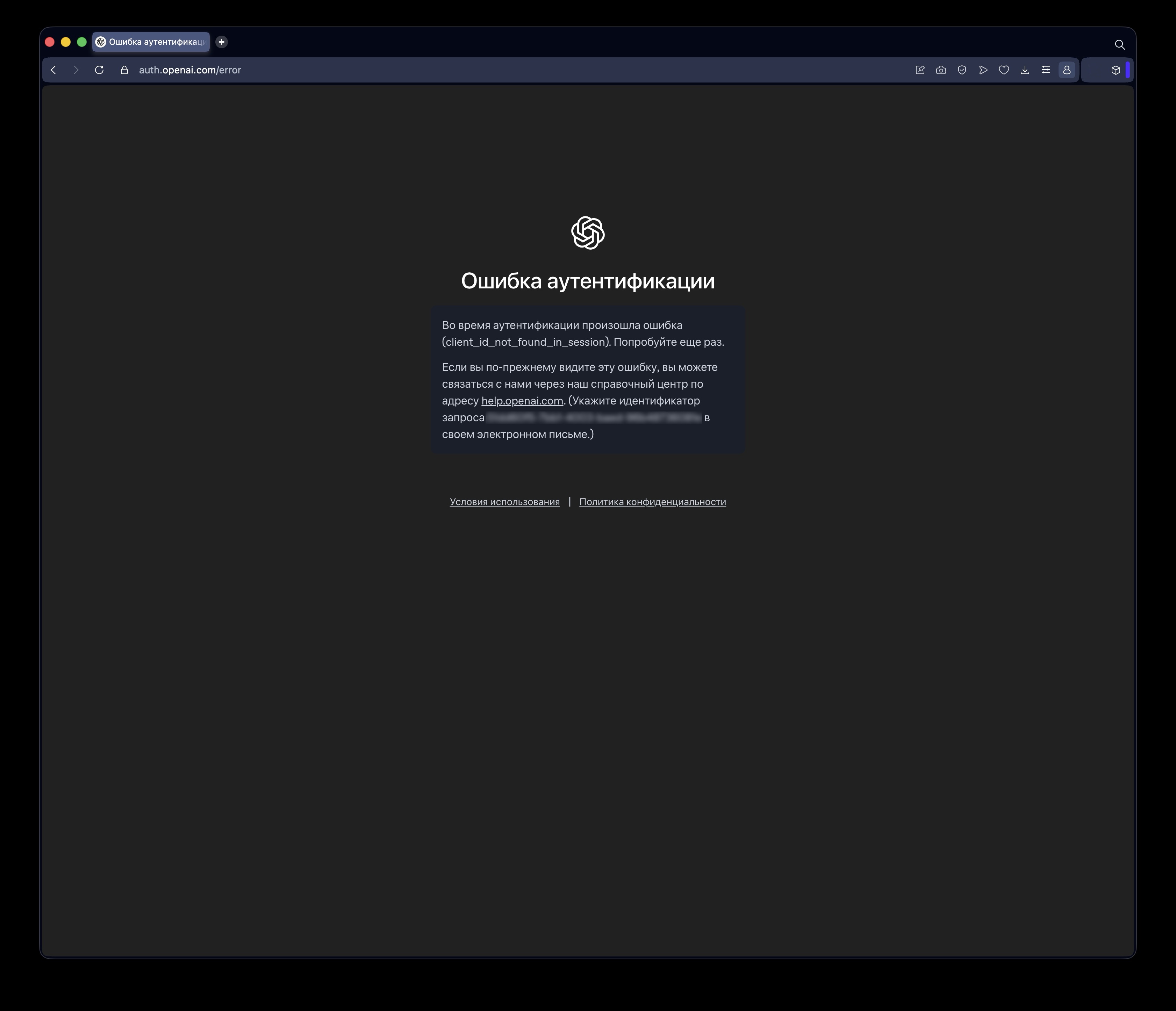

Рабочая неделя для многих началась с ошибок и «пустых экранов». ChatGPT оказался недоступен, судя по всему, довольно масштабно. Сервис не открывался больше часа, а вместе с ним легли и API, на которых завязано немало других приложений и сервисов.

Сама OpenAI подтвердила проблему: на официальной странице зафиксирован серьёзный киберинцидент, затронувший как веб-версию, так и интеграции. Тут не о точечный сбой, а ситуация, которая буквально парализовала часть экосистемы.

Причём ChatGPT оказался не один. Почти одновременно перебои начались и у других крупных ИИ-сервисов. Сначала пользователи пожаловались на проблемы с Claude от Anthropic, затем — на сбои в Gemini. Правда, Claude, по данным пользователей, довольно быстро пришёл в себя, тогда как ChatGPT остаётся недоступным дольше.

Что именно стало причиной — пока неясно. Но сам масштаб выглядит показательно: сразу несколько ведущих ИИ-сервисов испытывают проблемы практически одновременно. Это снова поднимает вопрос о том, насколько устойчива современная облачная инфраструктура, на которой держатся популярные нейросети.