Билдер программы-вымогателя Babuk Locker уже активно используется в реальных кибератаках. Используя инструмент для создания кастомных версий вредоноса, злоумышленники атакуют организации по всему миру.

Шифровальщик Babuk Locker привлёк внимание экспертов в начале 2021 года, когда операторы запустили кампании против корпоративных систем. Помимо шифрования важных файлов, вредоносная программа передавала киберпреступникам конфиденциальные данные.

Тем не менее после атаки на полицейский участок в городе Вашингтон правоохранительные органы всерьёз взялись за Babuk Locker, что вынудило злоумышленников прекратить свои операции.

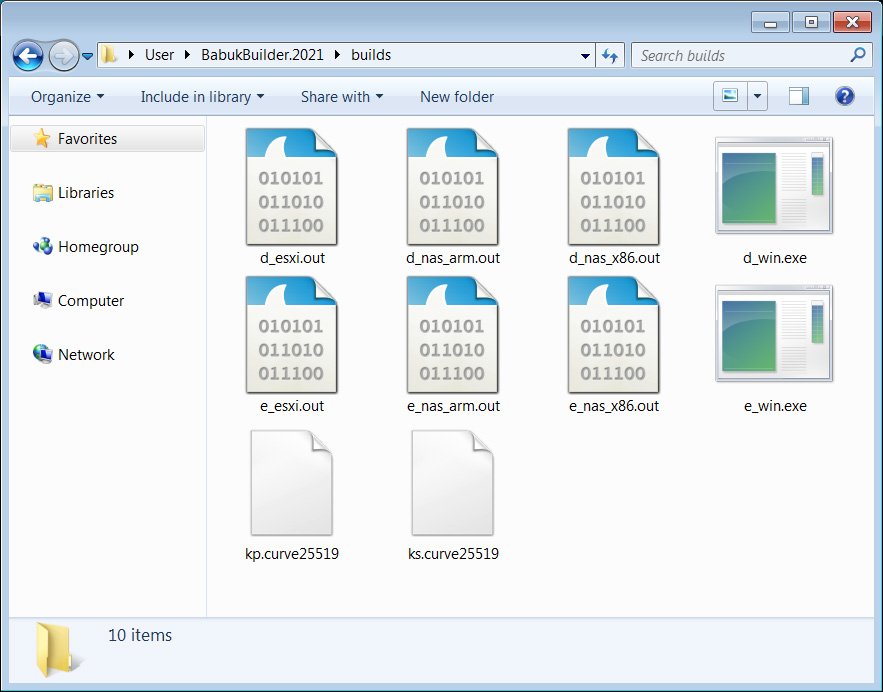

Буквально несколько дней назад стало известно, что код билдера этого шифровальщика утёк в открытый доступ. Такие инструменты позволяют малоквалифицированным хакерам создавать собственные варианты сложных вредоносных программ.

Для создания кастомного образца вредоноса преступникам нужно всего лишь изменить записку с требованием выкупа, добавив туда собственные данные для связи или перевода денег. Вместе с самим шифровальщиком билдер создаёт и дешифратор, который впоследствии может использоваться для возврата файлов в прежнее состояние.

Вскоре после появления в Сети билдера некие злоумышленники быстро взяли его в работу и запустили крупную кампанию. Одна из жертв новых операторов Babuk Locker сообщила на площадке Reddit об атаке на собственные сети.

Именующий себя MalwareHunterTeam исследователь с 29 июня тоже отметил скачок кибератак Babuk Locker. Новые жертвы операторов программы-вымогателя разбросаны по всему миру. Атаки кастомной версии шифровальщика отличаются сравнительно маленькой суммой выкупа. Киберпреступники требуют всего около 210 долларов.

Для связи с пострадавшими организациями злоумышленники используют электронную почту — babukransom@tutanota.com, хотя операторы оригинального Babuk Locker задействовали для этих целей сеть Tor.