Компания ОКБ САПР сообщила о выпуске нового специального средства вычислительной техники удалённого доступа (ССВТ УД) на платформе «m-TrusT» — «TrusT Удалёнка». В состав решения входит СКЗИ, сертифицированное ФСБ по классу КС3.

С недавних пор большое внимание уделяется удалённой работе сотрудников – многие компании организуют для своих сотрудников удалённый доступ к информационным ресурсам.

Организация удалённого доступа всегда сопряжена с рисками. Домашний компьютер и сеть как правило, защищены слабо (по сравнению с корпоративными аналогами): зачастую отсутствуют инструменты, блокирующие уязвимости, допускаются ошибки при настройке канала удаленного доступа, используются различные интернет-сервисы, для хранения информации применяются публичные облака, бесконтрольно используются личные носители информации т.д. Что касается самого компьютера, то установленное на нем ПО (в частности, антивирус и ОС) в домашних условиях обновляется, к сожалению, не так часто, как это необходимо (бывают случаи, когда антивирус вообще отсутствует на компьютере или установленная ОС является устаревшей, и обновления ее баз вовсе не происходит).

Все это приводит к тому, что при удаленной работе в слабозащищенной среде возникает большая вероятность утечки информации вследствие действия вирусных атак (целевых, фишинг атак) и инсайдеров, использующих методы социальной инженерии, распространения вредоносного ПО, выхода из строя технических средств (из-за ddos-атак или, попросту, по причине нехватки мощности домашней сети), кражи устройств и прочее.

Поэтому при переводе сотрудников на «удалёнку» для защиты клиентского места должны применяться дополнительные меры и средства обеспечения защиты, которые смогут компенсировать возникающие риски удалённого доступа.

Организовать защиту удалённого клиентского рабочего места можно несколькими способами, прочитать об этом можно, например, здесь.

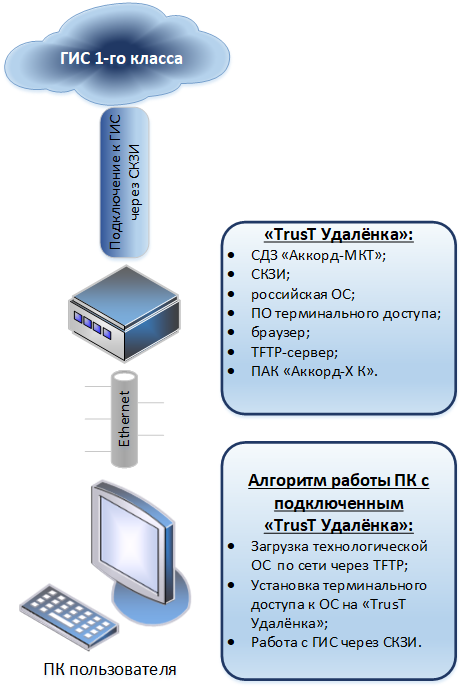

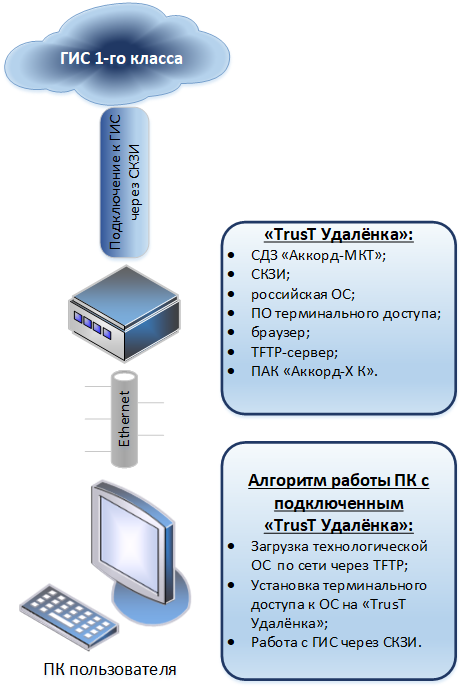

Специальное средство вычислительной техники удалённого доступа (ССВТ УД) на платформе «m-TrusT» разработано и поставляется под торговым названием «TrusT Удалёнка». В состав решения входит СКЗИ, сертифицированное ФСБ по классу КС3.

Аппаратная платформа ССВТ УД представляет собой защищенный микрокомпьютер, архитектура которого обеспечивает невозможность воздействия вредоносного ПО на ССВТ УД. Благодаря наличию встроенного СКЗИ обеспечивается защищенное соединение с ГИС. Входящее в состав СДЗ в совокупности со специальным средством разграничения доступа обеспечивают доверенную загрузку ОС ССВТ УД и блокировку доступа неавторизованных пользователей к ресурсам ГИС. Помимо этого, в ССВТ УД имеется встроенный браузер, что позволяет получить безопасный доступ к различным интернетсервисам.

Схема работы при использовании ССВТ УД «TrusT Удалёнка» следующая: к компьютеру пользователя подключен микрокомпьютер. При необходимости подключения к ГИС, с него на компьютер пользователя загружается технологическая ОС с терминальным клиентом, и микрокомпьютер становится для компьютера пользователя терминальным сервером.

На компьютере выполняется:

- PXE-загрузчик, интегрированный в BIOS;

- технологическая ОС, загружаемая с «TrusT Удалёнка»;

- ПО терминального клиента (в ОС, загруженной с «TrusT Удалёнка»);

На «TrusT Удалёнка» исполняется:

- СДЗ уровня BIOS Аккорд-МКТ (сертифицированное ФСТЭК России);

- российская ОС, в том числе: ПО терминального сервера (навстречу ПЭВМ); ПО терминального клиента (навстречу ГИС); драйвера сети; браузер; TFTP-сервер (поддержка загрузки по PXE); «Аккорд-X K» (для изоляции программной среды по требованиям ФСБ России, сертифицирован ФСТЭК России); СКЗИ DCrypt (сертифицирован ФСБ России на платформе m-TrusT на класс КС3).

При такой организации удалённого доступа выполняется требование УПД.17. При загрузке с «TrusT Удалёнка» контроль целостности программного обеспечения и аппаратных компонентов того средства вычислительной техники, на котором исполняется СКЗИ, производится с помощью СДЗ уровня BIOS «АккордМКТ».

Также за счет реализации в «m-TrusT» функции неизвлекаемого ключа, возможно использовать ключ до 3-х лет.

Одновременно не требуется дополнительный ключевой носитель и меры по контролю этих носителей, поскольку ключи хранятся на самом устройстве в неизвлекаемом виде.

Обеспечение доверенной загрузки компьютера пользователя и отсутствие необходимости применения дополнительных средств контроля целостности исполняемой ОС – это преимущества «TrusT Удалёнка» перед СОДС.

Помимо этого, при использовании «TrusT Удалёнка» нагрузка на пользователя минимальна. К тому же стоимость подготовки клиентского рабочего компьютера гораздо ниже, чем в первом варианте – и это преимущества «TrusT Удалёнка» перед первым вариантом.

ССВТ УД «TrusT Удалёнка» – наилучший способ организовать удаленный доступ к ГИС высоких классов.

Информацию о стоимости ССВТ УД «TrusT Удалёнка» можно запросить по адресу zakaz@okbsapr.ru.