Специалисты «Эфшесть/F6» обнаружили новую мошенническую схему в телеграм-каналах, которые раздают нелегальный доступ к новинкам кино, сериалов и шоу. Сначала пользователей заманивают бесплатными сериями, а потом предлагают поучаствовать в аукционе, где якобы можно выиграть деньги. На деле выиграть там можно только опыт, неприятный и платный.

По данным «Эфшесть/F6», схема активизировалась на фоне выхода новых сезонов популярных российских сериалов и телевизионного шоу. Эксперты нашли как минимум три тематических канала, где проводились такие аукционы. У каждого из них было в среднем по 6-7 тыс. подписчиков.

Работает всё через пиратскую воронку. Основной канал публикует ссылки на закрытые каналы с новыми сериями. Доступ туда одобряют по заявкам, потому что нелегальный контент в открытом доступе блокируют быстрее. Аудитория собирается живая и заинтересованная: люди пришли за свежими сериями.

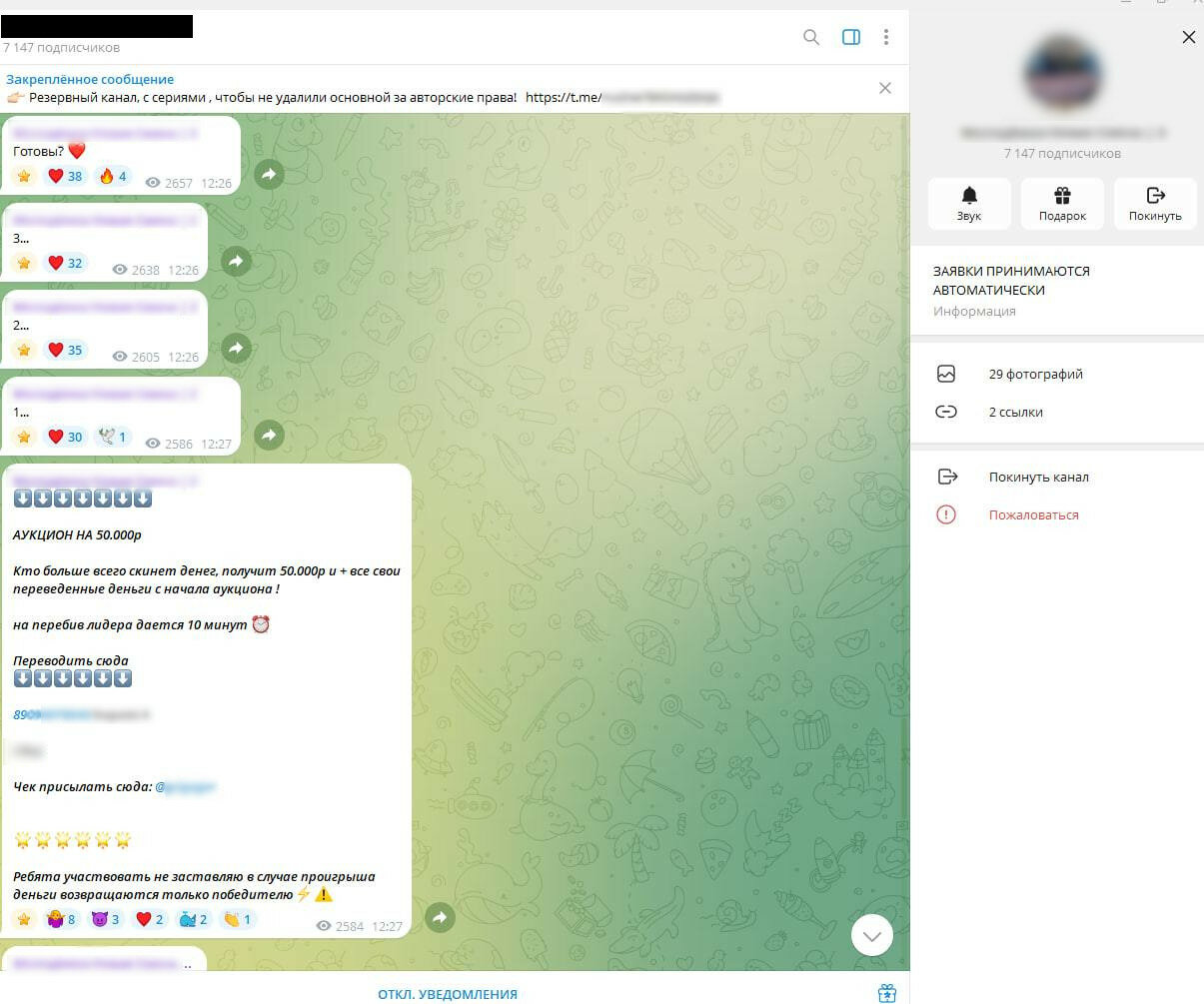

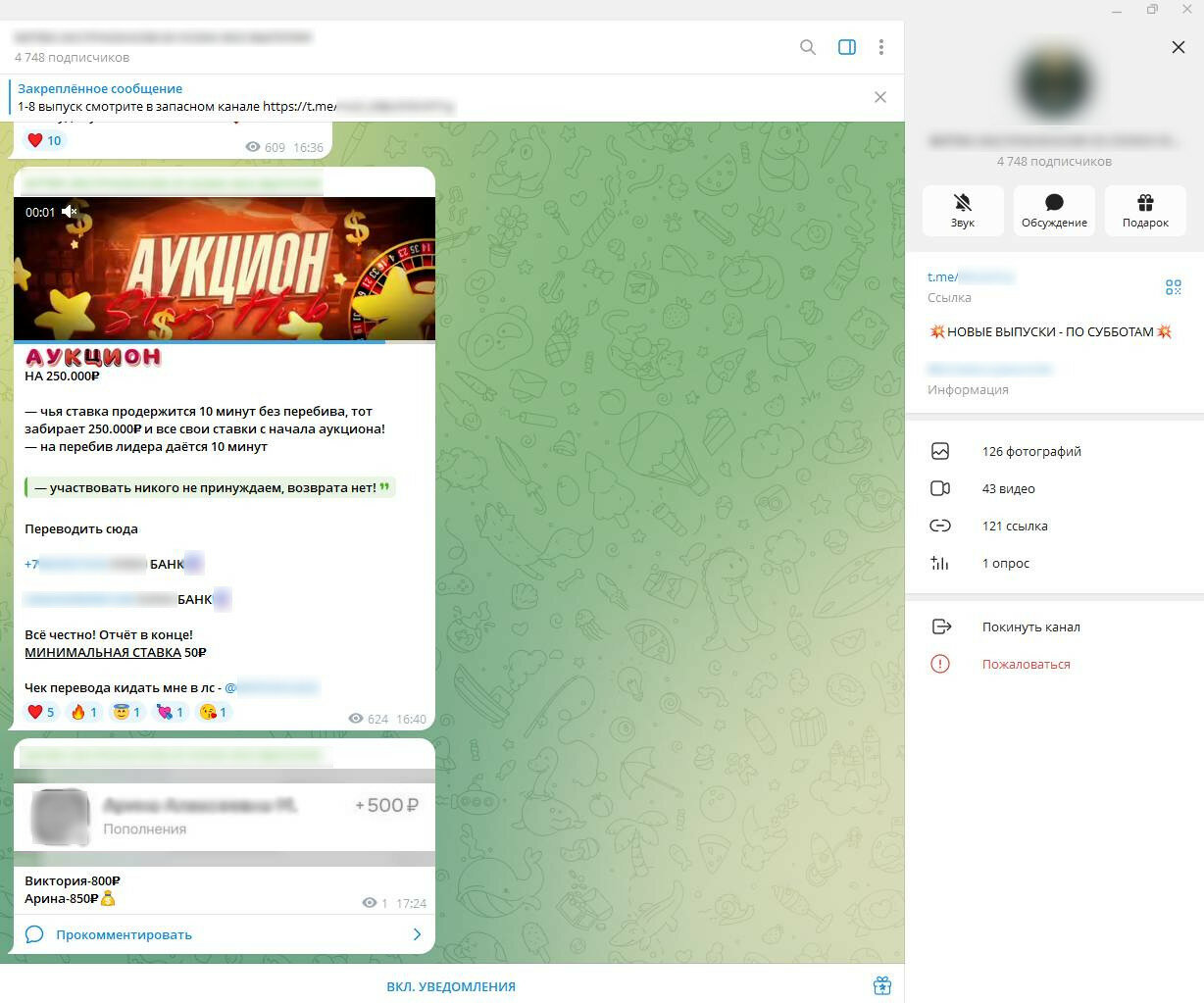

Когда подписчиков становится достаточно, администраторы запускают аукцион. Пользователям предлагают переводить деньги на карту или по номеру телефона. Кто якобы переведёт больше всех, тот получит приз от 45 тыс. до 250 тыс. рублей и возврат всех своих переводов с начала аукциона.

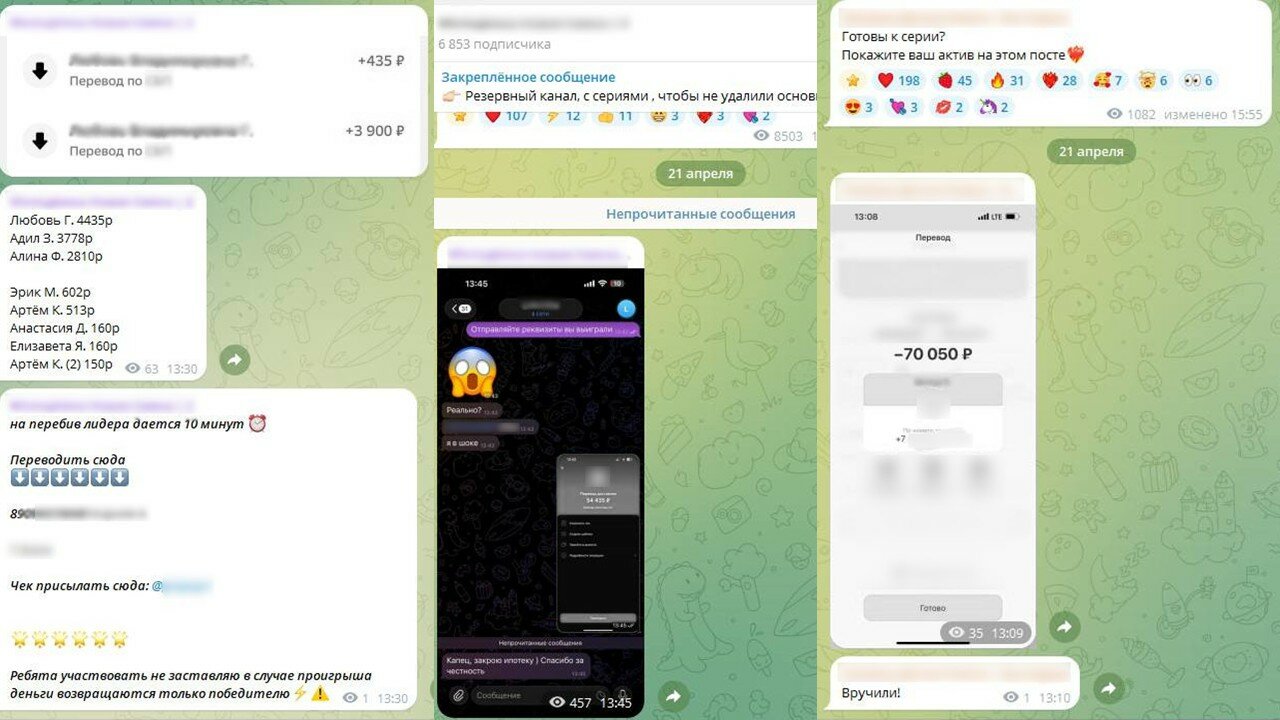

Разумеется, проверить честность такого аттракциона невозможно. В канале публикуют списки участников, суммы переводов и скриншоты банковских квитанций. Но администратор может написать любую сумму, а подделать скриншот — задача школьного уровня.

Чтобы люди не успевали думать, мошенники включают таймер: на то, чтобы перебить ставку, дают 10–15 минут. Потом публикуют якобы переписку с победителем или квитанцию о переводе выигрыша. После завершения аукциона все посты удаляются, и канал снова выглядит как обычная пиратская площадка.

Особенно забавно, что в одном из таких розыгрышей с призом 70 тыс. рублей максимальная ставка, судя по постам канала, составила всего 50 рублей.