Security Vision представила продукт «Управление персональными данными». Он предназначен для компаний, которые обрабатывают ПДн и должны поддерживать порядок в связанных с этим процессах, документах и требованиях регуляторов.

Решение помогает вести реестр информационных систем персональных данных, фиксировать процессы обработки ПДн, определять уровень защищённости, моделировать угрозы и формировать документы по требованиям законодательства.

Продукт учитывает положения 152-ФЗ «О персональных данных», постановления правительства № 1119 и приказа ФСТЭК № 21. То есть закрывает базовые регуляторные вопросы, с которыми сталкиваются операторы ПДн.

В системе можно описывать процессы обработки персональных данных и сами ИСПДн. Данные собираются через опросные листы для ответственных сотрудников или загружаются из уже имеющихся материалов. Для каждой системы указываются цели обработки, правовые основания, категории субъектов, состав персональных данных и действия с ними.

На основе этих сведений продукт рассчитывает уровень защищённости ПДн для каждой ИСПДн и формирует базовый набор мер защиты. Эти меры можно адаптировать под конкретную систему и требования организации.

Отдельный блок связан с моделированием угроз. Оно может выполняться по методике ФСТЭК России. В продукте предусмотрены два подхода: через группы угроз и способы их реализации, а также через общий перечень угроз, сценариев, тактик и техник.

Кроме того, Security Vision «Управление ПДн» позволяет проводить оценку соответствия требованиям безопасности. Для этого заполняется информация о текущем состоянии защиты, при необходимости опросные листы можно делегировать профильным специалистам. По итогам формируется список нереализованных требований, после чего можно подготовить план мероприятий и задачи.

В продукте также предусмотрен учёт согласий субъектов ПДн, отзывов согласий и обращений. Запросы фиксируются в журнале с указанием сроков исполнения и ответственных исполнителей.

Ещё одна часть функциональности — учёт машинных носителей с ПДн, средств защиты и инцидентов, связанных с персональными данными.

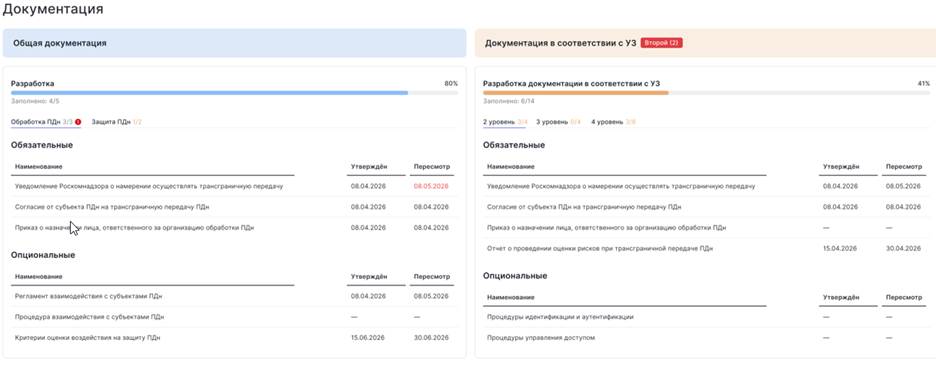

По итогам работы система формирует пакет документации на основе шаблонов. При необходимости документы можно адаптировать под локальные требования организации. Текущее состояние процессов и основные метрики отображаются на дашбордах.