В прошлом году специалисты по сетевой безопасности из компании NETSCOUT Systems зафиксировали рекордное количество DDoS-атак — 10 089 687. Больше трети из них (3,75 млн) были проведены на территории стран EMEA.

Команда ASERT (ATLAS Security Engineering & Response Team) из NETSCOUT публикует свою статистику по интернет-угрозам по итогам каждого полугодия. За основу берутся данные, предоставленные партнерами компании, использующими ее информационно-аналитическую платформу ATLAS. В настоящее время к ATLAS подключено более 300 организаций по всему миру, включая интернет-провайдеров разного уровня, что позволяет экспертам мониторить около трети трафика в глобальной Сети.

Представляя новые результаты анализа DDoS-активности, специалисты отметили, что она существенно возросла во второй половине 2020 года — на 22% в сравнении с первым полугодием. Росту показателя в большой мере способствовало нездоровое оживление в стане вымогателей, прибегающих к демонстрации силы в виде DDoS-атаки в надежде получить выкуп.

За год количество жалоб на вымогательство под угрозой DDoS, по оценке ASERT, увеличилось на 125%. При этом 83% жертв отметили такие последствия показательных атак, как перегрузки на файрволах и VPN-концентраторах — критически важных элементах инфраструктуры в условиях карантина по ковиду.

Пик DDoS-вымогательства пришелся на середину августа, когда на авансцену вышла группировка, которую в ASERT условно именуют Lazarus Bear Armada (LBA). Проведя серию мультивекторных DDoS-атак мощностью от 50 до 450 Гбит/с, шантажисты эффективно вывели из строя веб-ресурсы неплательщиков — новозеландской фондовой биржи и компаний, вовлеченных в разработку и тестирование вакцин от COVID-19.

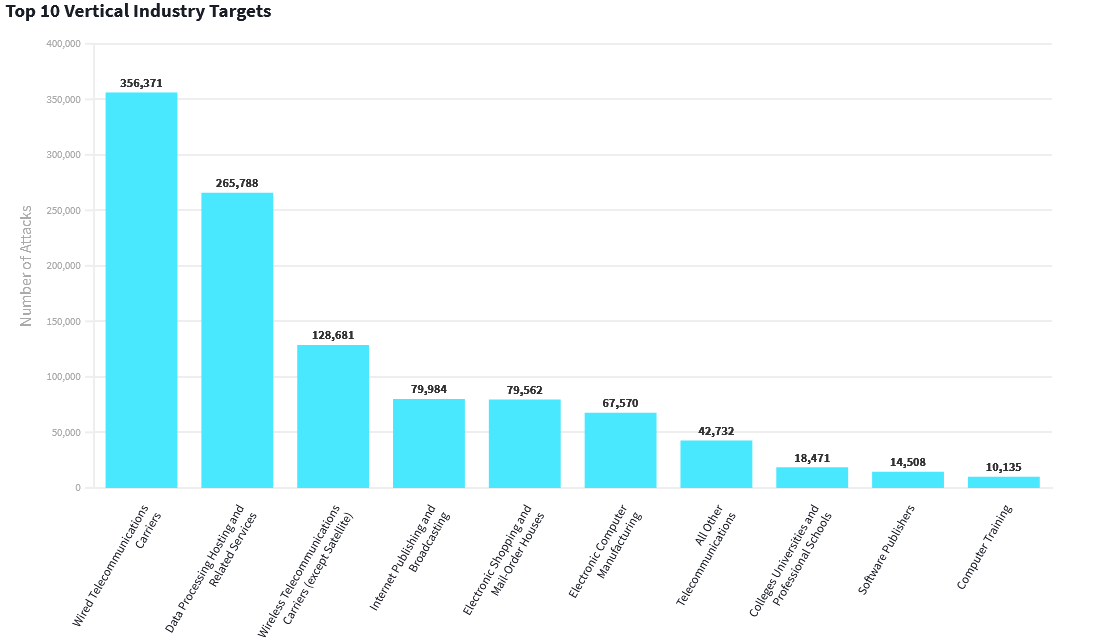

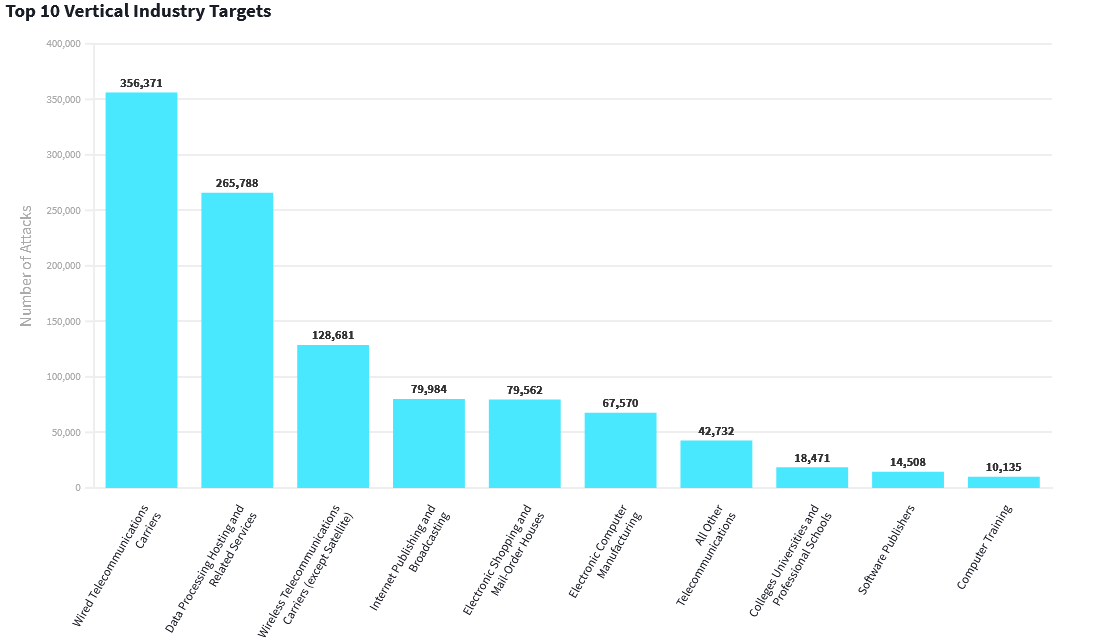

В целом в разделении по вертикалям от DDoS-атак больше прочих страдали провайдеры услуг связи. В ТОП-5 мишеней вошли также платформы для публикаций в интернете и широкого вещания — такие как Netflix и Zoom, а также интернет-магазины и сервисы доставки.

В минувшем году дидосеры также поставили рекорд по частоте атак. Ежемесячная норма таких инцидентов в марте взлетела до 800 тыс. и держалась на этом уровне до конца года, превышая прежние показатели в среднем на 130 тысяч.

Наиболее мощная DDoS-атака на пике показала 1,12 Тбит/с. Максимальная скорость передачи пакетов (другой важный показатель плотности мусорного потока), зафиксированная экспертами, оказалась довольно высокой — 537 Mpps. Средняя продолжительность атак составила около 40 минут.

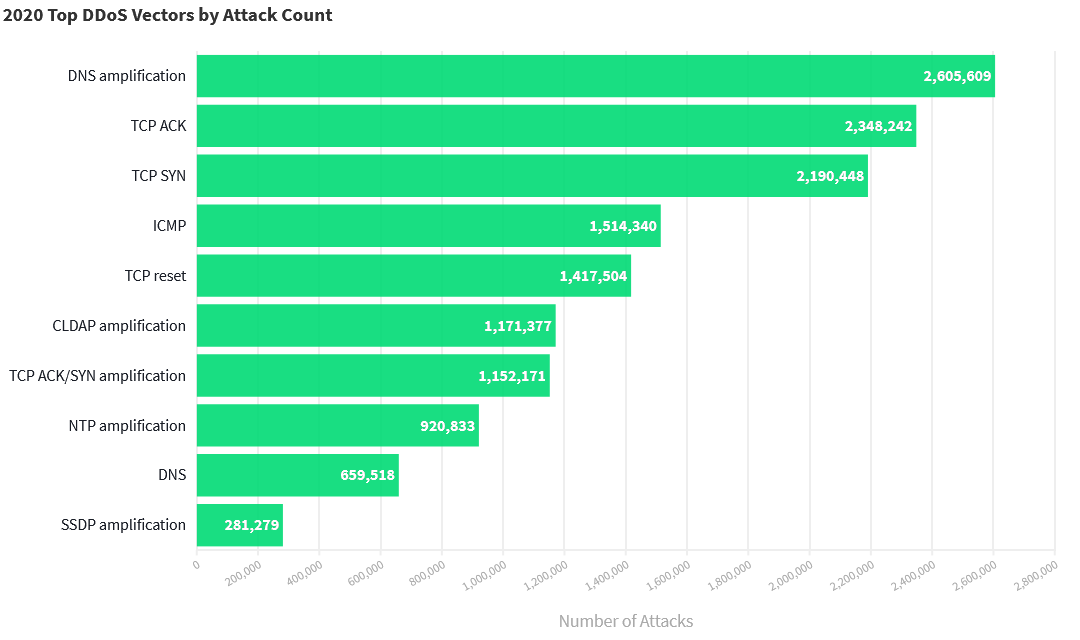

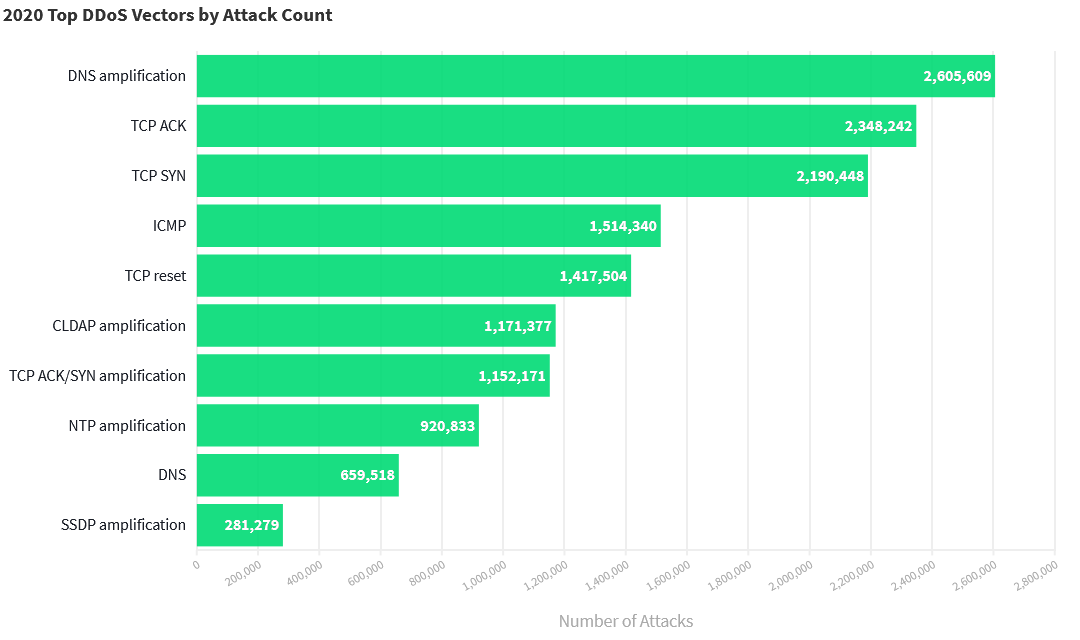

Из техник DDoS злоумышленники наиболее часто использовали отражение и усиление трафика с помощью DNS. Второе место в этом рейтинге занял TCP ACK flood, третье — нестареющий SYN flood. Исследователи также не преминули отметить появление новых посредников в атаках, проводимых по методу отражения / усиления потока, — сервисы RDP, PMSSDP (Plex Media SSDP) и DTLS.

Многовекторные DDoS сохранили свою актуальность. Более того, количество техник, используемых в рамках одной атаки, в 2020 году резко увеличилось — до рекордных 26.

В качестве плацдарма для проведения DDoS-атак злоумышленники зачастую использовали ботнеты, построенные на основе вариантов Mirai. Теневые бизнесмены обычно сдают такие инструменты в аренду, постоянно наращивая их потенциал за счет уязвимых к брутфорсу IoT-устройств.