Компания Zecurion выпустила новую версию DLP-системы с возможностью управления инцидентами и рисками информационной безопасности и защитой от широкого спектра корпоративных нарушений.

В новой версии существенно изменился интерфейс, был добавлен собственный модуль для учёта рабочего времени и эффективности сотрудников (Staff Control), появилась современная рисковая модель, обновлена диаграмма связей, добавлены технологии предотвращения утечек и сценарии реагирования (IRP) — всего несколько десятков новых показателей о сотрудниках и инцидентах и точечных улучшений.

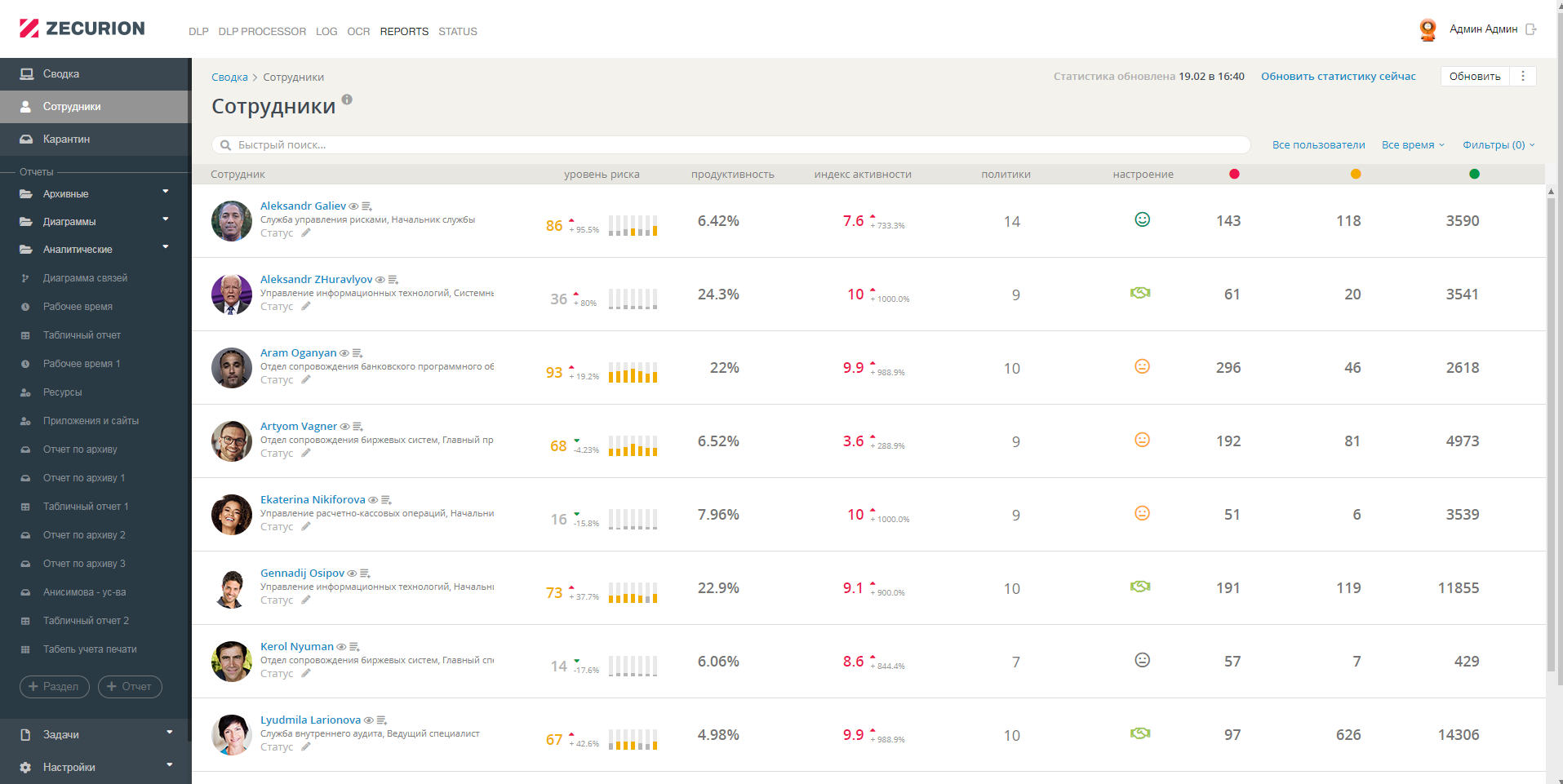

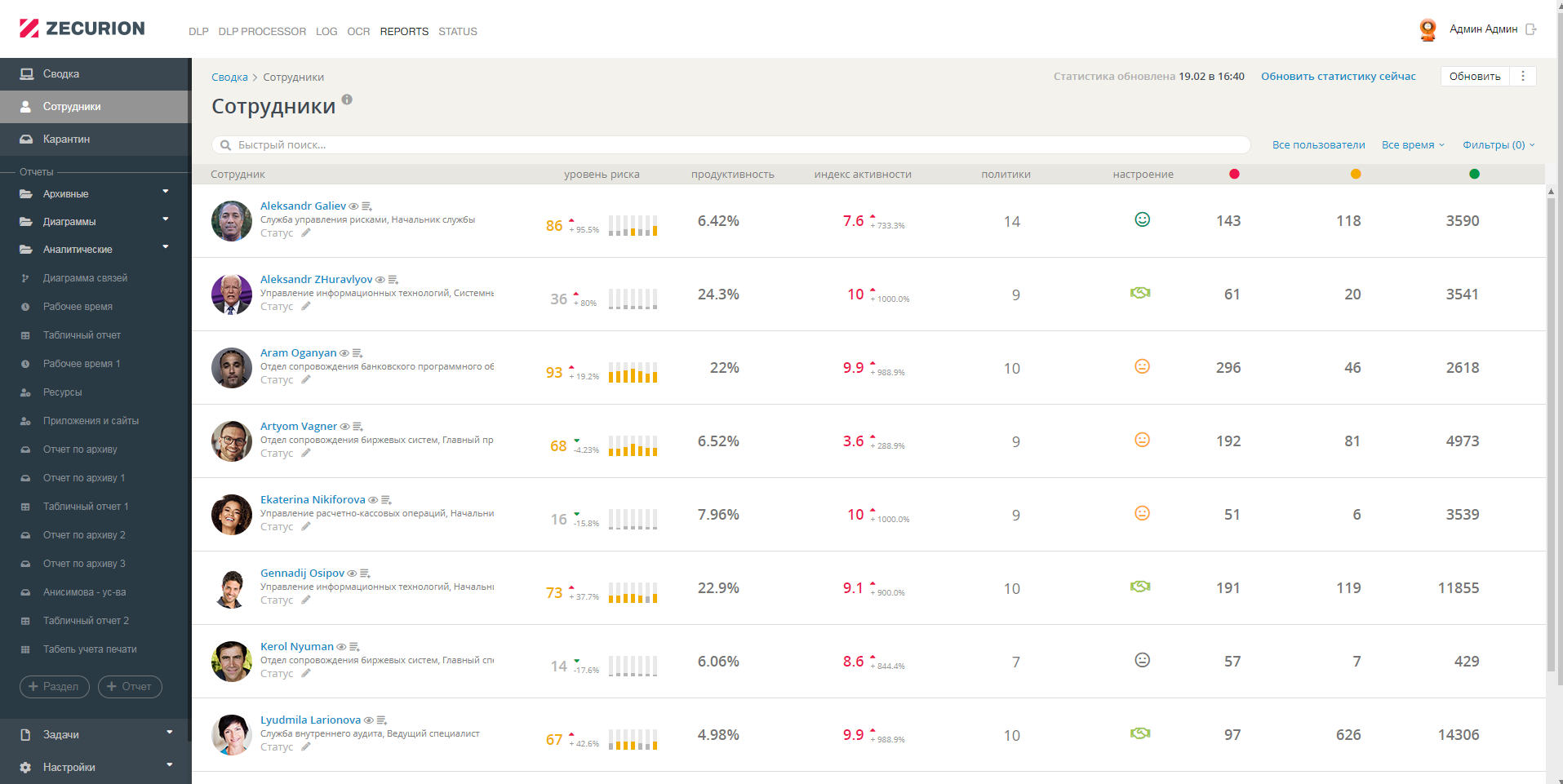

Список сотрудников и отделов пополнился большим количеством полезной информации и оптимизирован для работы с десятками тысяч сотрудников и отделов. Можно моментально просмотреть показатели уровня риска, продуктивности, сработавшие политики и эмоциональное состояние и в пару кликов настроить отображение с помощью фильтрации и быстрого поиска.

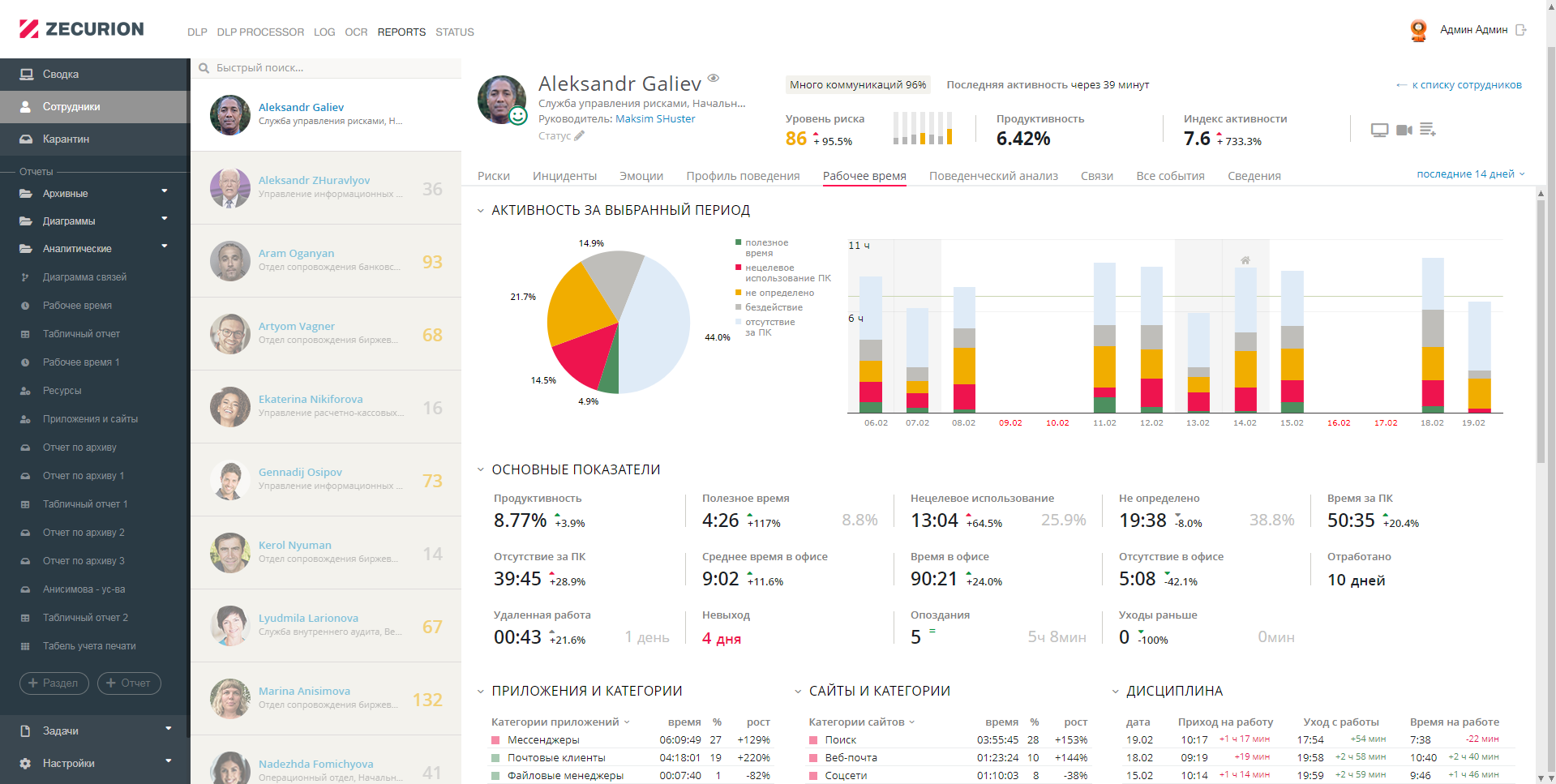

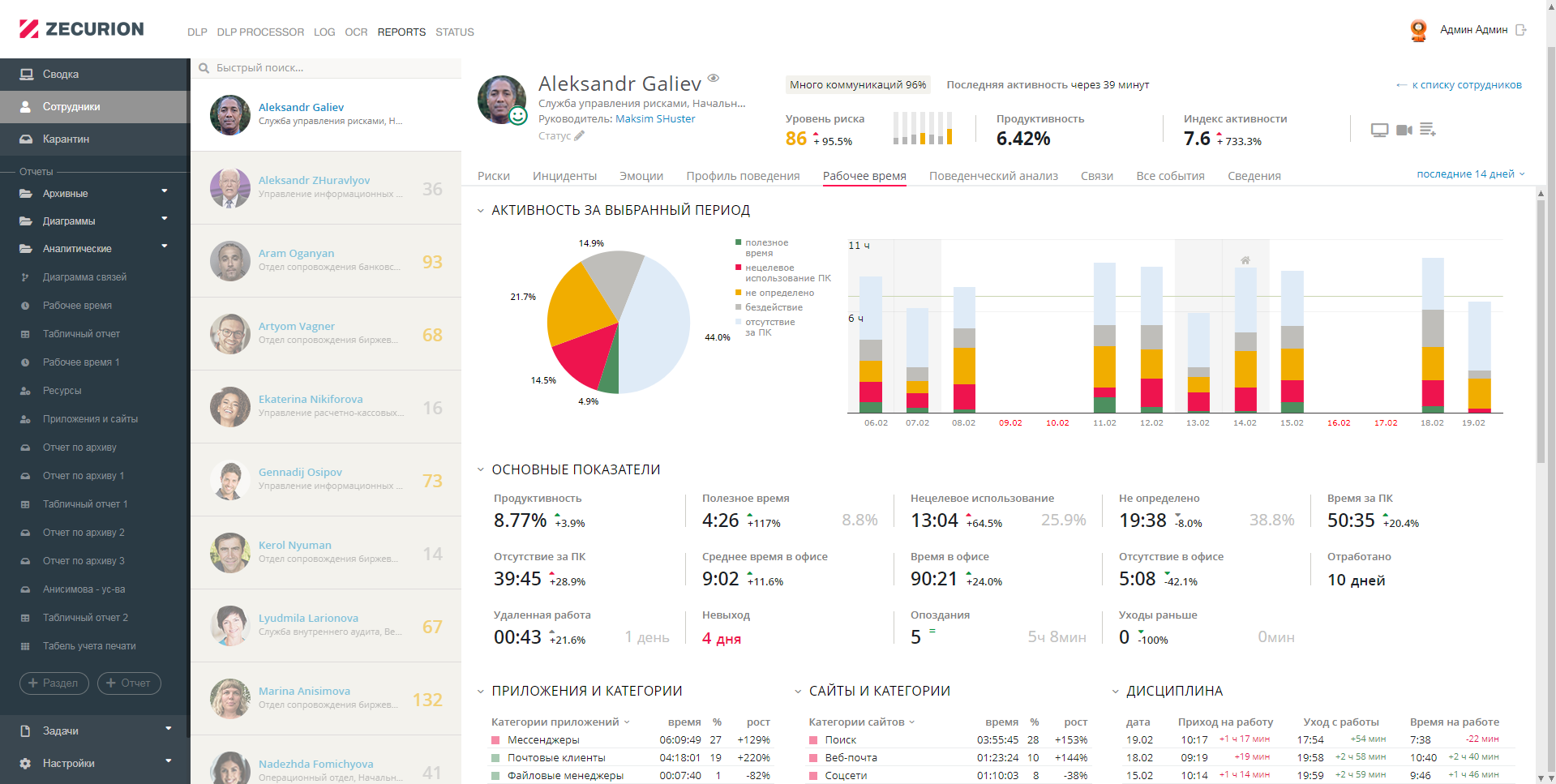

Помимо этого, появилось большое количество новой информации о работе сотрудника и отдела: уровень риска с пятью дополнительными показателями, аномалии и профили поведения, продуктивность и срезы по рабочему времени, обновлённая диаграмма связей и многое другое. Также в режиме реального времени можно подключиться к веб-камере или просмотреть рабочий стол сотрудника.

Разработчики также добавили возможность сравнения сотрудников, отделов и сотрудников с показателями отделов. В сравнение можно добавлять персонал и отделы и быстро сопоставить их между собой по различным показателям. Новый инструмент позволит аналитикам существенно экономить время на одной из базовых операций и выступает в качестве дополнительного отчёта для руководства и материала при расследовании инцидентов.

Карточки сотрудника получили подробную ленту событий по аналогии с соцсетями для более быстрого и удобного получения доступа к оперативной информации без построения дополнительных отчётов прямо в карточке сотрудника. При необходимости в ленте можно сразу просмотреть инцидент или перейти в отчёт.

Новая версия позволяет видеть уровень риска (risk score) и динамику изменения для каждого сотрудника. В карточке также отображаются 5 дополнительных риск-показателей для понимания текущей ситуации и её динамики. Уровень риска выступает в качестве дополнительного источника информации при расследованиях и расширяет область применения DLP-системы.

Также вспомогательным источником выступает новый показатель — близкие профили поведения, представляющий собой шаблон характерного поведения, по которому можно определять сотрудников со схожими признаками, например, угрожающих утечкой информации, и ставить их под особое наблюдение.

Интегрированный IRP-модуль позволяет управлять процессами реагирования на инциденты, организовать среду совместной работы и видеть общую картину по задачам с текущими статусами, стадиями расследования, исполнителями и сроками. При расследовании специалисты службы безопасности могут оставлять комментарии к задаче и обсуждать ход её выполнения с другими участниками — офицерами и аналитиками ИБ, прикреплять документы и инциденты в качестве доказательств.

Также IRP можно использовать в качестве таск-менеджера ИБ-отдела. В системе реализован специальный конструктор типов задач (шаблонов расследований), где легко и быстро создаются различные типы задач: от расследования действий конкретного сотрудника до отчёта по выполнению задач испытательного срока для младших ИБ-сотрудников или других административных типовых задач.

Для разных типов задач доступно добавление произвольных (кастомных) полей и конструирование такого ИБ-фреймворка, который реально необходим. Инструмент позволяет упростить и сократить цикл реагирования на инциденты, минимизировать нагрузку на работу службы ИБ за счёт быстрого решения прикладных задач и сделать работу с типовыми задачами более комфортной.