Обнаружен растущий ботнет, способный атаковать системы Linux в корпоративных сетях и за их пределами посредством эксплуатации уязвимостей в приложениях и сервисах, а также путем взлома аккаунтов администратора. В настоящее время бот-сеть, которую исследователи нарекли DreamBus, используется для добычи Monero.

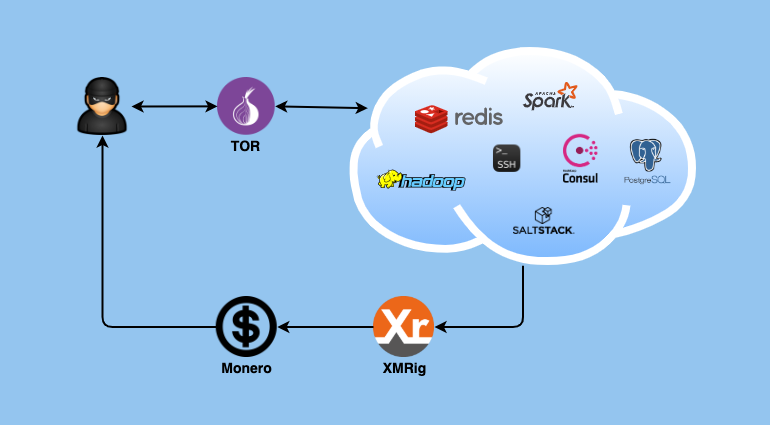

Проведенный в Zscaler анализ показал, что лежащий в основе ботнета модульный зловред является усовершенствованным вариантом вредоносной программы SystemdMiner, объявившейся в интернете в начале 2019 года. Боты DreamBus вооружены эксплойтами для таких инструментов управления и администрирования, как PostgreSQL (Postgres), Redis, Hadoop YARN, Apache Spark, HashiCorp Consul и SaltStack, а также умеют взламывать аккаунты SSH перебором дефолтных логинов и паролей.

Все используемые DreamBus уязвимости хорошо известны и в основном связаны с отсутствием аутентификации или возможностью ее обхода.

Распространяясь по внутренней сети организации, вредонос ищет уязвимые Linux-серверы, сканируя блоки IP-адресов частного пространства (определено в RFC 1918).

«DreamBus может развертывать произвольные модули и выполнять любые команды в удаленной системе, — комментирует находку для Dark Reading Бретт Стоун-Гросс (Brett Stone-Gross), директор Zscaler по исследованиям интернет-угроз. — С учетом большой популярности атакуемых приложений и агрессивной червеобразной тактики распространения число [скомпрометированных систем] можно оценить в десятки тысяч».

По словам эксперта, многие модули DreamBus пока плохо детектируются антивирусными продуктами. Злоумышленники позаботились также о защите своей C2-инфраструктуры: почти все командные серверы ботнета спрятаны в анонимной сети Tor. Боты могут обращаться к ним напрямую по HTTP, а при отсутствии такой возможности — через SOCKS5-прокси, который они ищут, запрашивая ряд доменов по протоколу DNS-over-HTTPS (DoH). Стоит отметить, что использование DoH очень редко встречается в мире зловредов: этот защитный протокол трудно правильно настроить.

В настоящее время зараженные DreamBus серверы используются только для добычи криптовалюты — этим занимается загруженный на них майнер XMRig. Не исключено, что в дальнейшем ботнет будет перепрофилирован и начнет, например, вымогать у жертв выкуп за возврат зашифрованных файлов.

Управление DreamBus предположительно осуществляется из России или другой страны Восточной Европы. По данным Zscaler, новая бот-сеть обычно просыпается в шесть или девять часов утра по московскому времени и завершает свою работу во второй половине дня — в 15:00 или 18:00 MSK.