Авторы новой фишинговой кампании рассылают письма, имитирующие уведомление Microsoft Outlook, якобы отправленное из домена microsoft.com. Как оказалось, эти фальшивки с успехом попадают в корпоративные ящики Office 365 в обход защитных фильтров на шлюзе безопасности электронной почты.

За последние две недели подобные сообщения получили около 100 клиентов израильской ИБ-компании Ironscales. Эти потенциальные жертвы целевого фишинга представляют различные области хозяйственной деятельности и суммарно владеют парой тысяч почтовых ящиков.

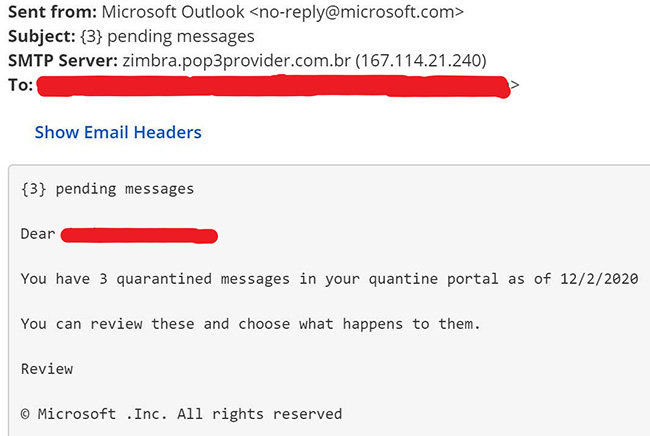

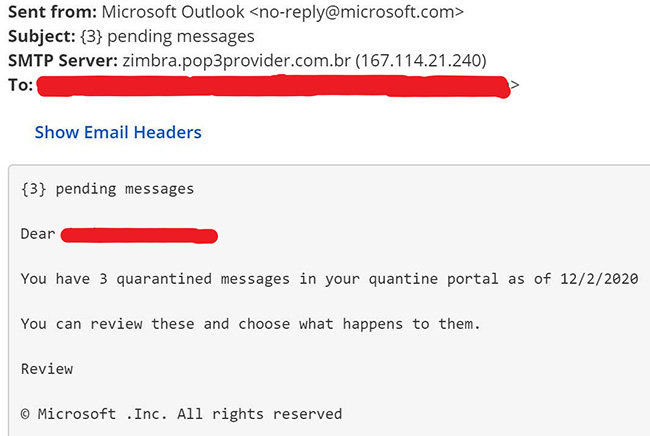

Разбор текущих атак показал, что подделки фишеров выглядят очень убедительно. Получателю сообщают о наличии писем в карантине на портале Microsoft и предлагают перейти по ссылке для просмотра и принятия решений.

Вставленная фишерами ссылка открывает поддельную страницу входа на сервис, запрашивающую логин и пароль пользователя Office 365. Если посетитель введет требуемые данные, они отправятся прямиком к злоумышленникам, и те смогут использовать их для мошенничества или продажи.

Новые фальшивки с успехом обходят защитные фильтры Microsoft, установленные на SEG-шлюзе (secure email gateway, шлюз безопасности электронной почты). Письма с поддельным адресом отправителя не отсеивает ни Microsoft Defender для Office 365 (ранее ATP, Advanced Threat Protection), ни недавно запущенная служба EOP (Exchange Online Protection — облачный сервис фильтрации электронной почты). Экспертов это очень удивило, так как спуфинг доменов источника писем, даже использование реплик — известный прием фишеров, и его успешно распознает такая защита, как SEG.

Как оказалось, причиной странного поведения облачной защиты Microsoft является некорректная настройка ее серверов: они не диктуют обязательное использование механизмов DMARC (Domain-based Message Authentication, Reporting and Conformance).

Протокол аутентификации DMARC, как и другие технологии аутентификации источника писем (SPF, DKIM), помогает владельцам доменов защищать их от противоправного использования. Его главной отличительной чертой является возможность обратной связи между получателем (оператором почтового сервиса) и легальным отправителем.

DMARC позволяет отправителю сигнализировать интернет-провайдерам о наличии таких средств защиты, как SPF и DKIM, а также публиковать политику в отношении писем, не прошедших проверку на аутентичность (например, отправлять их в спам-карантин или блокировать). DMARC рекомендуется к использованию как дополнение к существующим механизмам подтверждения подлинности, поскольку этот протокол способен повысить эффективность аутентификации и уменьшить риск злоупотреблений.

«Любой другой почтовый сервис, применяющий DMARC и контролирующий его соблюдение, заблокировал бы такие сообщения, — сетуют исследователи. — Непонятно, почему Microsoft разрешает подделывать свой собственный домен в атаках на ее email-инфраструктуру».