Предупреждение всем пользователям сервисов для видеоконференций: не стоит публиковать скриншоты сессий Zoom и других схожих программ. Как сообщили специалисты Университета имени Давида Бен-Гуриона, из таких скриншотов можно извлечь личную информацию.

Сейчас в Сети повсеместно можно встретить снимки экрана, на которых запечатлены различные видеоконференции. Компании привыкли так отчитываться перед публикой. Zoom, Microsoft Teams и Google Meet — в соцсетях находятся скриншоты всех популярных сервисов. Но так ли это опасно, как утверждают эксперты?

Распространяющаяся по миру инфекция COVID-19 многих загнала по домам и заставила общаться с коллегами через Zoom и его аналоги. В апреле, например, около 500 млн человек использовали эти сервисы.

Информация о проблемах конфиденциальности Zoom и раньше тревожила пользователей, теперь же специалисты решили выяснить, какие данные можно извлечь из скриншотов, лежащих в свободном доступе.

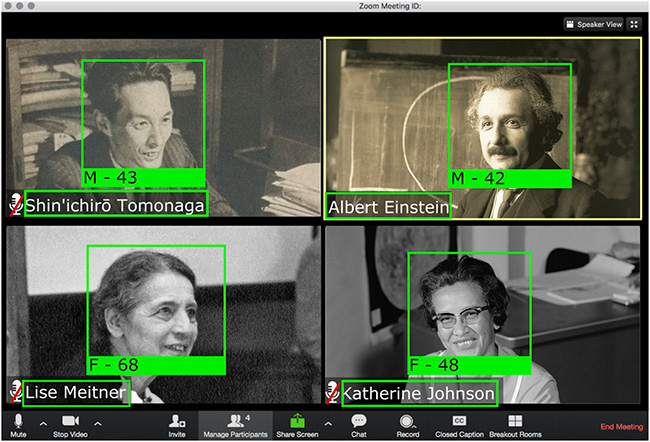

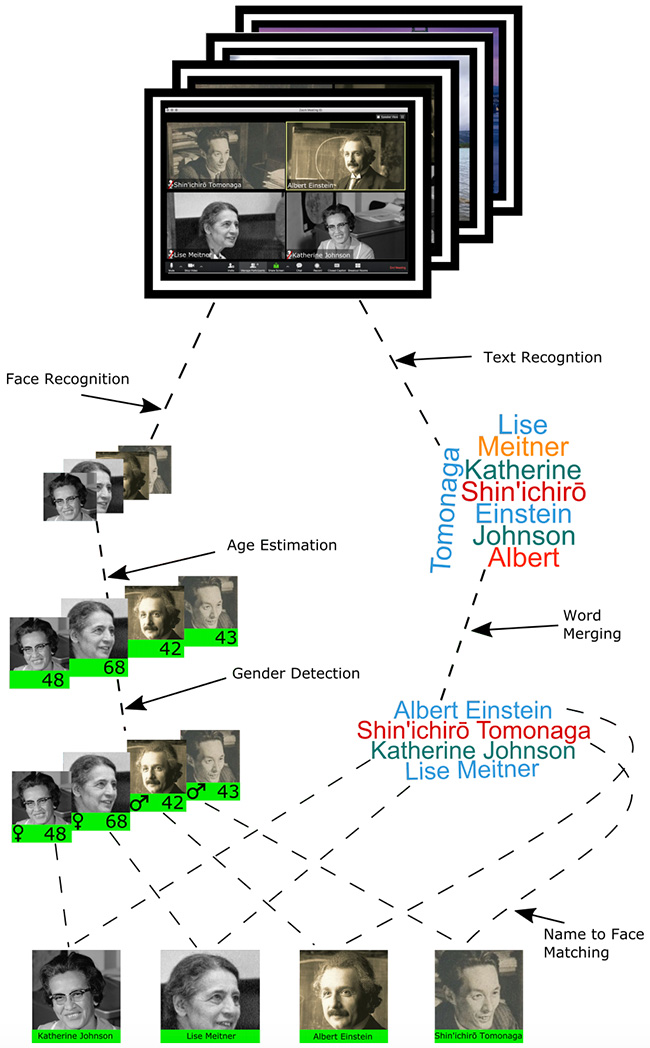

«Наше исследование (PDF) показало, что в случае с доступными скриншотами можно относительно легко получить персональные данные участников видеоконференции. Среди такой информации будут возраст, пол и полные имена», — объясняет Майкл Файр из Университета имени Давида Бен-Гуриона.

«Такие методы подвергают дополнительной опасности конфиденциальность пользователей. Это касается всех — как несовершеннолетних, так и их родителей».

В ходе исследования специалисты опирались на инструменты для распознавания лиц, сканируя более 15 700 размещённых скриншотов видеоконференций, насчитывающих более 142 тыс. лиц участников.

Соответствующие алгоритмы позволили экспертам идентифицировать одних и тех же людей на разных видеоконференциях. Для этого анализировалось не только лицо, но и фон.

В результате исследователям в 80% случаев удалось вычислить пол и возраст участника онлайн-встречи, а также определить его личность.

В связи с этим специалисты рекомендуют не публиковать скриншоты видеоконференций, в крайнем случае можно использовать для этого псевдонимы. В качестве дополнительной меры защиты не помешает задействовать виртуальный фон.

Рекомендуем также ознакомиться с нашим сравнением сервисов для видеоконференций, чтобы выбрать наиболее безопасный.