Вчера Apple разослала всем пользователям iOS новый патч, с помощью которого разработчики устранили нашумевшую в последние дни угрозу, позволяющую провести джейлбрейк любого iPhone с актуальной ОС.

Версию iOS 13.5.1 Apple специально выпустила из-за серьёзной уязвимости, которую использовала команда unc0ver для создания универсального джейлбрейка.

Технические подробности уязвимости пока не раскрываются, поскольку не все пользователи успели установить обновление. Тем не менее скорость реагирования Apple в этот раз радует.

Напомним, техногигант старается максимально быстро патчить допускающие джейлбрейк бреши, поскольку их также могут использовать в атаках киберпреступники.

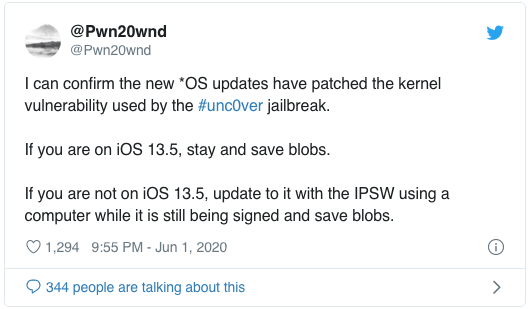

Один из ключевых представителей сообщества джейлбрейкеров в Twitter подтвердил, что с выходом iOS 13.5.1 Apple действительно закрыла опасную дыру в операционной системе.

Помимо этого, в новой версии ОС техногигант также устранил ряд багов, повысил производительность и добавил новые Memoji-стикеры.