На этой неделе безопасный мессенджер Signal получил функцию под названием «Signal PIN», которая, как утверждают разработчики, поможет пользователям переносить данные аккаунта с одного устройства на другое. В компании также отметили, что с помощью Signal PIN мессенджер в будущем отойдёт от использования телефонных номеров в качестве идентификатора.

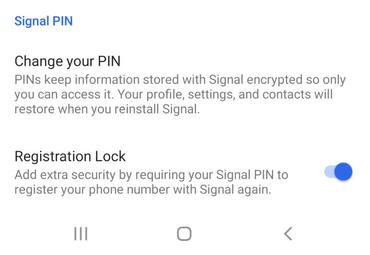

В настоящее время нововведение уже доступно всем пользователям. Чтобы активировать функцию, нужно зайти в настройки приложения, а затем попасть в раздел «Конфиденциальность» (Privacy). Именно там можно увидеть опцию Signal PIN.

Как только вы задействуете новую функцию, Signal попросит задать PIN-код, который привяжется к вашей учётной записи. При этом сам PIN может быть как простым (классическим) — четыре цифры, так и длинным, сложным — состоять из букв и цифр.

С помощью этого кода мессенджер будет шифровать данные профиля пользователя, настройки аккаунта, списки контактов и загружаемую на серверы компании копию этих данных.

Если в какой-то момент пользователь захочет сменить девайс, перенести все данные на новое устройство не составит никакого труда. В этой процедуре непосредственное участие будет принимать PIN-код.

Разработчики Signal считают, что новый механизм поможет отойти от привычных идентификаторов в виде телефонных номеров.