Microsoft начала постепенное внедрение нового принципа установки необязательных обновлений для систем Windows 10. Теперь пользователи смогут выбрать, какие именно опциональные апдейты и драйверы они хотят установить.

Смысл нововведения в том, чтобы организовать более выборочную и гибкую установку тех обновлений, которые напрямую не затрагивают работу системы Windows.

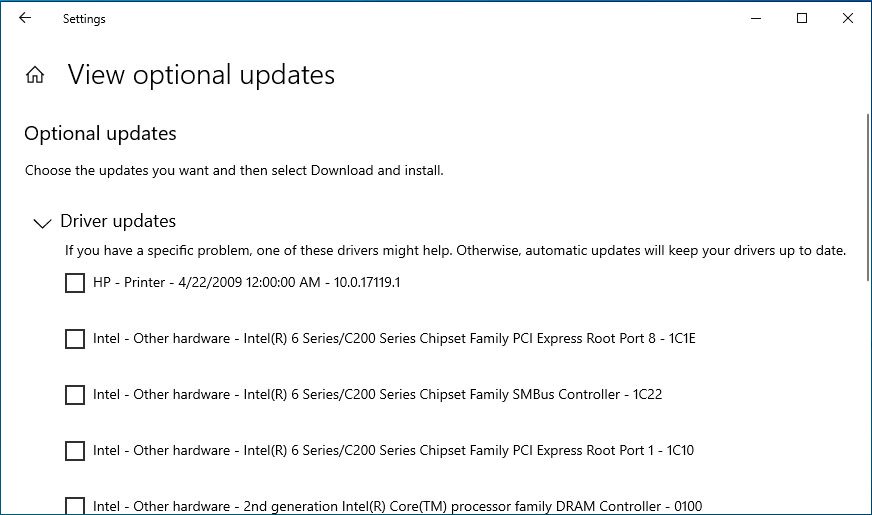

Пользователи смогут получить доступ к новой функции через интерфейс Windows Update, для этого там будет находиться специальная ссылка — «Просмотреть опциональные обновления».

Нажав на эту ссылку, вы увидите список драйверов и апдейтов, которые можно установить по желанию.

При этом у разработчиков также будет выбор — они смогут отметить свои драйверы как «автоматические» или «в ручном режиме». От этого будет зависеть способ их доставки конечным пользователям.