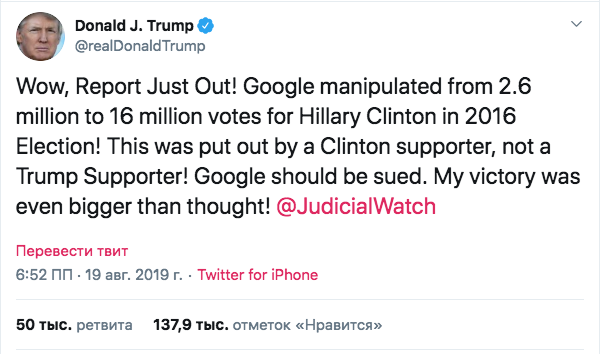

Нынешний президент США опять использовал площадку Twitter для бездоказательных обвинений корпорации Google. На этот раз Дональд Трамп заявил, что Google подтасовывал миллионы голосов на выборах 2016 года в пользу его оппонента — Хиллари Клинтон.

При этом глава США не ссылается ни на какие источники, которые бы могли подтвердить его обвинения, но просит провести в отношении Google расследование. Трамп подчеркивает необходимость подать в суд на Google, однако не уточняется, кто должен быть истцом.

По словам Трампа, Google оказал влияние на огромное количество голосов — от 2,6 до 16 миллионов, каждый из которых выбирал своим президентом Хиллари Клинтон.

«Моя победа оказалась еще значительнее, чем я думал», — заключил Трамп.

Напомним, что это не первая попытка президента США предъявить Google претензии — в марте Дональд Трамп отметился очередным громким высказыванием, вызвавшим определенный резонанс. Глава Америки заявил, что Google сотрудничает с армией Китая. Представители интернет-гиганта уже прокомментировали данное заявление.

А в начале этого месяца глава США обвинил Google в попытках подорвать его президентскую кампанию в 2016 году. Свою позицию глава страны выразил на своей любимой площадке — Twitter.