Основатель мессенджера Telegram прокомментировал недавно опубликованную информацию о некорректном хранении сообщений пользователей в декстопной версии приложения. Свою позицию Павел Дуров обозначил в сообщении на своем персональном канале Telegram.

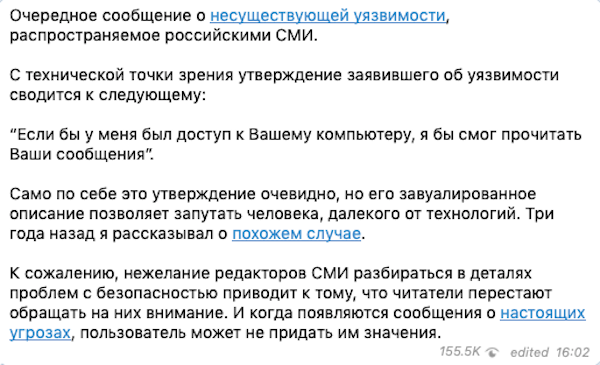

Дуров называет обнаруженную уязвимость «несуществующей», а также в очередной раз сетует на непроверенную информацию.

«C технической точки зрения утверждение заявившего об уязвимости сводится к следующему: “Eсли бы у меня был доступ к Вашему компьютеру, я бы смог прочитать Ваши сообщения”», — пишет предприниматель.

«Само по себе это утверждение очевидно, но его завуалированное описание позволяет запутать человека, далекого от технологий».

Далее Дуров приводит пример реальной уязвимости, угрозы для безопасности пользователей. И этот пример, конечно же, не затрагивает Telegram, а относится к практически прямому конкуренту мессенджера — WhatsApp.

«К сожалению, нежелание редакторов СМИ разбираться в деталях проблем с безопасностью приводит к тому, что читатели перестают обращать на них внимание. И когда появляются сообщения о настоящих угрозах, пользователь может не придать им значения».

Вчера мы сообщали, что десктопная версия мессенджера Telegram не может должным образом защитить переписки пользователя, хранящиеся на его компьютере. Независимый исследователь выяснил, что содержимое чатов хранится локально в виде простого текста.