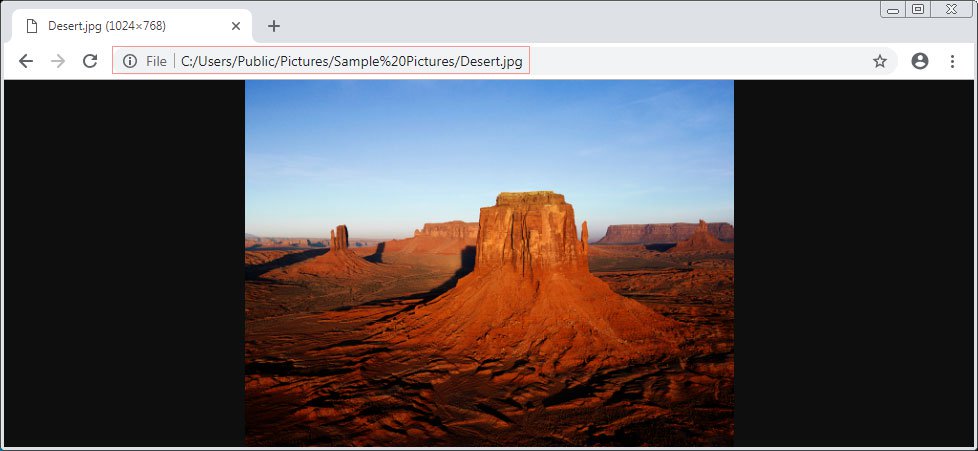

Сейчас, если вы откроете в Google Chrome локальный файл, браузер отобразит в адресной строке file:// и путь к файлу на диске. В Chrome 70 Google пообещала реализовать новое уведомление «File», которое заменит схему URI file, — оно будет уведомлять пользователя, что локальный файл открыт в браузере.

По мнению Google, теперь, когда есть соответствующе уведомление, необходимость в использовании схемы file:// просто отпадает.

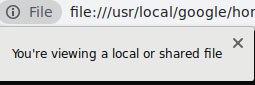

В итоге адресная строка браузера при открытии локального файла в нем будет выглядеть приблизительно так:

Если пользователь нажмет на это уведомление «File», Chrome отобразит ему информационное сообщение с текстом «You're viewing a local or shared file».

Судя по всему, Google пытается оптимизировать отображаемую в браузере информацию, удалив ненужные и дублирующиеся данные.

Правда, не всегда это несет только плюсы. Например, отказ от поддоменов вида «www» и «m» в Chrome 69 может сыграть на руку злоумышленникам, использующим фишинговые схемы. Такое нововведение вызвало озабоченность среди пользователей и экспертов.

Кстати, интернет-гигант также не забывает устранять серьезные уязвимости в браузере. С выпуском Chrome 69 пришел критический патч, устраняющий проблему безопасности, которая позволяла злоумышленнику украсть учетные данные Wi-Fi в домашних и корпоративных сетях.