Киберпреступникам удалось заработать около $90 000 за 10 месяцев, они распространяли 17 вредоносных образов через Docker Hub. Разработчики хранилища удалили вредоносные составляющие лишь в мае, через восемь месяцев после получения первой жалобы.

Docker-образы представляют собой пакеты, которые обычно включают предварительно настроенное приложение, работающее поверх операционной системы. Загружая их из Docker Hub, администраторы могут сэкономить огромное количество времени, которое бы потребовалось на настройку.

В июле-августе прошлого года киберпреступник (или группа киберпреступников) использовал ученую запись Docker Hub docker123321 для загрузки трех общедоступных образов, которые содержали скрытый код для майнинга криптовалюты.

В сентябре один из пользователей жаловался даже на бэкдор в одном из образов.

Примечательно, что ни аккаунт, ни проблемные образы не были сразу удалены владельцами платформы. В течение следующих нескольких месяцев с помощью этой учетной записи были загружены еще 14 вредоносных образов.

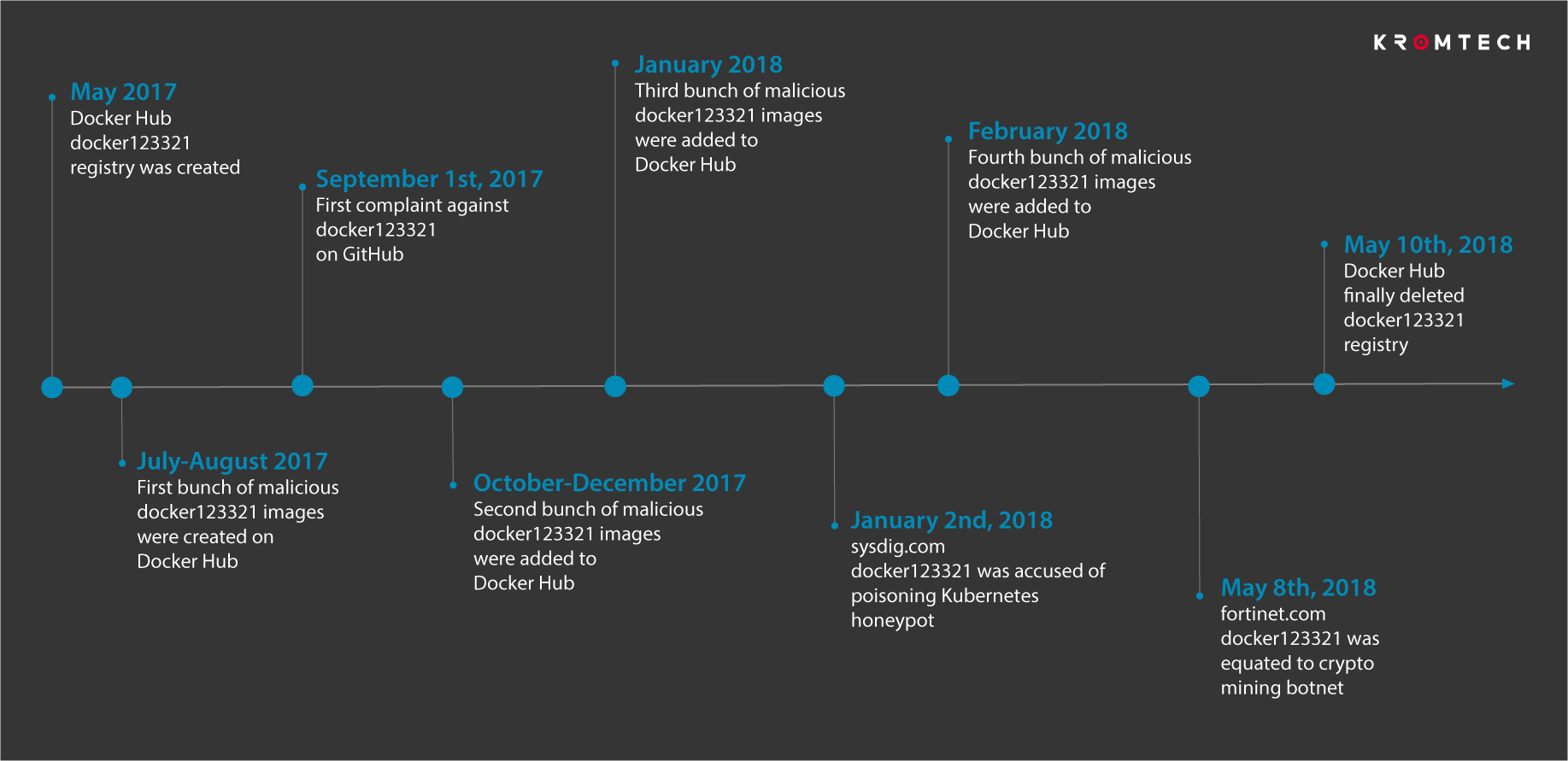

В январе об этой проблеме публично заявила компания Sysdig, а в мае уже забила тревогу Fortinet. Наконец Docker Hub решила удалить вредоносные образы. Всю абсурдную хронологию событий представила компания Kromtech:

К моменту удаления этих образов их скачали уже 5 миллионов раз. Адрес указанного кошелька, куда приходила добытая цифровая валюта, показал, что злоумышленникам удалось собрать 545 монет Monero (приблизительно $90 000).

«Это должно послужить уроком — произвольно скачивать образы с Docker Hub равносильно тому, как если бы вы скачивали произвольный бинарный файл и запускали его. Никогда не знаешь, что там», — пишут эксперты из Kromtech.

Также специалисты предупредили, что многие серверы все еще могут быть заражены, так как удаление образа не гарантирует, что вредонос перестанет функционировать.