Китайская компания Qihoo 360 сообщила об обнаружении 0-day уязвимости Windows, используемой в реальных атаках. На данный момент эксперты не раскрывают никаких деталей этой бреши, так как Microsoft работает над устранением дыры.

Как уточняют исследователи, проблема (которую они назвали баг «double kill») использует последнюю версию Internet Explorer, а также приложения, работающие с ядром браузера. Вредоносная схема использует для распространения документы Microsoft Office, в которых содержится вредоносная веб-страница.

«Мы обнаружили 0-day уязвимость, используемую во вредоносных документах Office», — пишут эксперты в Twitter.

Если пользователь откроет подобный документ, вредоносный код начнет работать в фоновом режиме, осуществляя начальную стадию атаки.

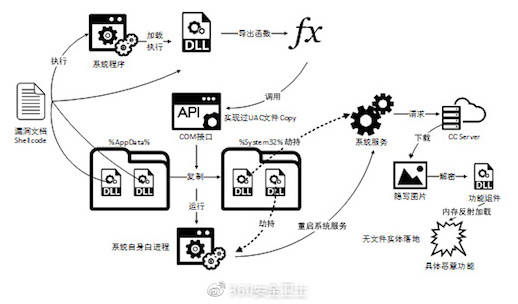

Все, что известно о самой схеме атаки, можно посмотреть на опубликованном специалистами рисунке.

Корпорация Microsoft призывает пользователей отказаться от использования Internet Explorer в пользу более нового браузера компании Edge.