Неизвестные киберпреступники совершили атаку на сайт и систему электронной почты Кубанского казачьего войска. Эту информацию подтвердили в пресс-службе войска.

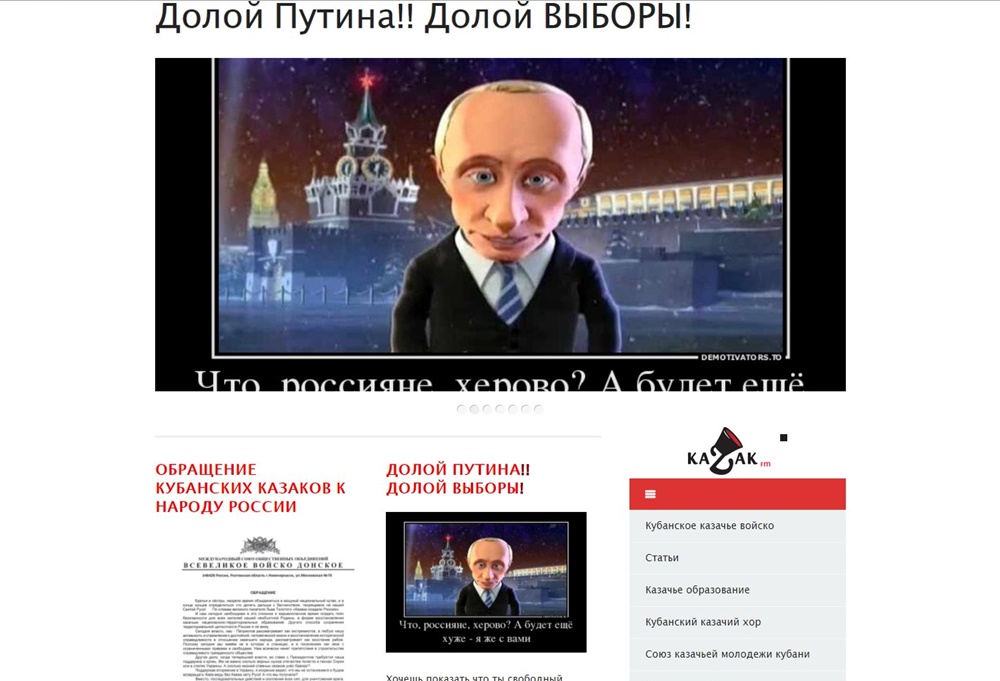

Получив доступ к сайту, злоумышленники разместили на его страницах недостоверную информацию о предстоящих выборах президента Российской Федерации. В Кубанском казачьем войске заявили, что размещенная на главной странице сайта информация не является достоверной и не соответствует позиции войска.

Утоняется, что киберпреступники от лица казаков призывали бойкотировать выборы. Также было опубликовано сообщение от имени главы международного союза общественных объединений «Всевеликого войска Донского» Николая Козицына.

От лица Козицына злоумышленники заявили о поддержке «Комитета по освобождению Кубани» и «Кубанской народной республики».

Специалистам удалось частично наладить работу сайта к полудню, однако работы по устранению последствий кибератаки осуществлялись и после этого.

В пресс-службе Кубанского казачьего войска также уточнили, что обратились в правоохранительные органы, которые на данном этапе занимаются инцидентом.

Напомним, что злоумышленники также взломали учетную запись Twitter «безопасной» криптовалюты Verge. А чуть ранее неизвестные произвели дефейс предвыборного сайта Собчак.