Исследователь Кирк МакЭлхерн (Kirk McElhearn), пользующийся услугами хостинга NameCheap, обнаружил в сервисе уязвимость, позволяющую неавторизованным пользователям создавать поддомены.

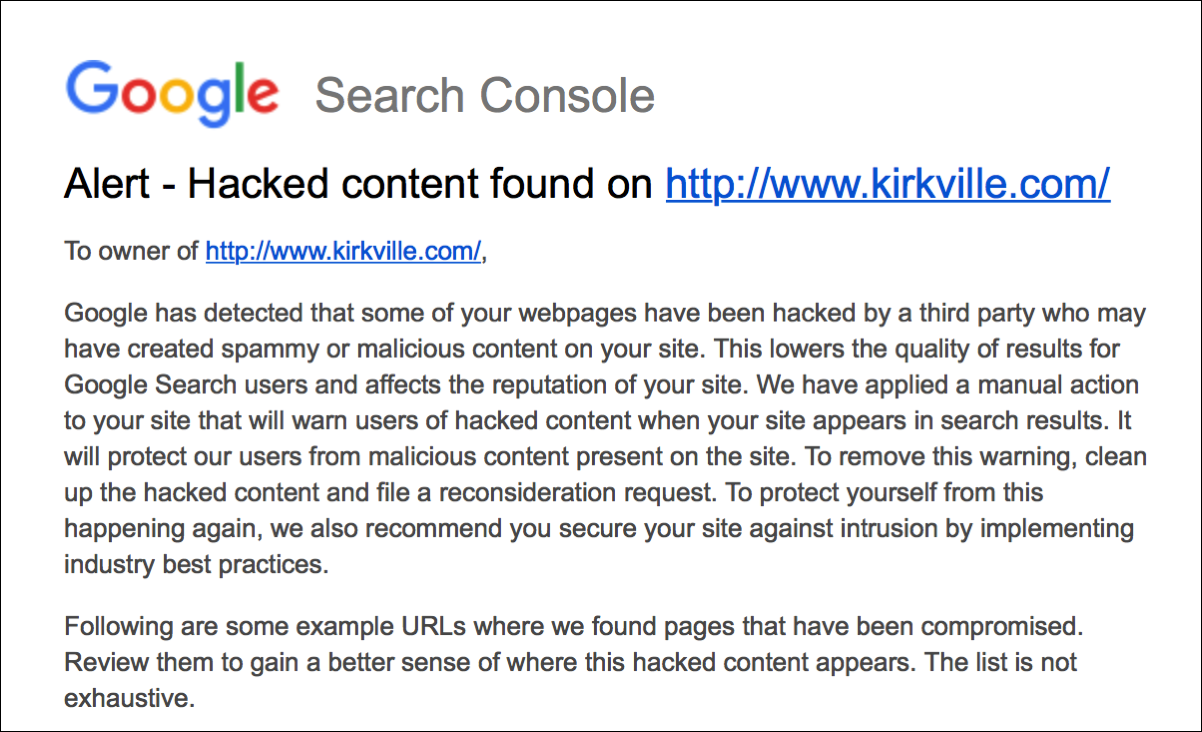

«Используя Google Analytics для отслеживания трафика, я обнаружил в своей почте письмо, предупреждающее о потенциально вредоносном контенте, обнаруженном на моих сайтах. В электронном письме было три примера таких страниц, каждый такой URL заканчивался моим доменным именем, kirkville.com, но начинался с поддомена», — пишет эксперт.

Первым делом МакЭлхерн вошел в Cpanel, чтобы проверить наличие странных поддоменов. В панели исследователь не обнаружил никаких «левых» поддоменов, также там не было поддоменов, о которых предупреждал Google.

«Затем я связался с поддержкой NameCheap, мне объяснили, что проблема была вызвана неправильной конфигурацией name-сервер. Также сказали, что учетная запись, судя по всему, не скомпрометирована», — продолжает МакЭлхерн.

Согласно эксперту, благодаря этой неправильной конфигурации NameCheap пользователи могли создавать поддомены в любой учетной записи, которая также размещалась в NameCheap. Исследователь считает это серьезным нарушением безопасности, утверждая, что с помощью этого бага можно осуществить различные вредоносные действия.

Например, скопировав дизайн оригинального сайта, можно сделать хорошую фишинговую копию и обманывать пользователей.

Результатом общения с поддержкой NameCheap стало выпущенное разработчиками исправление. Также они отметили, что баг повлиял на «небольшую группу лиц», а учетные записи находятся в полной безопасности.