Аналитический центр InfoWatch представил исследование утечек информации ограниченного доступа из организаций в странах Юго-Восточной Азии, Южной Корее, Индии и Бангладеш в 2016-2017 годах. В фокус исследования попали сообщения о компрометации данных коммерческих и некоммерческих организаций, а также государственных органов, которые были обнародованы в СМИ и иных открытых источниках.

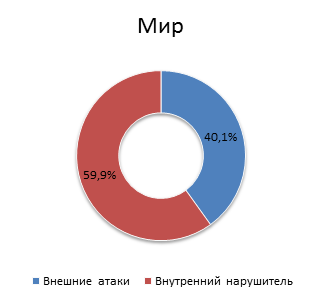

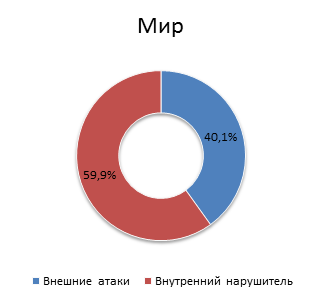

Как и во всем мире, большая часть скомпрометированных в исследуемом регионе данных пришлась на «внутренних» нарушителей. Виновниками 56% утечек данных из организаций в странах ЮВА, Южной Кореи, Индии и Бангладеш стали сотрудники, руководители и подрядчики, которые имели легитимный доступ к конфиденциальной информации, стали причиной. В сравнении с общемировыми тенденциями исследуемый регион отличается распределением утечек по пострадавшим отраслям и типам скомпрометированных данных.

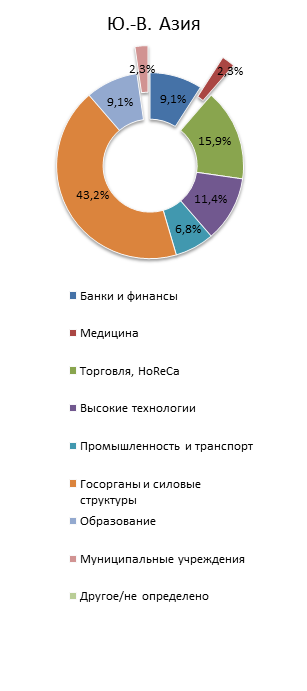

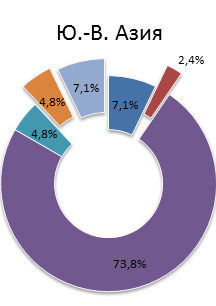

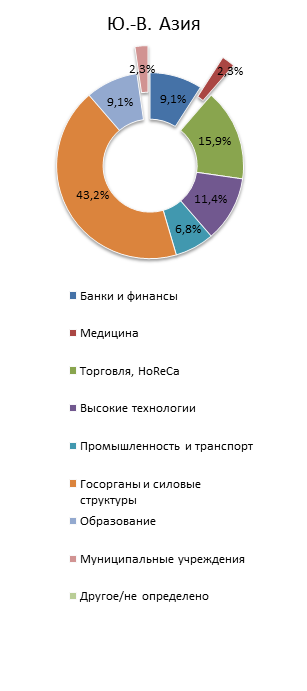

В странах ЮВА, Южной Корее, Индии и Бангладеш доля утечек данных, жертвами которых стали государственные органы и силовые ведомства, составила 43%, в то время как в мире этот показатель не превышал 13%. На долю утечек конфиденциальной информации из медицинских учреждений в исследуемом регионе пришлось около 2% случаев, тогда как на общемировой выборке их доля составляла более 16%.

«Утечки больших массивов данных из государственных структур свойственны многим странам, — сказал аналитик ГК InfoWatch Сергей Хайрук. — Например, в 2016 году в сети появилась база данных около 50 млн жителей Турции, а годом ранее были скомпрометированы данные почти 200 млн американских избирателей. Как правило, это связано с тем, что общий уровень информационной безопасности не успевает за цифровизацией экономических, политических и общественных процессов».

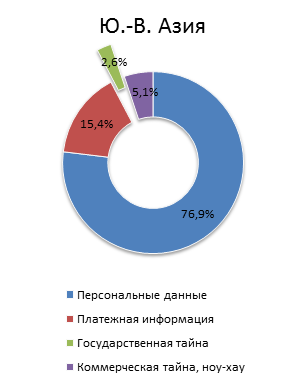

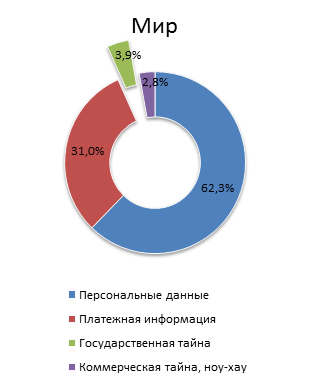

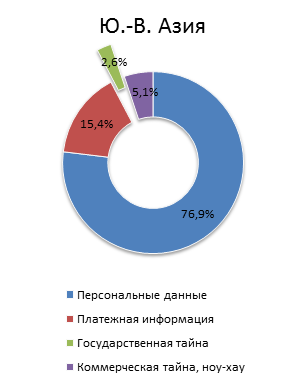

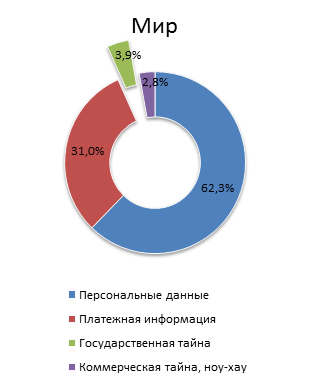

Как и на глобальной выборке, более 90% случаев утечек информации в странах Юго-Восточной Азии, Южной Корее, Индии и Бангладеш сопровождались компрометацией «чувствительных данных». В исследуемом регионе в 77% инцидентов страдали персональные данные, еще 15% случаев пришлось на компрометацию платежной информации. В мире платежные данные страдали чуть чаще – примерно в каждом третьем случае утечки.

«Стремление стран ЮВА, Южной Кореи, Индии и Бангладеш повысить уровень защиты информации следует в русле общемировых тенденций.— Как и в других странах, здесь происходит ужесточение законодательства в области персональных данных, организации все чаще используют средства защиты информации от воздействия внешнего и внутреннего нарушителей», — отметил Сергей Хайрук.

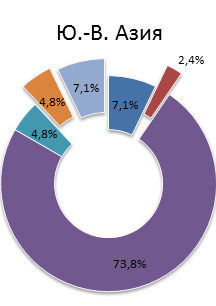

Самыми популярными каналами утечек в исследуемом регионе оказались браузер и облачные хранилища – на них пришлось почти 74% случаев, потеря оборудования и мессенджеры в совокупности стали причиной 14% утечек. В общемировой выборке на утечки данных через браузер и облачные хранилища пришелся 61% инцидентов, через электронную почту – 23% случаев, на кражу конфиденциальной информации в бумажной версии – 8% утечек.