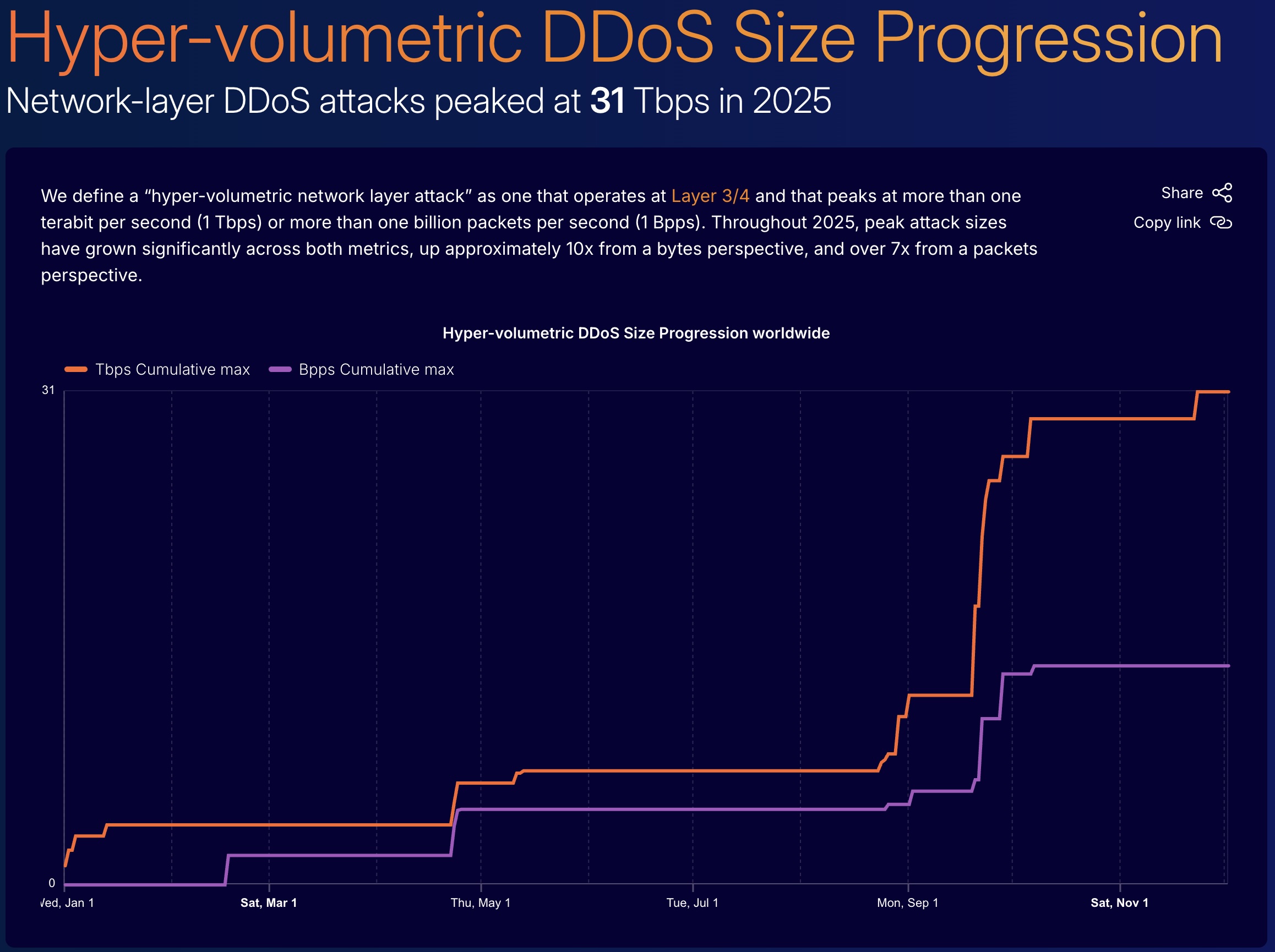

Cloudflare зафиксировала рекордную DDoS-атаку, которая стала крупнейшей из всех публично известных. В декабре прошлого года ботнет Aisuru (он же Kimwolf) обрушил на инфраструктуру телеком-компаний и ИТ-организаций поток трафика мощностью до 31,4 Тбит/с и 200 млн запросов в секунду.

Атака произошла 19 декабря и стала частью масштабной кампании сразу против нескольких компаний, в основном из телеком-сектора.

Из-за даты Cloudflare дала ей символичное имя — «The Night Before Christmas». По словам компании, это была «беспрецедентная бомбардировка» как клиентов Cloudflare, так и её собственной инфраструктуры, включая панель управления.

Интересно, что несмотря на экстремальные объёмы трафика, атаки были обнаружены и отражены автоматически, без ручного вмешательства и даже без внутренних тревог. Большинство ударов длились недолго: более половины — от одной до двух минут, и лишь 6% атак затянулись дольше. При этом 90% из них находились в диапазоне 1-5 Тбит/с.

Aisuru уже не впервые бьёт рекорды. Ранее этот же ботнет отметился атакой мощностью 29,7 Тбит/с, а Microsoft связывала с ним DDoS-инцидент на 15,7 Тбит/с, который шёл с полумиллиона IP-адресов. Основу ботнета традиционно составляют заражённые IoT-устройства и роутеры, но в «рождественской» кампании основным источником трафика стали Android-телевизоры.

Свежий отчёт Cloudflare за IV квартал 2025 года показывает, что ситуация в целом продолжает ухудшаться. За год количество DDoS-атак выросло на 121% по сравнению с 2024-м — всего было зафиксировано 47,1 млн инцидентов. В среднем Cloudflare отражала более 5,3 тыс. атак в час, причём почти три четверти из них пришлись на сетевой уровень.

В четвёртом квартале число атак выросло ещё на 31% по сравнению с предыдущим кварталом и на 58% — год к году. Чаще всего под удар попадали телеком-операторы, ИТ-компании, а также бизнес из сфер онлайн-игр и азартных сервисов. Более 70% HTTP-атак, по данным Cloudflare, исходили от уже известных ботнетов — то есть инфраструктура для таких ударов давно поставлена «на поток».